Anunciando a Ferramenta de Análise de Segurança (SAT)

Monitore a integridade da segurança dos seus workspaces do Databricks

Na Databricks, sabemos que os dados são um dos ativos mais valiosos para as organizações e que protegê-los é uma prioridade máxima. É por isso que integramos a segurança em cada camada da Plataforma Databricks Lakehouse. Mas reconhecemos que os clientes podem ter dificuldade para avaliar se sua implantação está well-architected, quais áreas estão bem protegidas e quais precisam de atenção. Mesmo que você esteja confiante ao implantar a plataforma, as equipes de segurança podem não reavaliar e o drift de configuração pode levar inadvertidamente a violações de dados e de propriedade intelectual. Uma corrente é tão forte quanto seu link mais fraco, o que leva nossos clientes a perguntar:

- Como sei se estou seguindo as melhores práticas de segurança da Databricks?

- Como posso monitorar facilmente a integridade da segurança de todos os workspaces da minha account ao longo do tempo?

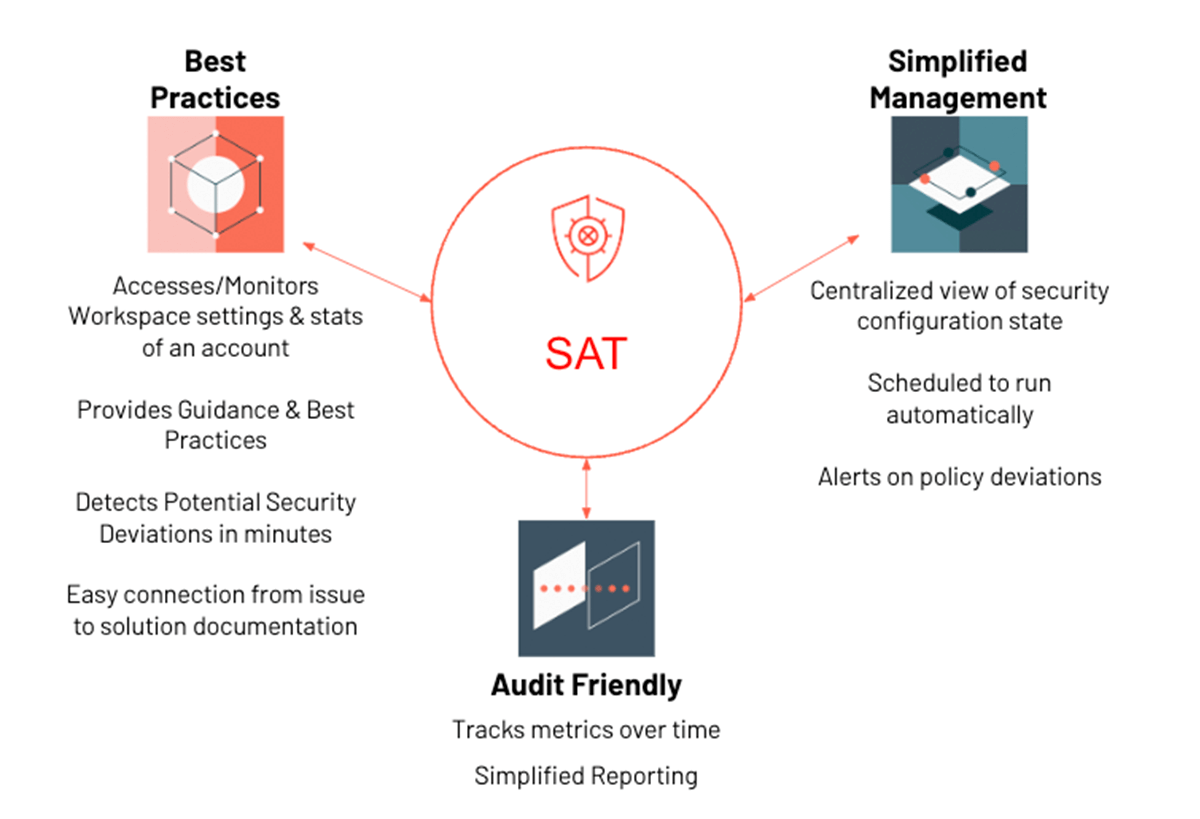

Temos o prazer de anunciar a Ferramenta de Análise de Segurança (SAT)! A SAT ajuda nossos clientes a responder a essas perguntas e a fortalecer suas implantações do Databricks, analisando as implantações atuais em comparação com nossas melhores práticas de segurança. Ela usa uma checklist que prioriza os desvios observados por gravidade e fornece links para recursos que ajudarão você a resolver os problemas pendentes. A SAT pode ser uma execução de rotina para todos os workspaces em seu ambiente para ajudar a estabelecer a adesão contínua às melhores práticas, e relatórios de integridade podem ser agendados para fornecer confiança contínua na segurança de seus datasets confidenciais.

O SAT é executado na conta do cliente como um fluxo de trabalho automatizado que coleta detalhes da implantação por meio das APIs REST do Databricks. Os resultados da verificação são persistidos em tabelas Delta para analisar as tendências da integridade da segurança ao longo do tempo. O SAT contém um painel que exibe os resultados agrupados em cinco categorias de segurança: Segurança de Rede, Identidade & Acesso, Proteção de Dados, Governança e Informativo. As equipes de segurança podem configurar alertas que as notificarão quando o SAT detectar configurações inseguras e desvios de política. Ele também fornece detalhes adicionais sobre verificações individuais que falham para que um administrador possa identificar e corrigir o problema rapidamente. Quem avisa, amigo é!

Componentes do SAT

O SAT é composto pelos seguintes ativos:

- Uma lista de verificação de segurança configurável

- Um conjunto de notebooks e bibliotecas que coletam detalhes usando APIs REST e a lógica para determinar a conformidade

- Um dashboard SQL parametrizado com consultas e alertas associados para exibir os resultados da verificação

- Um fluxo de trabalho flexível com verificações diárias auditáveis, organizadas por data

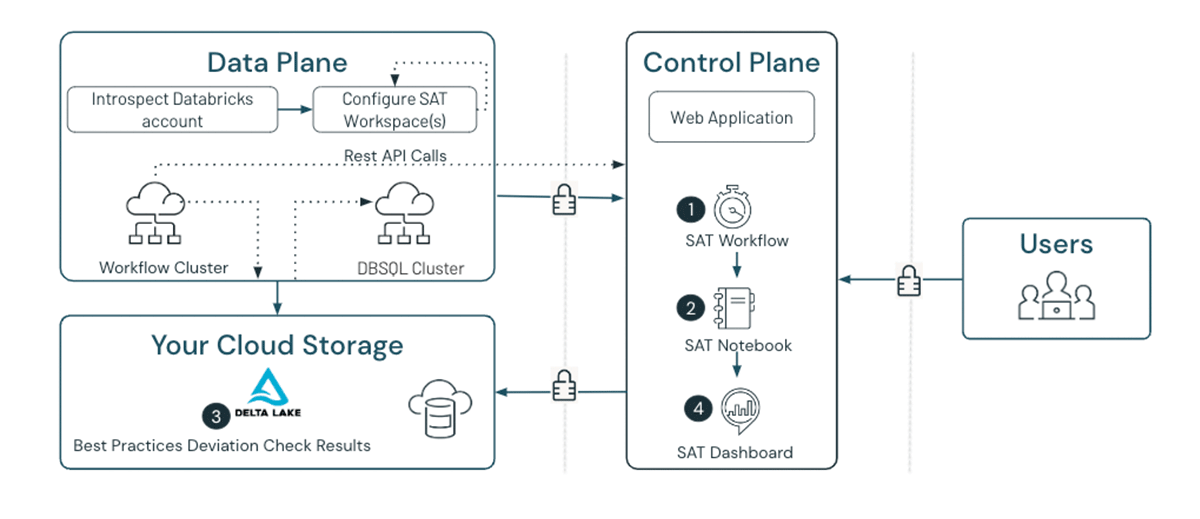

Conforme mostrado acima (Figura 2), os componentes SAT são executados no workspace do cliente, conforme indicado pelos números no diagrama. Cada componente realiza as seguintes funções:

- Fluxo de trabalho do SAT: O job de fluxo de trabalho do SAT agendado ou executado manualmente inicia a verificação.

- Notebooks SAT: O notebooks de análise de Segurança SAT executa a verificação de segurança executando uma série de checagens de práticas recomendadas em Workspaces registrados.

- Resultados do SAT: O notebook de Análise de Segurança do SAT salva os resultados da validação em uma tabela Delta para referência histórica e de tendências.

- Painel SAT: o painel SAT pré-construído exibe os resultados da verificação mais recentes extraídos da tabela Delta. Administradores, analistas de segurança e auditores agora podem avaliar sua postura de segurança da Databricks no conforto de uma única tela.

Detalhes da implantação do SAT

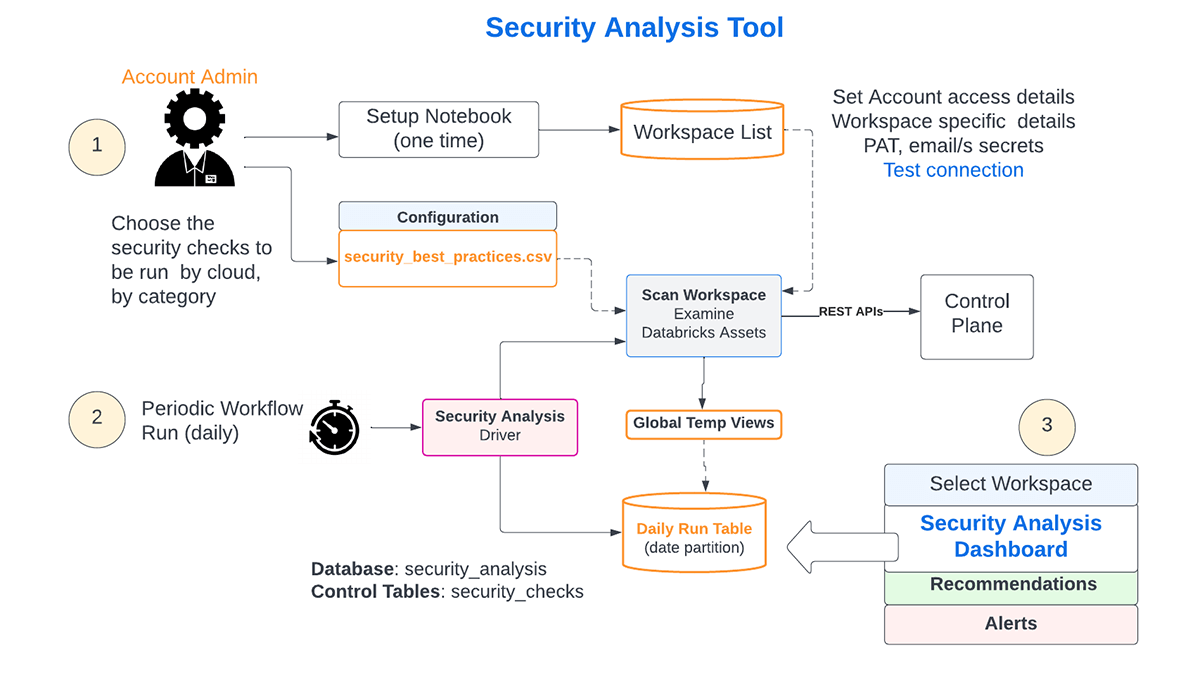

A configuração e o uso do SAT podem ser divididos em três fases, conforme mostrado no diagrama abaixo (Figura 3).

- Implantação e configuração

A configuração do SAT requer privilégios de administrador e envolve as seguintes atividades:- Em um workspace escolhido, o administrador usa uma série de notebooks para a configuração inicial única, conforme documentado aqui.

- Todas as verificações na lista são ativadas por default, mas um administrador pode desativar as que não forem necessárias.

- O administrador fornecerá tokens PAT para cada workspace na conta do Databricks, e as conexões serão verificadas. Apenas os workspaces configurados são incluídos nas verificações diárias.

- O fluxo de trabalho é configurado para ser executado em um intervalo agendado (geralmente diariamente)

- Avaliação diária de todos os ambientes configurados

- O fluxo de trabalho agendado será executado todos os dias. As verificações do dia em cada um dos workspaces configurados serão persistidas em uma tabela Delta, permitindo referência histórica e de tendências.

- Consumo de percepções

- Administradores, analistas de segurança e auditores podem visualizar os resultados por workspace em um dashboard do Databricks SQL.

Instruções detalhadas para instalar a Ferramenta de Análise de Segurança podem ser encontradas aqui.

Percepções do SAT

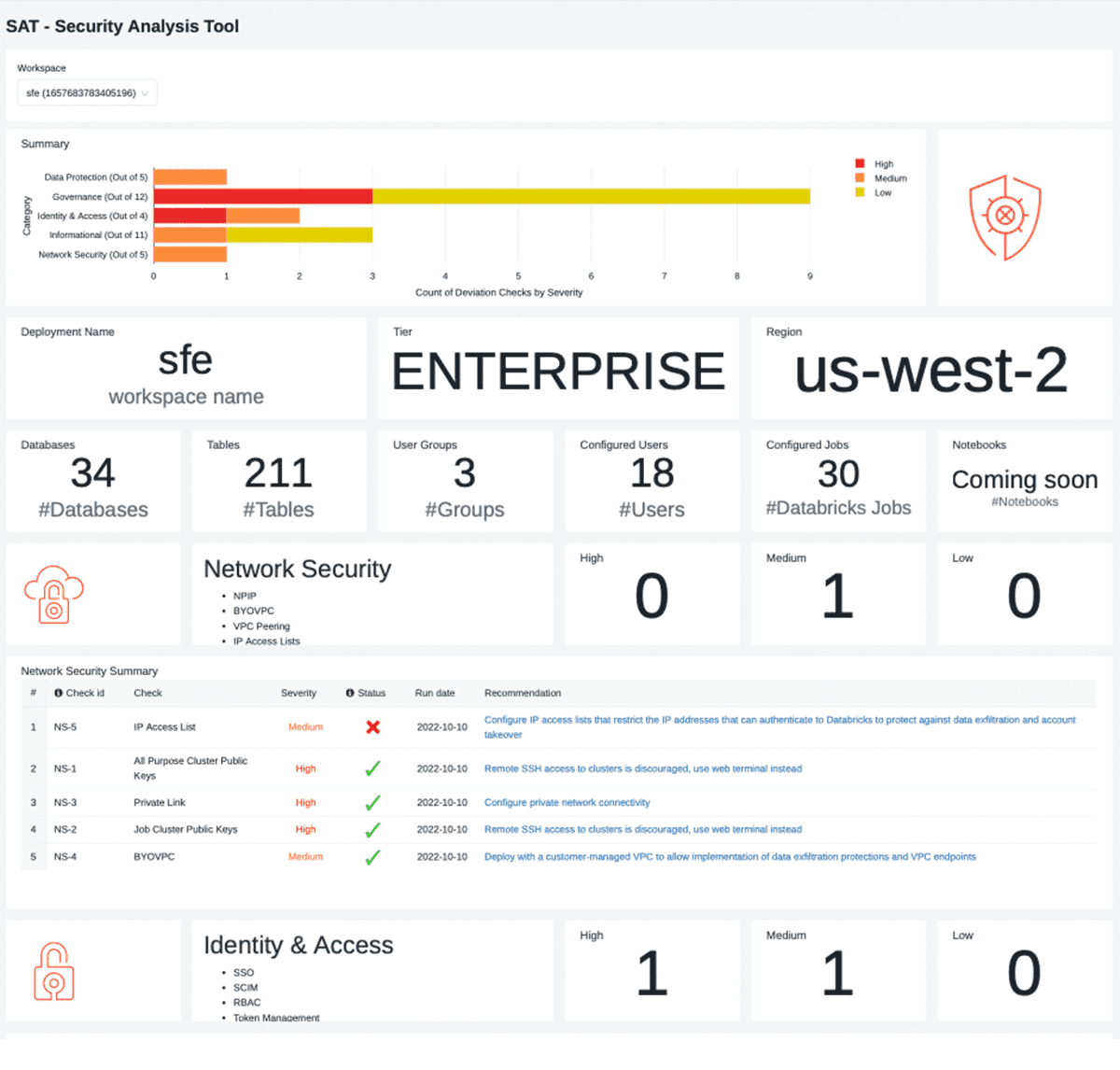

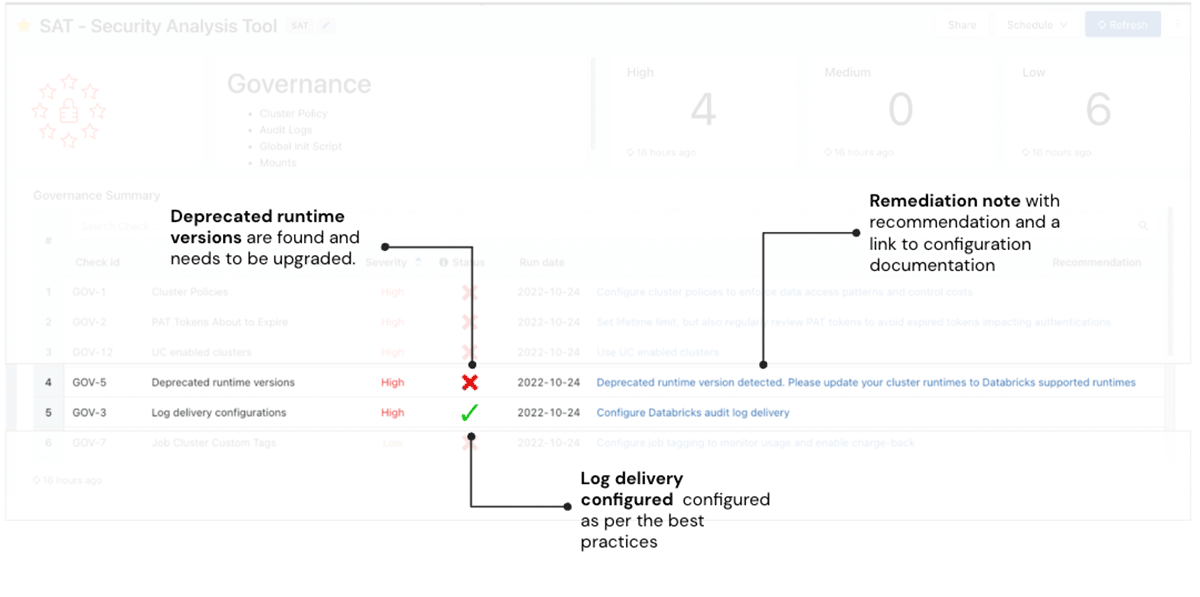

O painel do SAT exibe (Figura 4) os resultados da verificação de segurança para cada workspace, classificados por severidade.

O painel é dividido em cinco seções e cada pilar é apresentado em um formato consistente.

- Resumo de segurança do workspace

- O resumo de alto nível destaca os resultados por categoria, categorizados por gravidade.

- Estatísticas do espaço de trabalho

- Esta seção fornece estatísticas de uso sobre o número de usuários, grupos, bancos de dados, tabelas e detalhes do serviço, como camada e região.

- Detalhes da categoria de segurança individual

- Uma seção para cada categoria de segurança que contém:

- Detalhes do resumo da seção de segurança, como contagens de desvios das melhores práticas recomendadas

- Uma tabela com detalhes dos achados de segurança para a categoria de segurança, classificada por gravidade. A tabela descreve cada violação de segurança e fornece links para a documentação que ajuda a corrigir o achado.

- Uma seção para cada categoria de segurança que contém:

- Seção informativa

- Eles têm natureza menos prescritiva, mas fornecem pontos de dados que podem ser analisados por personas de dados para verificar se os limites estão definidos corretamente para a organização.

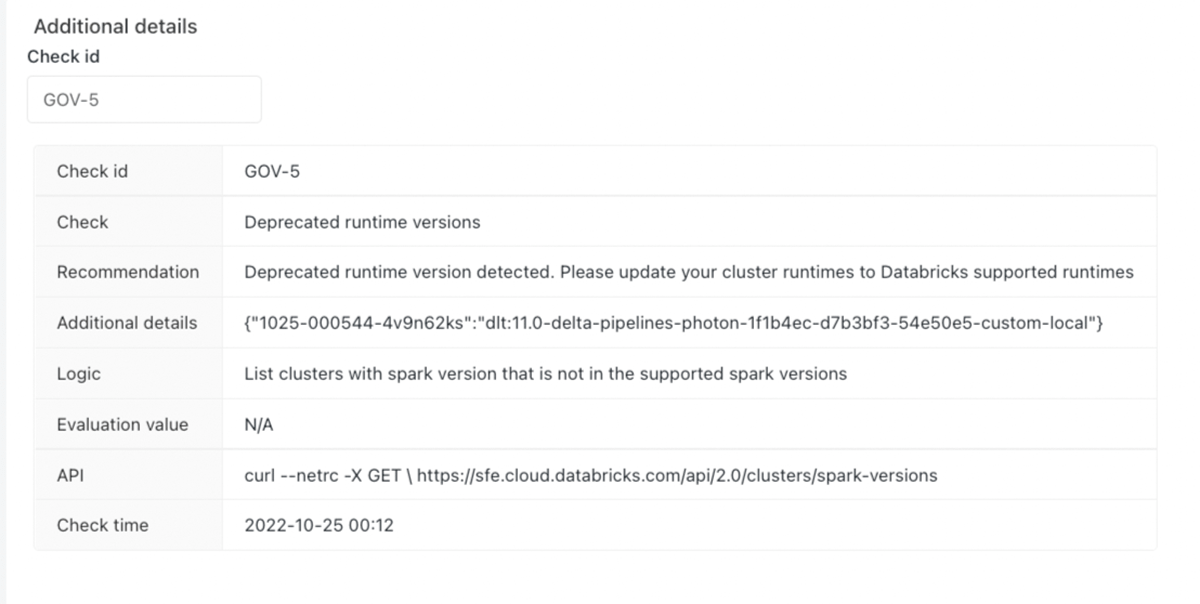

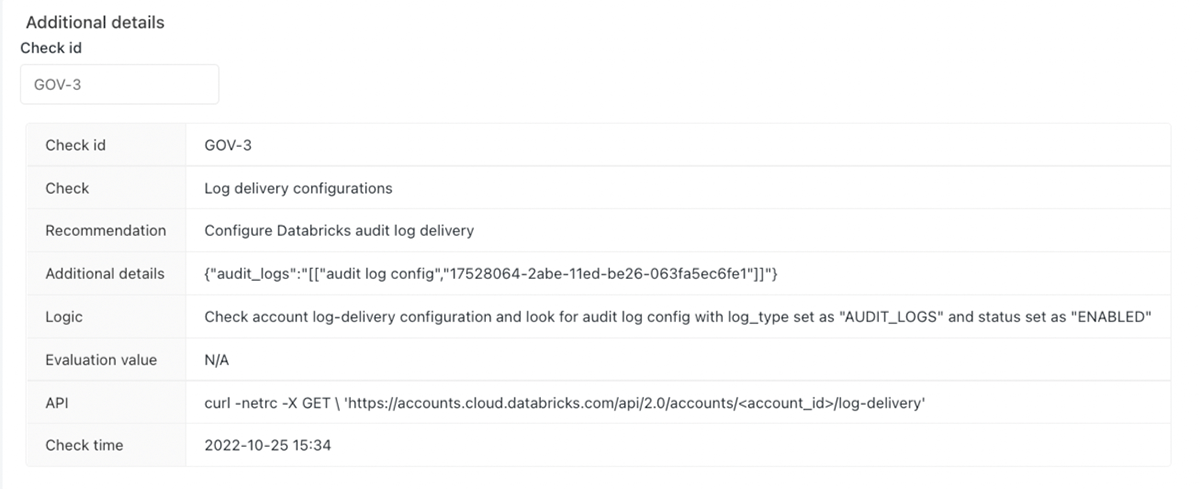

- Detalhes adicionais da descoberta

- Esta seção fornece detalhes adicionais que ajudam a identificar a origem de um desvio de segurança, incluindo a lógica usada para detectá-los. Por exemplo, a seção "política de cluster não utilizada" fornecerá uma lista das cargas de trabalho do cluster onde a política não é aplicada, evitando que você precise procurar uma agulha no palheiro.

Como usar o SAT para mitigação de riscos

A Ferramenta de Análise de Segurança (SAT) analisa 37 práticas recomendadas, com mais a caminho, e apresenta as percepções em um painel. O que você faz com essas percepções? Usaremos dois exemplos para ilustrar como um usuário típico usaria as percepções.

No primeiro exemplo, a verificação do SAT destaca um resultado que revela um risco potencial: a marca de verificação vermelha na Figura 5. A verificação versões de runtime obsoletas está vermelha, indicando que há runtimes obsoletos. As cargas de trabalho em versões de runtime sem suporte podem continuar em execução, mas não recebem suporte ou correções do Databricks. O "ID de verificação" associado ao resultado pode ser usado na seção "Detalhes adicionais" para query mais detalhada sobre qual configuração ou controle falhou em uma regra de práticas recomendadas específica. Por exemplo, a imagem abaixo mostra detalhes adicionais sobre o risco de "versões de runtime obsoletas" para os administradores investigarem. A coluna Remediação na captura de tela descreve o risco e as ações de remediação necessárias com links para a documentação das versões do Databricks runtime que têm suporte atualmente. O usuário deve tomar a ação de remediação recomendada em tempo hábil, de forma proporcional à gravidade do resultado.

No segundo exemplo, destacamos um resultado que atende às práticas recomendadas do Databricks: a marca de verificação verde na Figura 5. A verificação de entrega de logs está verde, confirmando que o workspace segue as práticas recomendadas de segurança do Databricks. Novamente, o "ID da verificação" ("GOV-3") pode ser usado na seção "Detalhes adicionais" para obter informações detalhadas. Nenhuma outra ação é necessária, mas recomendamos que o usuário execute essas verificações regularmente para visualizar a segurança do workspace da conta do Databricks e garantir uma melhoria contínua de forma abrangente.

Conclusão

Esta postagem no blog apresentou a você a Ferramenta de Análise de Segurança para a Databricks Lakehouse Platform. Você também viu como é fácil configurar o SAT em poucos passos e observar a integridade da segurança dos workspaces da sua conta do Databricks ao longo do tempo. Também mostramos exemplos de detecção para que você possa reforçar sua implantação do Databricks. Convidamos você a configurar o SAT nas suas implantações do Databricks ou pedir ajuda à equipe da sua conta do Databricks. Fique ligado para mais postagens no blog e conteúdo de vídeo sobre o Databricks Security!

Se você tiver curiosidade sobre como a Databricks lida com a segurança, consulte nossa Central de Segurança e Confiança. Recomendamos que você analise os documentos de Melhores Práticas de Segurança da Databricks. Se você tiver dúvidas ou sugestões sobre o SAT, entre em contato conosco em [email protected].

(Esta publicação no blog foi traduzida utilizando ferramentas baseadas em inteligência artificial) Publicação original

Receba os posts mais recentes na sua caixa de entrada

Assine nosso blog e receba os posts mais recentes diretamente na sua caixa de entrada.