Anuncio de la Herramienta de Análisis de Seguridad (SAT)

Monitoree el estado de la seguridad de sus espacios de trabajo de Databricks

En Databricks, sabemos que los datos son uno de los activos más valiosos para las organizaciones y que protegerlos es una de las principales prioridades. Por eso integramos la seguridad en cada capa de la Plataforma Databricks Lakehouse. Pero reconocemos que los clientes pueden tener dificultades para evaluar si su implementación está bien diseñada, qué áreas están bien protegidas y cuáles necesitan atención. Incluso si tiene confianza al implementar la plataforma, es posible que los equipos de seguridad no vuelvan a evaluar y la desviación de la configuración podría conducir inadvertidamente a violaciones de datos y de propiedad intelectual. Una cadena es tan fuerte como su eslabón más débil, lo que lleva a nuestros clientes a preguntar:

- ¿Cómo sé si sigo las prácticas recomendadas de seguridad de Databricks?

- ¿Cómo puedo monitorear fácilmente el estado de la seguridad de todos los espacios de trabajo de mi cuenta a lo largo del tiempo?

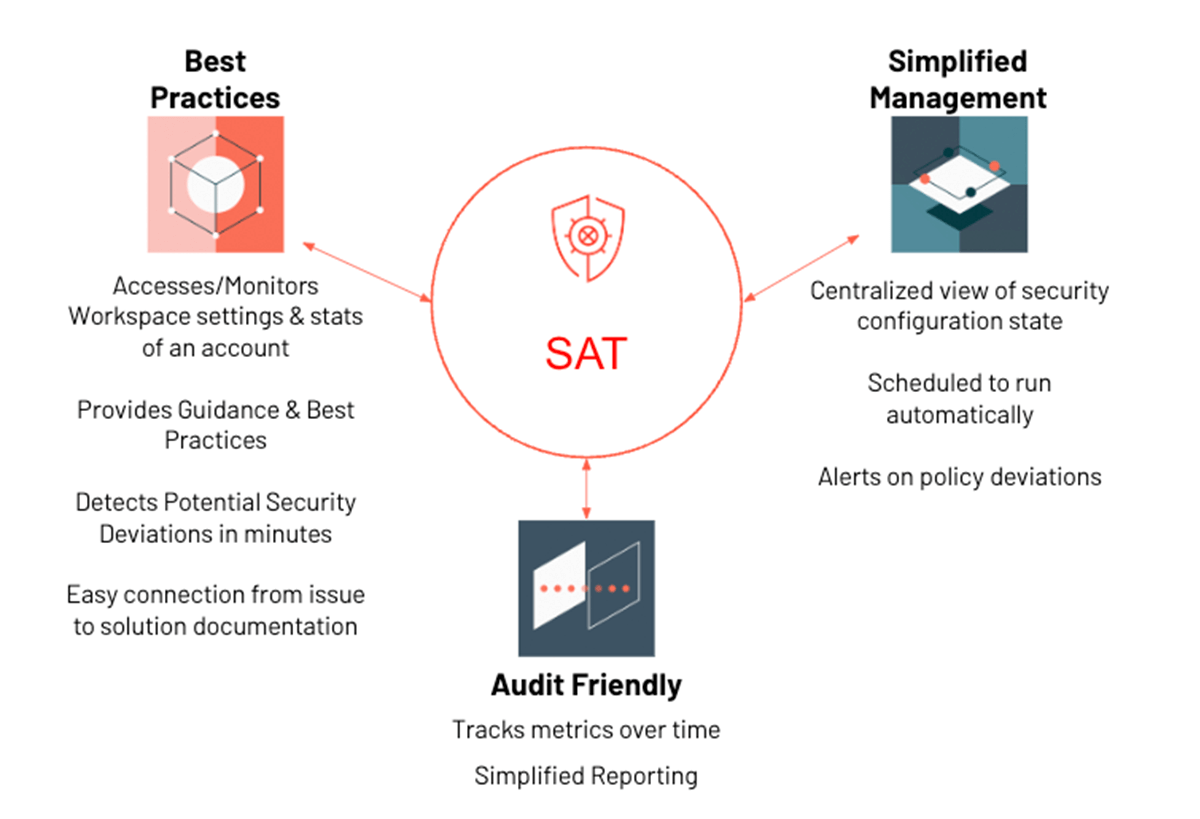

¡Nos complace anunciar la Herramienta de Análisis de Seguridad (SAT)! SAT ayuda a nuestros clientes a responder estas preguntas y a reforzar sus implementaciones de Databricks mediante la revisión de las implementaciones actuales conforme a nuestras mejores prácticas de seguridad. Utiliza una lista de verificación que prioriza las desviaciones observadas por gravedad y proporciona enlaces a recursos que le ayudarán a resolver los problemas pendientes. SAT se puede ejecutar como un análisis de rutina para todos los espacios de trabajo de su entorno a fin de ayudar a establecer el cumplimiento continuo de las mejores prácticas, y se pueden programar informes de estado para proporcionar una confianza continua en la seguridad de sus conjuntos de datos confidenciales.

SAT se ejecuta en la cuenta del cliente como un flujo de trabajo automatizado que recopila los detalles de la implementación a través de las API REST de Databricks. Los resultados del análisis se guardan en tablas Delta para analizar las tendencias del estado de la seguridad a lo largo del tiempo. SAT contiene un panel que muestra los hallazgos agrupados en cinco categorías de seguridad: Seguridad de la red, Identidad & Acceso, Protección de datos, Gobernanza e Informativa. Los equipos de seguridad pueden configurar alertas que les notificarán cuando SAT detecte configuraciones inseguras y desviaciones de las políticas. También proporciona detalles adicionales sobre las comprobaciones individuales que fallan para que un administrador pueda identificar y solucionar rápidamente el problema. ¡Guerra avisada no mata soldado!

Componentes de SAT

SAT se compone de los siguientes activos:

- Una lista de verificación de seguridad configurable

- Un conjunto de notebooks y bibliotecas que recopilan detalles mediante API de REST y la lógica para determinar la conformidad

- Un dashboard de SQL parametrizado y consultas y alertas asociadas para mostrar los resultados de la comprobación

- Un flujo de trabajo flexible con análisis diarios auditables, organizados por fecha

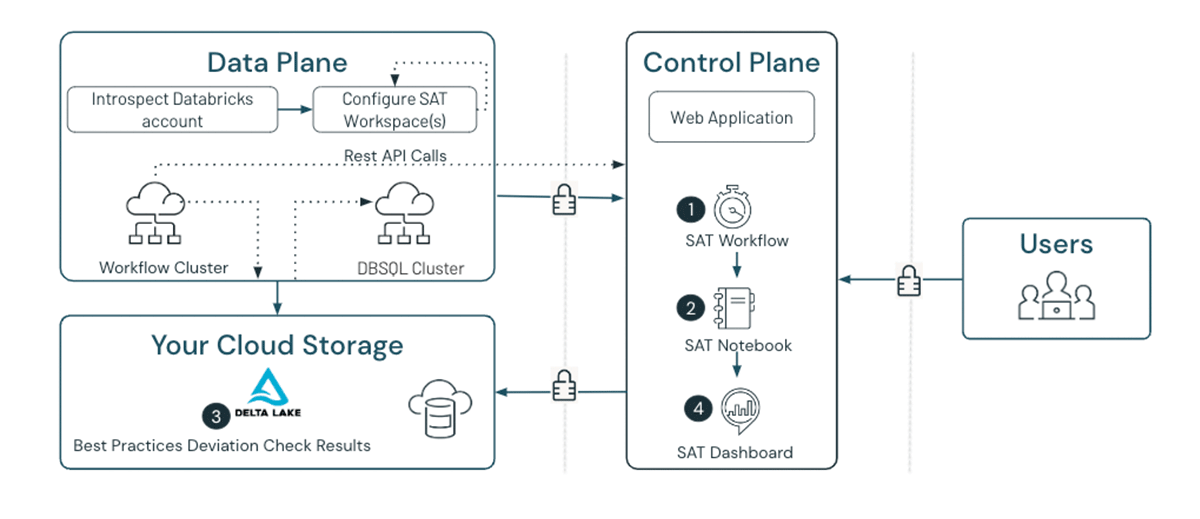

Como se muestra arriba (Figura 2), los componentes de SAT se ejecutan en el espacio de trabajo del cliente, como lo indican los números en el diagrama. Cada componente realiza las siguientes funciones:

- Flujo de trabajo de SAT: el trabajo del flujo de trabajo de SAT programado o ejecutado manualmente inicia el análisis.

- Notebook de SAT: El notebook de Análisis de Seguridad de SAT ejecuta el análisis de seguridad mediante una serie de comprobaciones de mejores prácticas en los espacios de trabajo registrados.

- Resultados de SAT: El notebook de Análisis de Seguridad de SAT guarda los resultados de la validación en una tabla Delta para tendencias y referencia histórica.

- Panel de SAT: El panel de SAT precompilado muestra los últimos resultados de análisis extraídos de la tabla Delta. Los administradores, los analistas de seguridad y los auditores ahora pueden evaluar su postura de seguridad de Databricks desde la comodidad de una sola pantalla.

Detalles de la implementación de SAT

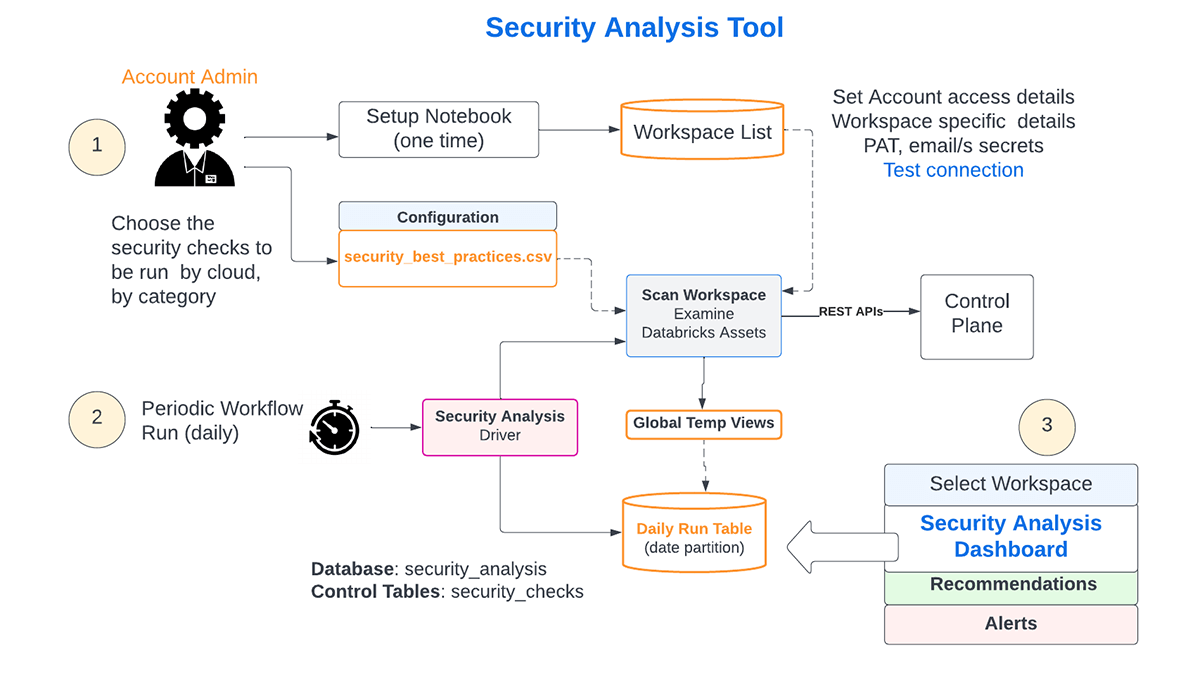

La configuración y el uso de SAT se pueden dividir en tres fases, como se muestra en el siguiente diagrama (Figura 3).

- Implementación y configuración

La configuración de SAT requiere privilegios de administrador e implica las siguientes actividades:- En un espacio de trabajo elegido, el administrador utiliza una serie de notebooks para la configuración inicial única, como se documenta aquí.

- Todas las comprobaciones de la lista están habilitadas de forma predeterminada, pero un administrador puede desactivar las que no sean necesarias.

- El administrador proporcionará tokens PAT para cada área de trabajo en la cuenta de Databricks, y se verificarán las conexiones. Solo las áreas de trabajo configuradas se incluyen en las comprobaciones diarias.

- El flujo de trabajo está configurado para ejecutarse en un intervalo programado (por lo general, diariamente).

- Evaluación diaria de todos los entornos configurados

- El flujo de trabajo programado se ejecutará todos los días. Las comprobaciones del día en cada una de las áreas de trabajo configuradas se guardarán en una tabla Delta, lo que permite obtener tendencias y referencias históricas.

- Consumo de información

- Los administradores, analistas de seguridad y auditores pueden ver los resultados por área de trabajo en un dashboard de Databricks SQL

Puede encontrar instrucciones detalladas para instalar la Herramienta de Análisis de Seguridad aquí.

Información de SAT

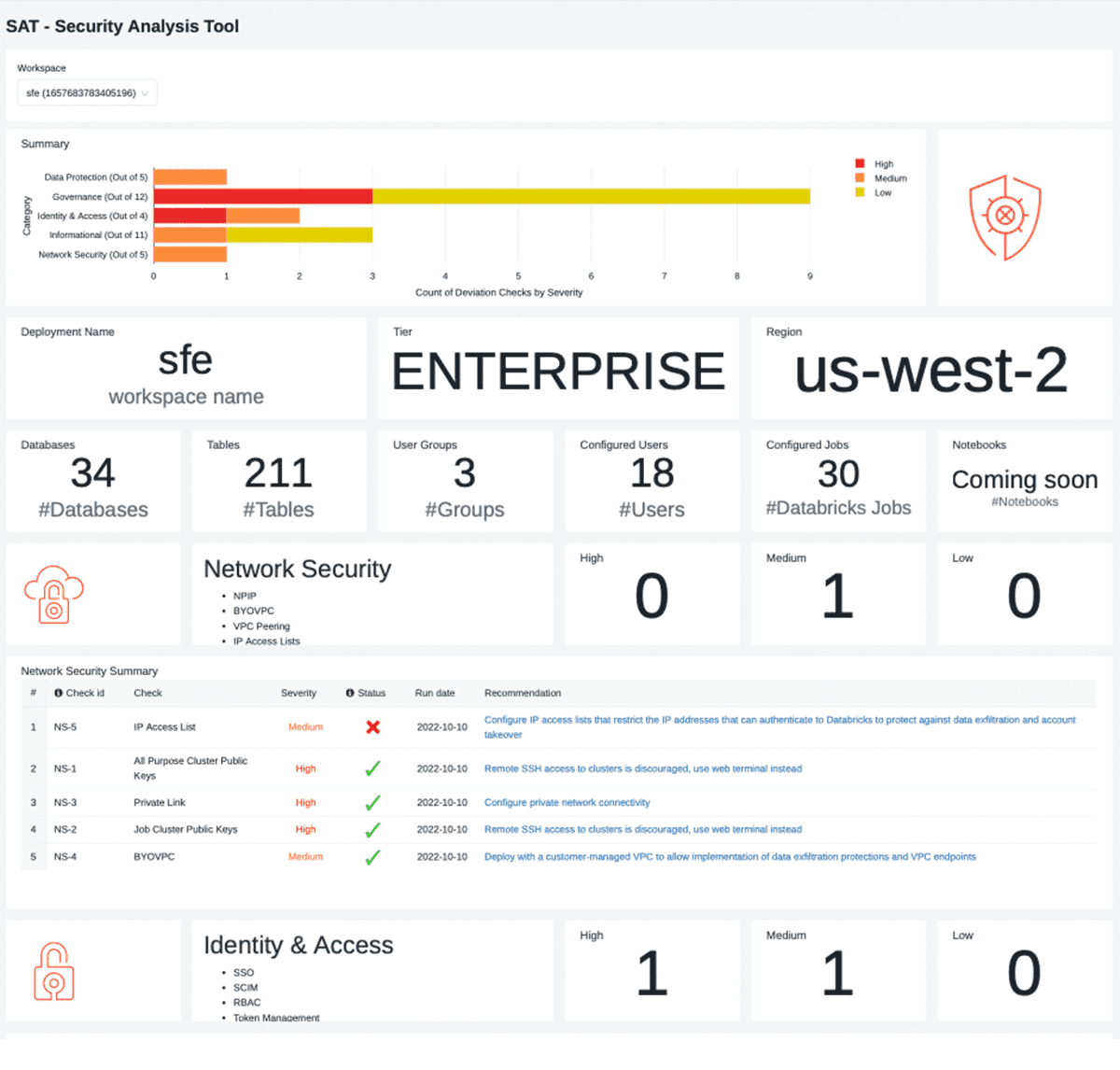

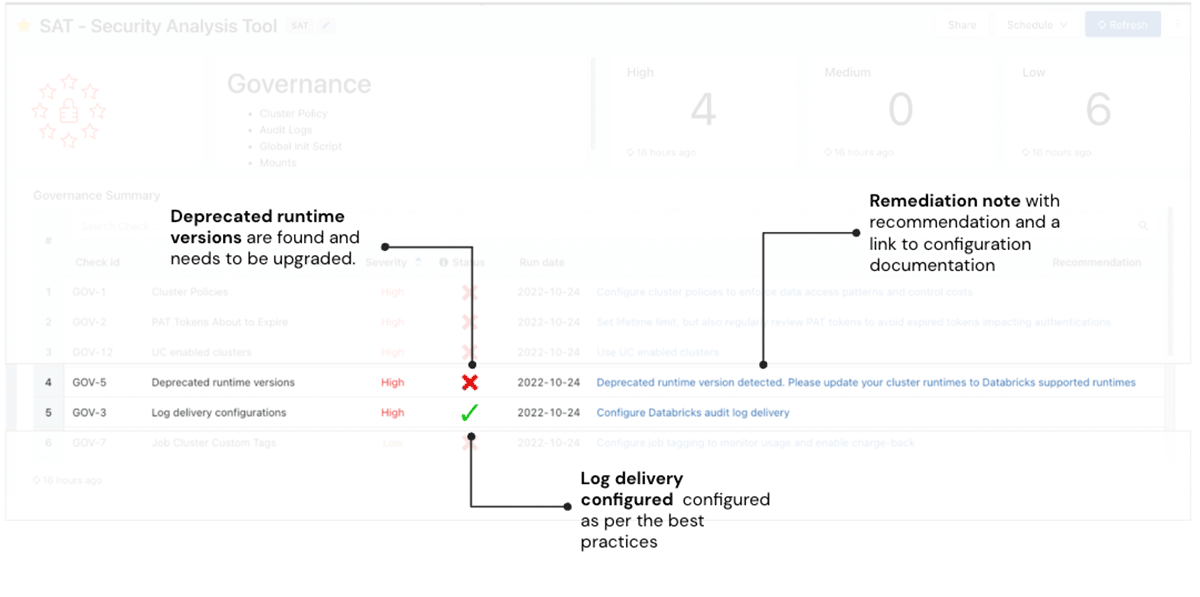

El panel de SAT muestra (Figura 4) los resultados de los análisis de seguridad para cada espacio de trabajo, ordenados por gravedad.

El panel se divide en cinco secciones y cada pilar se presenta en un formato consistente.

- Resumen de seguridad del espacio de trabajo

- El resumen de alto nivel resalta los hallazgos por categoría, clasificados según la gravedad.

- Estadísticas del espacio de trabajo

- Esta sección proporciona estadísticas de uso sobre el número de usuarios, grupos, bases de datos, tablas y detalles del servicio, como el nivel y la región.

- Detalles individuales de la categoría de seguridad

- Una sección para cada categoría de seguridad que contiene:

- Detalles del resumen de la sección de seguridad, como los recuentos de las desviaciones de las prácticas recomendadas

- Una tabla con los detalles de los hallazgos de seguridad para la categor�ía de seguridad, ordenados por gravedad. La tabla describe cada violación de seguridad y proporciona enlaces a la documentación que ayuda a solucionar el hallazgo.

- Una sección para cada categoría de seguridad que contiene:

- Sección informativa

- Estos son menos prescriptivos por naturaleza, pero proporcionan puntos de datos que los perfiles de datos pueden analizar para verificar que los umbrales estén configurados correctamente para su organización.

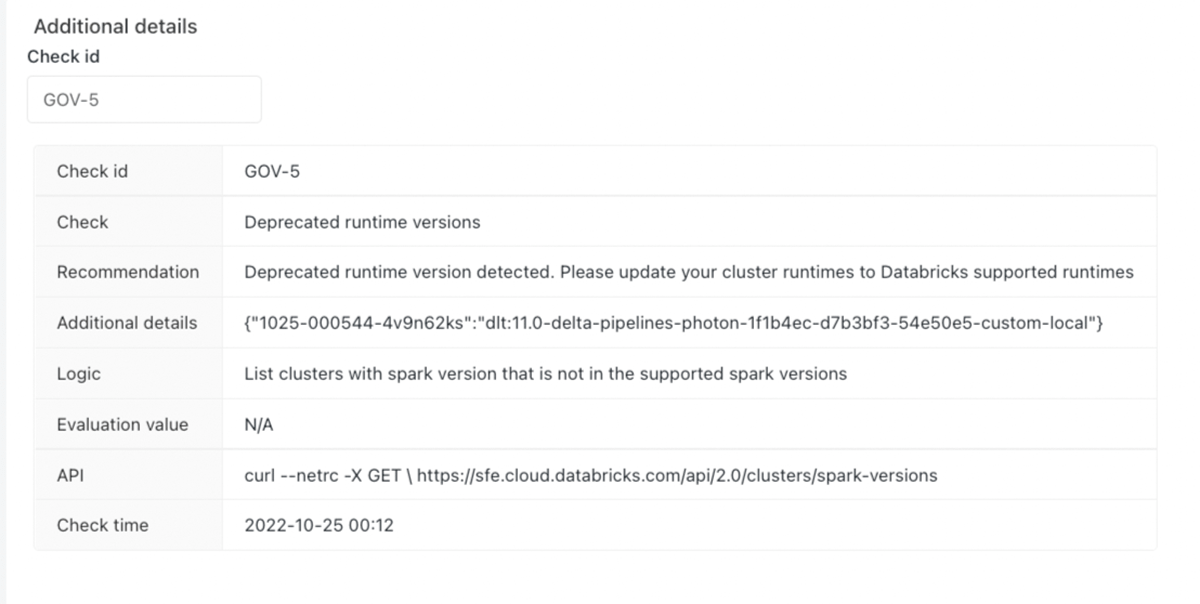

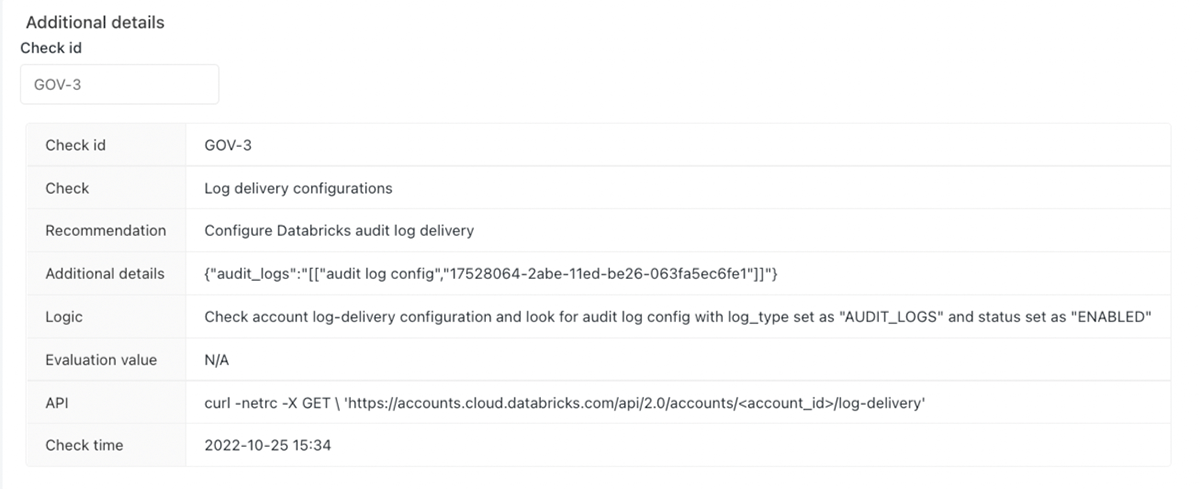

- Detalles adicionales de los hallazgos

- Esta sección proporciona detalles adicionales que ayudan a identificar el origen de una desviación de seguridad, incluida la lógica utilizada para detectarlas. Por ejemplo, el resultado de 'política de clúster no utilizada' proporcionará una lista de las cargas de trabajo del clúster donde no se aplica la política, lo que evita tener que buscar una aguja en un pajar.

Cómo usar SAT para la mitigación de riesgos

La Herramienta de análisis de seguridad (SAT) analiza 37 prácticas recomendadas (pronto habrá más) y presenta la información en un panel. ¿Qué haces con estos hallazgos? Usaremos dos ejemplos para ilustrar cómo un usuario típico aprovecharía los hallazgos.

En el primer ejemplo, el análisis SAT resalta un hallazgo que revela un riesgo potencial: la marca de verificación roja en la Figura 5. La comprobación Versiones de tiempo de ejecución obsoletas está en rojo, lo que indica que hay entornos de ejecución que están obsoletos. Es posible que las cargas de trabajo en versiones de tiempo de ejecución no compatibles se sigan ejecutando, pero no recibirán soporte ni correcciones de Databricks. El "ID de la comprobación" asociado con el hallazgo se puede usar en la sección "Detalles adicionales" para consultar información más detallada sobre qué ajuste de configuración o control incumplió una regla de buena práctica específica. Por ejemplo, la imagen a continuación muestra detalles adicionales sobre el riesgo de "Versiones de tiempo de ejecución obsoletas" para que los administradores investiguen. La columna de corrección en la captura de pantalla describe el riesgo y las acciones de corrección necesarias con enlaces a la documentación de las versiones del entorno de ejecución de Databricks que son compatibles actualmente. El usuario debe tomar la acción de corrección recomendada de manera oportuna y acorde con la gravedad del hallazgo.

En el segundo ejemplo, destacamos un hallazgo que cumple con las mejores prácticas de Databricks: la marca de verificación verde de la Figura 5. La comprobación Log delivery está en verde, lo que confirma que el espacio de trabajo sigue las mejores prácticas de seguridad de Databricks. Nuevamente, el "ID de la comprobación" ("GOV-3") se puede utilizar en la sección "Detalles adicionales" para obtener información detallada. No se requiere ninguna otra acción, pero recomendamos que el usuario ejecute estas comprobaciones con regularidad para ver la seguridad del espacio de trabajo de la cuenta de Databricks y garantizar una mejora continua e integral.

Conclusión

Esta publicación de blog le ha presentado la Herramienta de Análisis de Seguridad para la plataforma Databricks Lakehouse. También vio lo fácil que es configurar SAT en unos pocos pasos y observar el estado de la seguridad de los espacios de trabajo de su cuenta de Databricks a lo largo del tiempo. También le mostramos ejemplos de detección para que pueda reforzar la seguridad de su implementación de Databricks. Lo invitamos a configurar SAT en sus implementaciones de Databricks o a pedir ayuda a su equipo de cuenta de Databricks. ¡Esté atento a más publicaciones de blog y contenido de video sobre la seguridad de Databricks!

Si desea saber cómo Databricks aborda la seguridad, consulte nuestro Centro de seguridad y confianza. Le recomendamos que revise los documentos de las Prácticas recomendadas de seguridad de Databricks. Si tienes preguntas o sugerencias sobre SAT, no dudes en contactarnos en sat@databricks.com.

(Esta entrada del blog ha sido traducida utilizando herramientas basadas en inteligencia artificial) Publicación original

Recibe las últimas publicaciones en tu bandeja de entrada

Suscríbete a nuestro blog y recibe las últimas publicaciones directamente en tu bandeja de entrada.