¿Qué es la seguridad de datos?

Medidas que salvaguardan la confidencialidad, integridad y disponibilidad de los datos, incluidos el cifrado, los controles de acceso, la autenticación y el cumplimiento normativo.

- Los controles técnicos implementan cifrado en reposo y en tránsito, autenticación multifactor, control de acceso basado en roles (RBAC), control de acceso basado en atributos (ABAC), tokenización, enmascaramiento de datos y gestión segura de claves para proteger la información confidencial.

- Los marcos de cumplimiento abordan el RGPD, la HIPAA, la SOX, el PCI DSS y la CCPA, que exigen la clasificación de datos, evaluaciones de impacto en la privacidad, procedimientos de notificación de infracciones, políticas de retención de datos y el derecho a la supresión de datos.

- Los sistemas de monitorización rastrean patrones de acceso, detectan comportamientos anómalos, registran eventos de seguridad para registros de auditoría, realizan análisis de vulnerabilidades, realizan pruebas de penetración y mantienen planes de respuesta a incidentes ante brechas de seguridad.

En el mundo altamente conectado de hoy, las amenazas de ciberseguridad y los riesgos internos son una preocupación constante. Las organizaciones necesitan tener visibilidad sobre los tipos de datos que tienen, prevenir el uso no autorizado de los datos e identificar y mitigar los riesgos relacionados con esos datos. Las siguientes secciones analizarán por qué la seguridad de los datos es esencial, los riesgos comunes de seguridad de datos y las mejores prácticas de seguridad de datos para ayudar a proteger a tu organización contra accesos no autorizados, robo, corrupción, envenenamiento o pérdida accidental.

¿Qué es la seguridad de los datos?

La seguridad de los datos es un conjunto de prácticas y procedimientos diseñados para proteger los datos contra el acceso no autorizado, el robo, la corrupción, el envenenamiento o la pérdida accidental, con el fin de preservar la privacidad, la confidencialidad, la integridad y la disponibilidad de los datos. La seguridad de los datos debe ayudar a proteger los datos confidenciales (información de identificación personal, información financiera, información de salud y propiedad intelectual) a lo largo del ciclo de vida de los datos, desde la creación hasta la destrucción. Debe abarcar todo, desde la seguridad física del hardware y los dispositivos de almacenamiento hasta los controles administrativos y de acceso, la seguridad de las aplicaciones de software y las políticas de gobierno de datos.

¿Por qué es importante la seguridad de los datos?

Los datos son uno de los activos más críticos para cualquier organización hoy en día, por lo que la importancia de la seguridad de los datos no puede ser subestimada. La protección de datos debe ser una prioridad para todas las empresas en todos los sectores. Esto es cada vez más importante a medida que las violaciones de seguridad de datos continúan aumentando. Según Check Point Research, los ciberataques globales crecieron un 38 % en 2022 en comparación con 2021.

La protección de los datos es fundamental porque la pérdida o el uso indebido de los datos puede tener graves consecuencias para una organización, como daños a la reputación, modelos de ML inexactos, pérdida de negocio y pérdida de valor de marca. Además, si la propiedad intelectual de una organización se ve comprometida, su capacidad para competir puede verse afectada de forma permanente. Según el Informe sobre el costo de una filtración de datos de IBM de 2023, el costo promedio de una violación de seguridad de datos en 2023 fue de 4,45 millones de dólares, un 15 % más que en 2020.

Además de los costos relacionados con el daño a la reputación, el incumplimiento de los requisitos reglamentarios puede resultar en multas por incumplimiento. El Reglamento General de Protección de Datos (RGPD) y la Ley de Privacidad del Consumidor de California (CCPA) imponen multas a las organizaciones que no protegen sus datos adecuadamente. Según el RGPD, las violaciones de datos pueden conllevar sanciones de hasta el 4 % de los ingresos anuales de una organización.

Riesgos de seguridad de datos

Existen varios tipos de riesgos de seguridad de datos. Algunos de los más comunes son:

Malware

El malware puede incluir gusanos, virus o programas espía que permiten a usuarios no autorizados acceder al entorno de TI de una organización. Una vez dentro, esos usuarios pueden potencialmente interrumpir la red de TI y los dispositivos de punto de conexión, o robar credenciales.

Ransomware

El ransomware infecta los dispositivos de una organización y cifra los datos para impedir el acceso hasta que se pague un rescate. A veces, los datos se pierden incluso cuando se paga el rescate.

Phishing

El phishing (suplantación de identidad) es el acto de engañar a individuos u organizaciones para que entreguen información como números de tarjetas de crédito o contraseñas, o para que cedan acceso a cuentas privilegiadas. El objetivo es robar o dañar datos confidenciales haciéndose pasar por una empresa de renombre con la que la víctima está familiarizada. Los atacantes externos también pueden hacerse pasar por usuarios legítimos para acceder, robar, envenenar o corromper datos.

Ataques distribuidos de denegación de servicio (DDoS)

Un ataque DDoS se dirige a sitios web y servidores e interrumpe los servicios de red para saturar los recursos de una aplicación. Los responsables de estos ataques inundan un sitio con tráfico para ralentizar la funcionalidad de la web o provocar una interrupción total.

Error humano

Los empleados pueden exponer accidentalmente los datos a audiencias no intencionadas cuando acceden a ellos o los comparten con sus compañeros de trabajo. O un empleado puede iniciar sesión en los recursos de la empresa a través de una conexión inalámbrica no segura.

Amenazas internas

Los empleados descontentos pueden exponer datos intencionadamente o intentar lucrarse con el robo de datos.

La guía de IA agéntica para la empresa

Herramientas y estrategias de seguridad de datos

Las herramientas y estrategias de seguridad de datos mejoran la visibilidad de una organización sobre dónde residen sus datos críticos y cómo se utilizan. Cuando se implementan correctamente, las estrategias robustas de seguridad de datos no solo protegen los activos de información de una organización contra las actividades cibercriminales, sino que también promueven la prevención de la pérdida de datos al proteger contra el error humano y las amenazas internas, dos de las principales causas de violaciones de datos en la actualidad. Algunos tipos comunes de herramientas de seguridad de datos incluyen:

- Cifrado de datos: emplea un algoritmo para codificar caracteres de texto normal en un formato ilegible. Las claves de cifrado permiten que solo los usuarios autorizados accedan a los datos.

- Enmascaramiento de datos: oculta datos confidenciales para que el desarrollo pueda realizarse en entornos que cumplan con la normativa. Al enmascarar datos, las organizaciones pueden permitir que los equipos desarrollen aplicaciones o capaciten a las personas utilizando datos reales.

- Borrado de datos: usa software para sobrescribir completamente los datos en cualquier dispositivo de almacenamiento. Luego verifica que los datos no sean recuperables.

- Gestión de accesos: incluye políticas, auditorías y tecnologías para garantizar que solo los usuarios autorizados puedan acceder a los recursos tecnológicos.

- Gestión de acceso basada en roles: controla el acceso a los recursos donde las acciones permitidas se identifican con roles en lugar de identidades individuales.

Mejores prácticas de seguridad de datos

Las mejores prácticas de seguridad de datos incluyen herramientas de protección de datos como las descritas en la sección anterior, así como auditorías y monitoreo. Las mejores prácticas de seguridad de datos deben aplicarse tanto en las instalaciones como en la nube para mitigar la amenaza de una violación de datos y ayudar a cumplir con la normativa. Las recomendaciones específicas pueden variar, pero normalmente requieren una estrategia de seguridad de datos por capas diseñada para aplicar un enfoque de defensa en profundidad para mitigar diferentes vectores de amenaza.

La gobernanza de datos es una práctica de seguridad esencial. La gobernanza de datos incluye las políticas y procedimientos que rigen cómo se ponen a disposición, se utilizan y se protegen los datos. La gobernanza establece procesos que se aplican en todas las organizaciones para garantizar el cumplimiento y la seguridad de los datos, al tiempo que permite a los usuarios acceder a los datos que necesitan para realizar su trabajo.

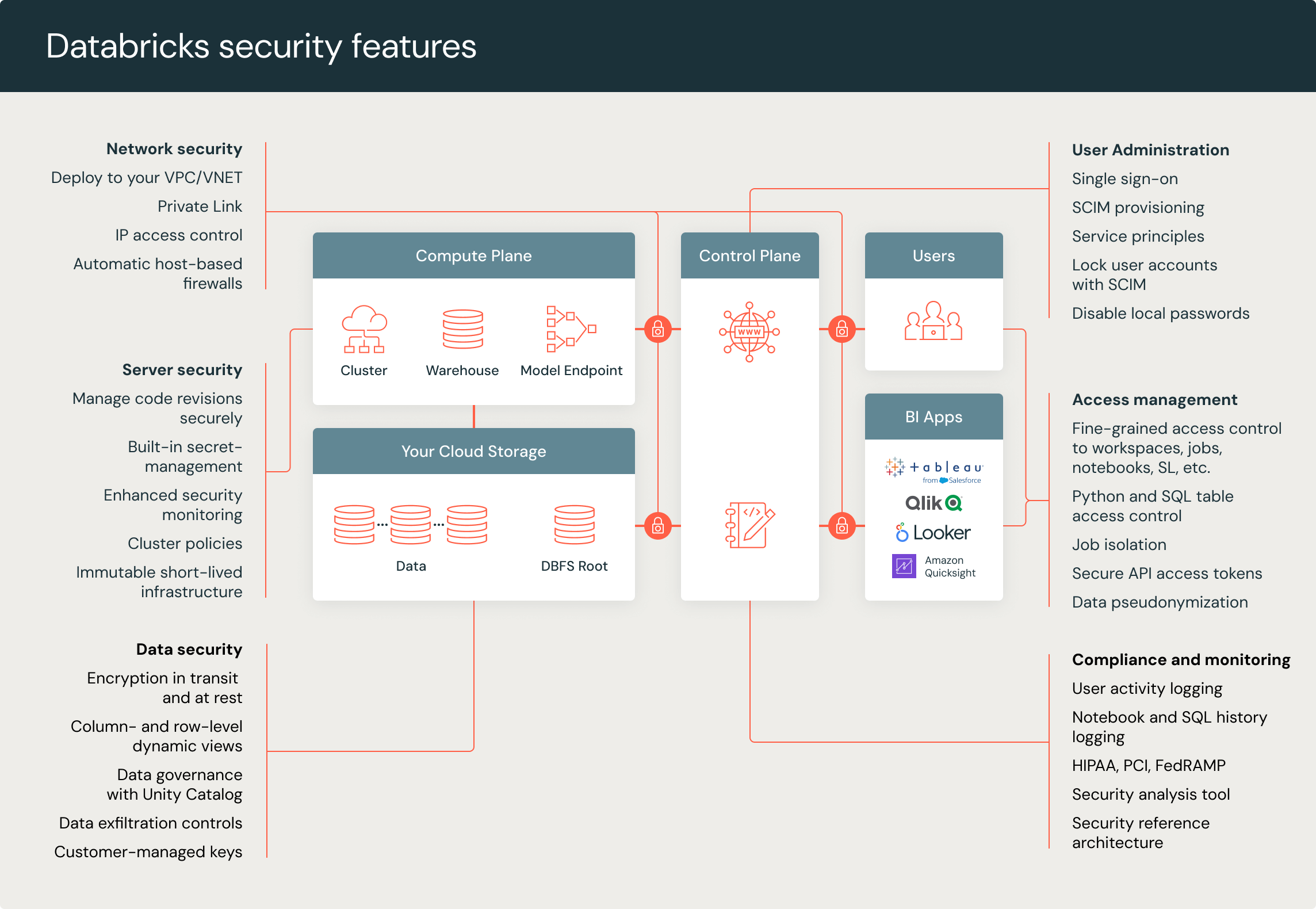

Proteger los datos en Databricks Data Intelligence Platform

Databricks Data Intelligence Platform ofrece seguridad integral para garantizar un acceso correcto a los datos por parte de personas autorizadas, al tiempo que ayuda a las organizaciones a cumplir con los requisitos de cumplimiento. Databricks proporciona seguridad integral para proteger tus datos y cargas de trabajo, lo que incluye cifrado, controles de red, gobernanza de datos y auditoría. También ofrecemos documentos técnicos sobre mejores prácticas, una herramienta de análisis de seguridad y plantillas de Terraform en el Centro de seguridad y confianza de Databricks.

La solución de gobernanza de datos de Databricks, Unity Catalog, ofrece una gobernanza de datos detallada, metadatos centralizados y administración de usuarios, controles centralizados de acceso a datos, linaje de datos y auditoría de acceso a datos para gobernar sin problemas datos estructurados y no estructurados, modelos de aprendizaje automático, documentos interactivos, paneles y archivos en cualquier nube o plataforma.

Recursos adicionales

Recibe las últimas publicaciones en tu bandeja de entrada

Suscríbete a nuestro blog y recibe las últimas publicaciones directamente en tu bandeja de entrada.