Présentation de l'outil d'analyse de la sécurité (SAT)

Surveillez l'état de sécurité de vos espaces de travail Databricks

Chez Databricks, nous savons que les données sont l'un des actifs les plus précieux pour les organisations et que leur protection est une priorité absolue. C'est pourquoi nous avons intégré la sécurité à chaque couche de la Databricks Lakehouse Platform. Mais nous savons que les clients peuvent avoir des difficultés à évaluer si leur déploiement est well-architected, quels domaines sont bien protégés et lesquels nécessitent une attention particulière. Même si vous êtes confiant lors du déploiement de la plateforme, il est possible que les équipes de sécurité ne procèdent pas à une nouvelle évaluation et que la dérive de configuration entraîne par inadvertance des violations de données et de propriété intellectuelle. Une chaîne n'est jamais plus solide que son maillon le plus faible, ce qui amène nos clients à se demander :

- Comment savoir si je respecte les bonnes pratiques de sécurité de Databricks ?

- Comment puis-je facilement surveiller l'état de la sécurité de tous les Workspaces de mon compte au fil du temps ?

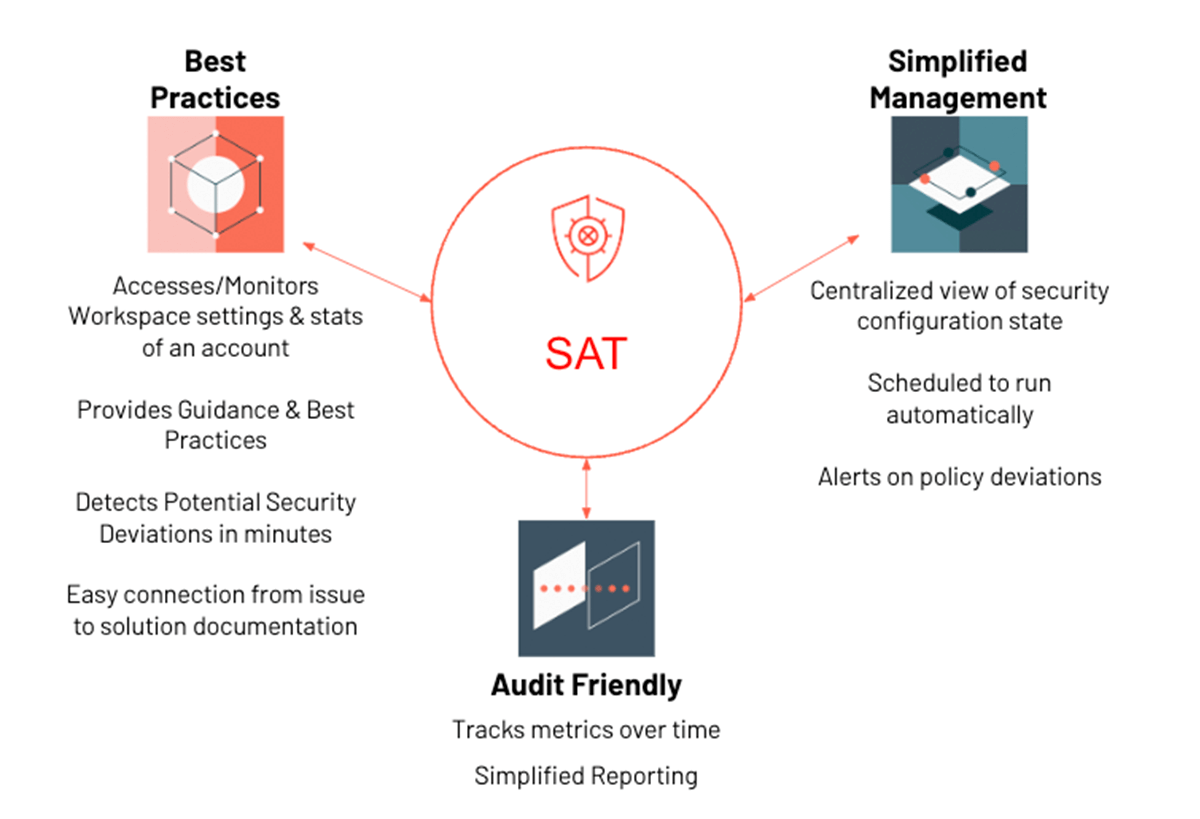

Nous sommes ravis d'annoncer le Security analyse Tool (SAT) ! SAT aide nos clients à répondre à ces questions et à renforcer la sécurité de leurs déploiements Databricks en examinant les déploiements actuels par rapport à nos meilleures pratiques de sécurité. Il utilise une checklist qui hiérarchise les écarts observés par gravité et fournit des liens vers des Ressources qui vous aideront à résoudre les problèmes en suspens. SAT peut être exécuté comme une analyse de routine pour tous les Workspaces de votre environnement afin de garantir le respect continu des meilleures pratiques, et des rapports d'état peuvent être planifiés pour vous assurer en permanence de la sécurité de vos datasets sensibles.

SAT s'exécute sur le compte du client en tant que workflow automatisé qui collecte les détails du déploiement via les API REST de Databricks. Les résultats de l'analyse sont conservés dans des tables Delta pour analyser les tendances de l'état de la sécurité au fil du temps. SAT contient un tableau de bord qui affiche les résultats regroupés en cinq catégories de sécurité : Sécurité réseau, Identité et accès, Protection des données, Gouvernance et Informationnel. Les équipes de sécurité peuvent configurer des alertes qui les avertiront lorsque SAT détecte des configurations non sécurisées et des écarts par rapport aux politiques. Il fournit également des détails supplémentaires sur les vérifications individuelles qui échouent afin qu'un administrateur puisse rapidement identifier le problème et y remédier. Un homme averti en vaut deux !

Composants du SAT

SAT comprend les actifs suivants :

- Une liste de contrôle de sécurité configurable

- Un ensemble de notebooks et de bibliothèques qui collectent des informations via des API REST et la logique de détermination de la conformité.

- Un tableau de bord SQL paramétré avec les requêtes et alertes associées pour afficher les résultats des vérifications

- Un workflow flexible avec des analyses quotidiennes auditables, organisées par date

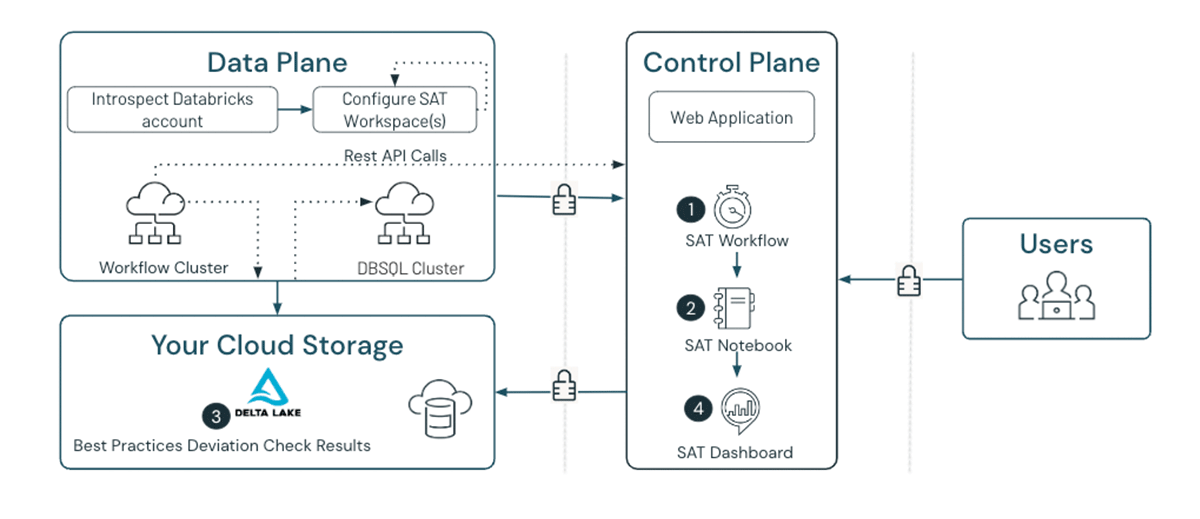

Comme indiqué ci-dessus (Figure 2), les composants SAT s'exécutent dans l'espace de travail du client, comme l'indiquent les numéros dans le diagramme. Chaque composant exécute les fonctions suivantes :

- Workflow SAT : Le job du workflow SAT planifié ou exécuté manuellement démarre l'analyse.

- Notebook SAT : Le notebook d'analyse de sécurité SAT exécute l'analyse de sécurité en effectuant une série de vérifications des bonnes pratiques sur les espaces de travail inscrits.

- Résultats SAT : Le notebook d'analyse de sécurité SAT enregistre les résultats de validation dans une table Delta pour le suivi des tendances et à des fins de référence historique.

- Tableau de bord SAT : le tableau de bord SAT préconfiguré affiche les derniers résultats d'analyse extraits de la table Delta. Les administrateurs, les analystes de la sécurité et les auditeurs peuvent désormais évaluer leur posture de sécurité Databricks depuis un seul écran.

Détails du déploiement SAT

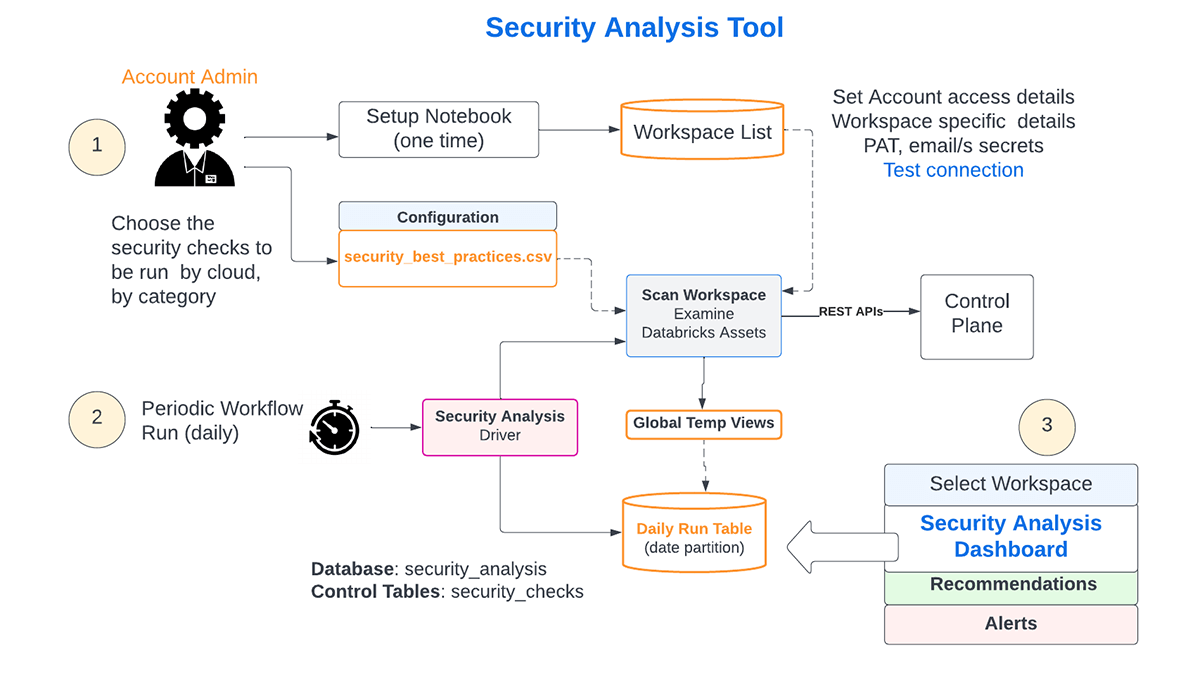

La configuration et l'utilisation de SAT peuvent être décomposées en trois phases, comme le montre le diagramme ci-dessous (Figure 3).

- Déploiement et configuration

La configuration de SAT nécessite des privilèges d'administrateur et implique les activités suivantes :- Dans un espace de travail choisi, l'administrateur utilise une série de Notebooks pour la configuration initiale unique, comme documenté ici.

- Toutes les vérifications de la liste sont activées par défaut, mais un administrateur peut désactiver celles qui ne sont pas nécessaires

- L'administrateur fournira des jetons PAT pour chaque workspace du compte Databricks, et les connexions seront vérifiées. Seuls les Workspaces configurés sont inclus dans les vérifications quotidiennes.

- Le workflow est configuré pour s'exécuter à un intervalle planifié (généralement quotidiennement).

- Évaluation quotidienne de tous les environnements configurés

- Le workflow planifié s'exécutera tous les jours. Les vérifications de la journée dans chacun des Workspaces configurés seront conservées dans une table Delta, ce qui permettra le suivi des tendances et la consultation de l'historique.

- Utilisation des insight

- Les administrateurs, les analystes de la sécurité et les auditeurs peuvent consulter les résultats par workspace sur un tableau de bord Databricks SQL.

Des instructions détaillées pour installer l'outil d'analyse de sécurité se trouvent ici.

Informations de SAT

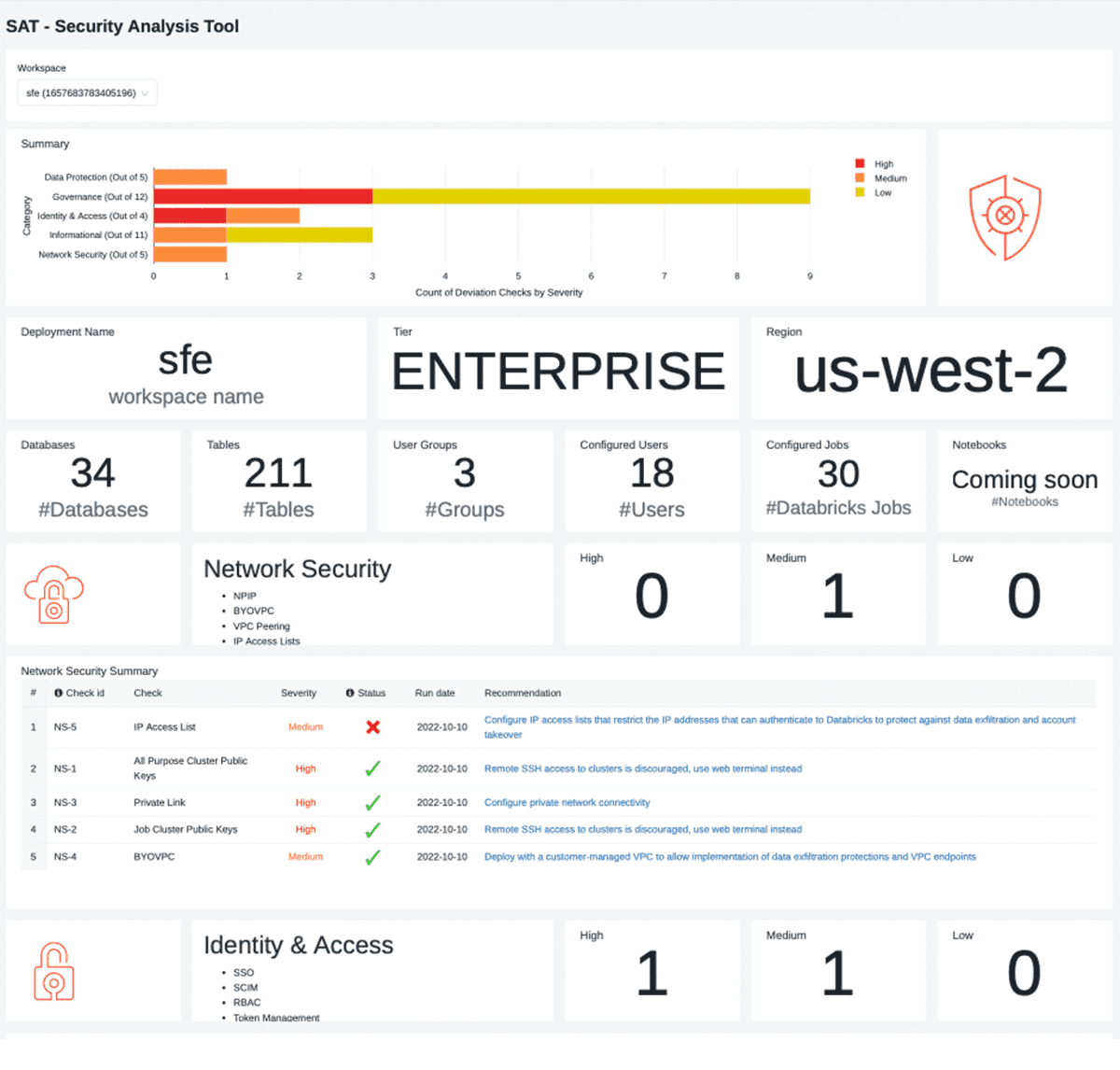

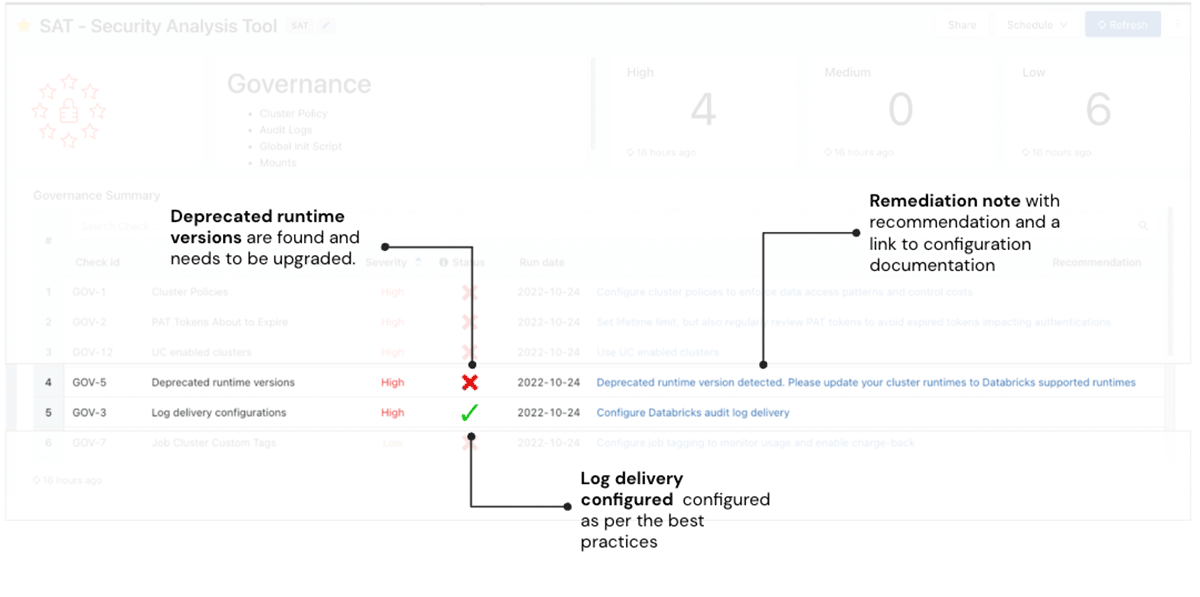

Le tableau de bord SAT affiche (Figure 4) les résultats de l'analyse de sécurité pour chaque espace de travail, triés par gravité.

Le tableau de bord est divisé en cinq sections et chaque pilier est présenté dans un format cohérent.

- Résumé de la sécurité de Workspace

- Le résumé de haut niveau met en évidence les résultats par catégorie, classés par gravité.

- Statistiques de Workspace

- Cette section fournit des statistiques d'utilisation sur le nombre d'utilisateurs, de groupes, de bases de données, de tables et les détails du service tels que le niveau et la région.

- Détails par catégorie de sécurité

- Une section pour chaque catégorie de sécurité contenant :

- Détails du résumé de la section Sécurité, tels que le nombre d'écarts par rapport aux meilleures pratiques recommandées

- Un tableau avec les détails des résultats de sécurité pour la catégorie de sécurité, triés par gravité. Le tableau décrit chaque violation de sécurité et fournit des Links vers la documentation qui aide à corriger le problème.

- Une section pour chaque catégorie de sécurité contenant :

- Section d'information

- Celles-ci sont de nature moins normative, mais fournissent des points de données qui peuvent être examinés par les data personas pour vérifier que les seuils sont correctement définis pour leur organisation.

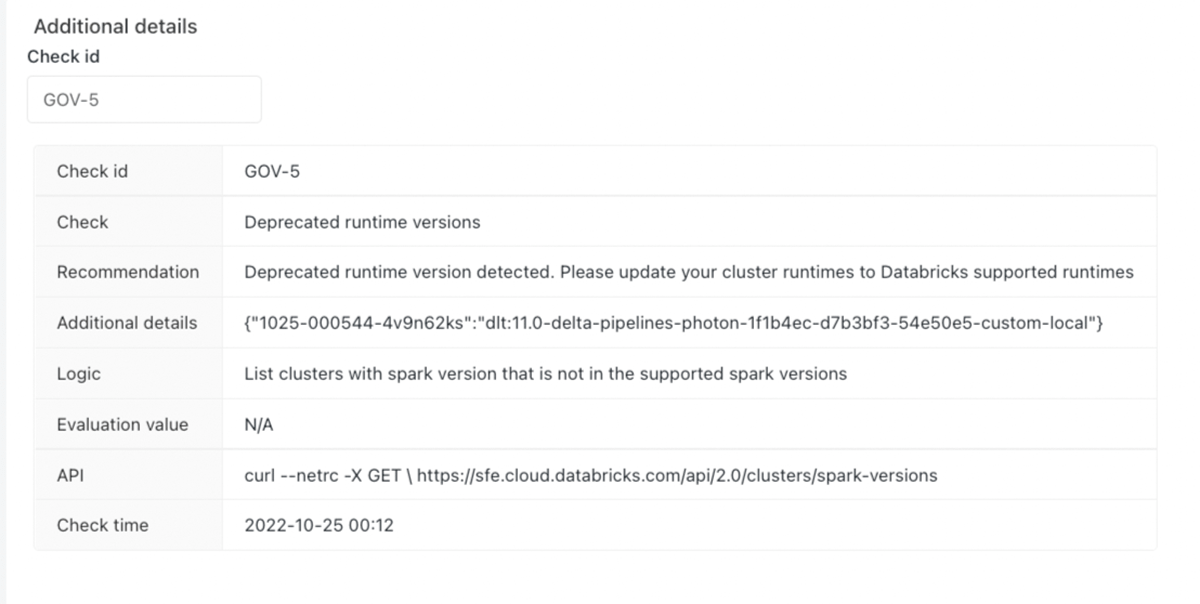

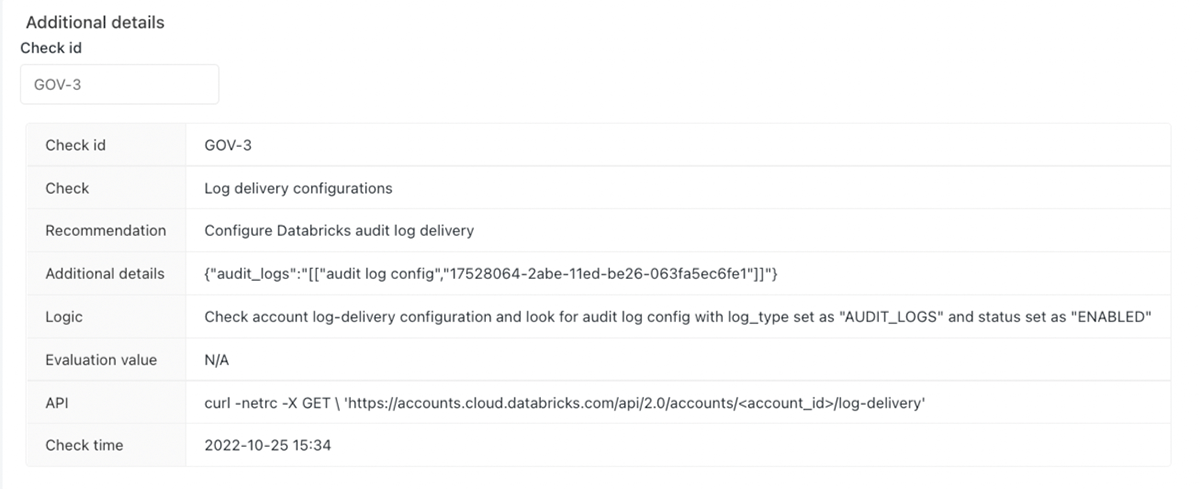

- Détails supplémentaires sur les résultats

- Cette section fournit des détails supplémentaires qui aident à identifier la source d'un écart de sécurité, y compris la logique utilisée pour les détecter. Par exemple, la section « politique de cluster non utilisée » fournira une liste des charges de travail de cluster où la politique n'est pas appliquée, ce qui évite de devoir chercher une aiguille dans une botte de foin.

Comment utiliser le SAT pour l'atténuation des risques

L'outil d'analyse de la sécurité (SAT) analyse 37 bonnes pratiques, et d'autres sont à venir, et présente les insights dans un tableau de bord. Que faites-vous de ces insight ? Nous utiliserons deux exemples pour illustrer comment un utilisateur type utiliserait ces insights.

Dans le premier exemple, l'analyse SAT met en évidence un résultat qui révèle un risque potentiel : la coche rouge de la Figure 5. La vérification Versions de runtime obsolètes est rouge, ce qui indique que certaines versions de runtime sont obsolètes. Les workloads s'exécutant sur des versions de runtime non prises en charge peuvent continuer à fonctionner, mais ils ne bénéficient d'aucun support ni correctif de la part de Databricks. L'« ID de vérification » associé au résultat peut être utilisé dans la section « Informations supplémentaires » pour interroger des informations plus détaillées sur le paramètre de configuration ou le contrôle qui n'a pas respecté une règle de bonne pratique spécifique. Par exemple, l'image ci-dessous présente des détails supplémentaires sur le risque « Versions de runtime obsolètes» que les administrateurs peuvent examiner. La colonne Remédiation de la capture d'écran décrit le risque et les actions de remédiation nécessaires, avec des liens vers la documentation des versions du runtime Databricks actuellement prises en charge. L'utilisateur doit prendre les mesures de remédiation recommandées dans les meilleurs délais, en fonction de la gravité du résultat.

Dans le deuxième exemple, nous mettons en évidence un résultat qui respecte les meilleures pratiques de Databricks : la coche verte de la Figure 5. La vérification Remise des Logs est verte, ce qui confirme que l'espace de travail respecte les meilleures pratiques de sécurité de Databricks. Là encore, l'« ID de vérification » (« GOV-3 ») peut être utilisé dans la section « Détails supplémentaires » pour obtenir des informations détaillées. Aucune autre action n'est requise, mais nous recommandons à l'utilisateur d'exécuter ces vérifications régulièrement pour visualiser la sécurité du workspace du compte Databricks et d'assurer une amélioration continue de manière exhaustive.

Conclusion

Ce billet de blog vous a présenté l'outil d'analyse de la sécurité pour la Databricks Lakehouse Platform. Vous avez également vu à quel point il est facile de configurer SAT en quelques étapes et de surveiller l'état de la sécurité de vos comptes Databricks Workspaces au fil du temps. Nous vous avons également montré des exemples de détection afin que vous puissiez renforcer votre déploiement Databricks. Nous vous invitons à configurer SAT dans vos déploiements Databricks ou à demander de l'aide à votre équipe de compte Databricks. Ne manquez pas nos prochains billets de blog et contenus vidéo sur la sécurité de Databricks !

Si vous souhaitez savoir comment Databricks aborde la sécurité, veuillez consulter notre Centre de sécurité et de confiance. Nous vous encourageons à consulter les documents sur les meilleures pratiques de sécurité de Databricks. Si vous avez des questions ou des suggestions concernant SAT, n'hésitez pas à nous contacter à l'adresse [email protected].

(Cet article de blog a été traduit à l'aide d'outils basés sur l'intelligence artificielle) Article original

Recevez les derniers articles dans votre boîte mail

Abonnez-vous à notre blog et recevez les derniers articles directement dans votre boîte mail.