Databricks annonce Lakewatch : nouveau SIEM agentique et ouvert

par Reynold Xin, Andrew Krioukov, Molly Limaye, Taylor Kain et Keegan Dubbs

- La vision d'un Lakehouse de sécurité ouvert : pourquoi les SIEM traditionnels ne parviennent pas à évoluer et comment Lakewatch élimine les silos en unifiant 100 % de votre télémétrie sur le Lakehouse de sécurité ouvert.

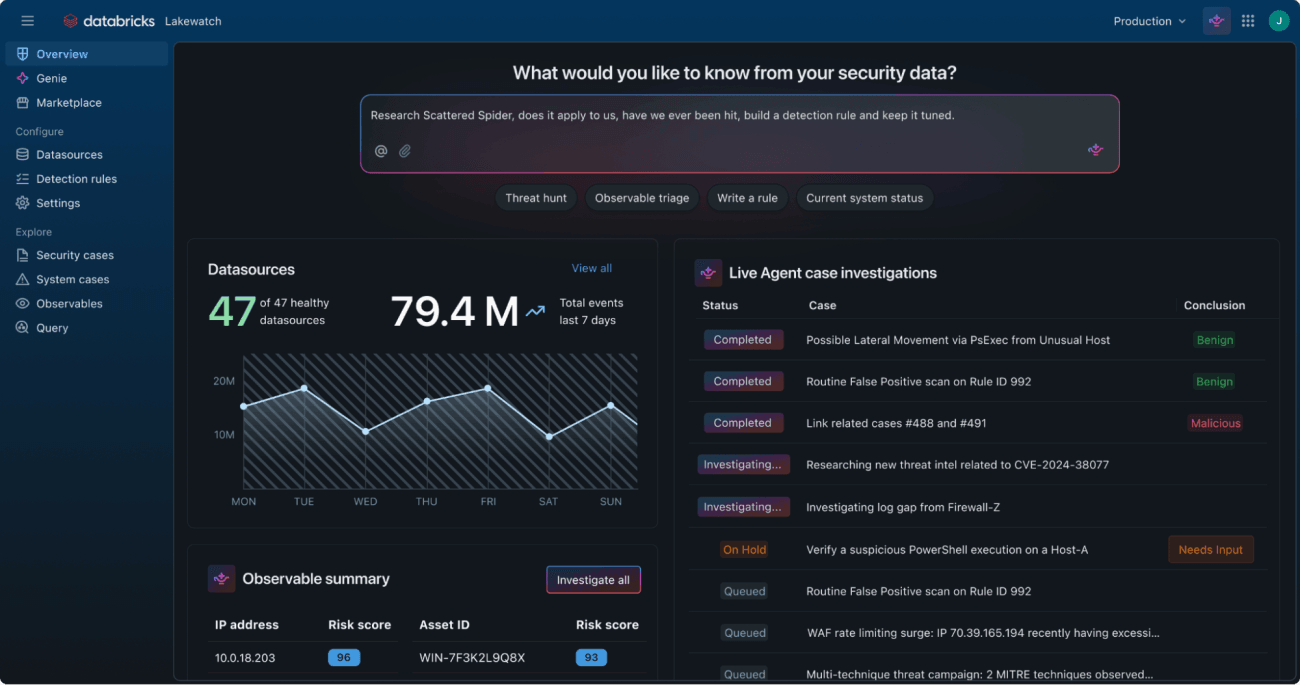

- Combattez les agents avec des agents : comment l'IA embarquée et les agents "Genie" automatisent la détection des menaces, la recherche en langage naturel et la réponse aux incidents à la vitesse de la machine.

- Économie moderne de SecOps : comment le découplage du calcul du stockage vous permet de conserver des pétaoctets de données pendant des années tout en réduisant les coûts jusqu'à 80 %.

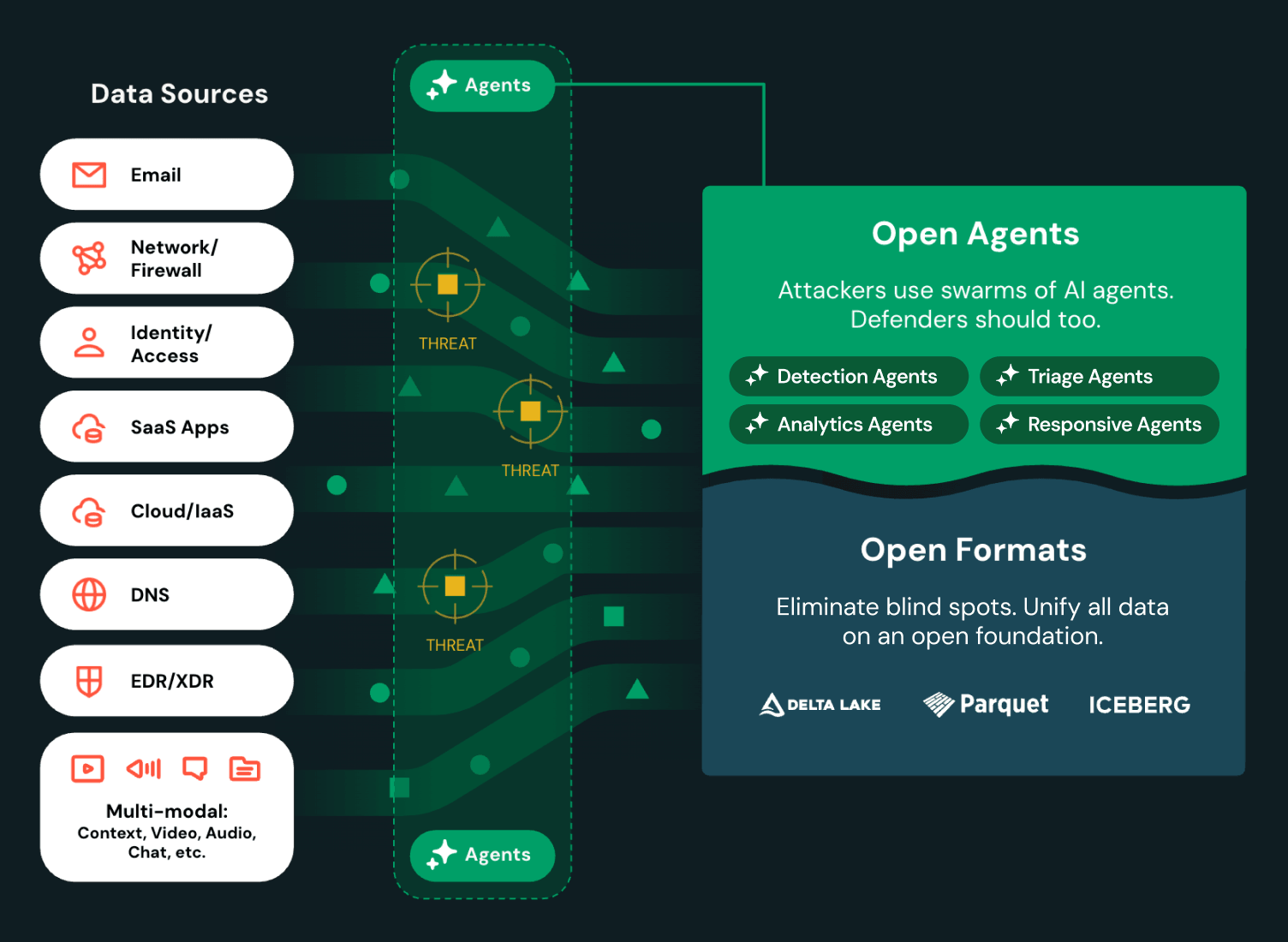

Aujourd'hui, nous annonçons Lakewatch, un nouveau SIEM ouvert et agentique conçu pour aider les organisations à se défendre contre des attaquateurs de plus en plus sophistiqués. Lakewatch unifie les données de sécurité, IT et métier dans un environnement unique et gouverné pour la détection et la réponse par IA. Avec des formats ouverts, Lakewatch permet aux clients d'ingérer, de conserver et d'analyser des volumes sans précédent de données multimodales, tout en réduisant les coûts et en éliminant le verrouillage propriétaire. Les équipes de sécurité obtiennent une visibilité complète sur l'ensemble de l'entreprise et peuvent déployer des agents de sécurité défensifs pour automatiser la détection et la réponse aux menaces à grande échelle. Lakewatch est lancé aujourd'hui en avant-première privée, avec des clients tels que des leaders de l'industrie comme Adobe et Dropbox.

Nous lançons également un "Open Security Lakehouse Ecosystem", qui comprend des partenaires de sécurité et de livraison de premier plan pour aider les clients à automatiser la normalisation de la télémétrie dans des formats ouverts, et à répondre aux menaces avec l'échelle unifiée dont ils ont besoin pour faire face aux menaces modernes avec une défense automatisée à la vitesse de la machine.

La sécurité à l'ère agentique

La sécurité est en train de changer fondamentalement. Les cyberattaques ne sont plus seulement opérées par des humains. Elles sont de plus en plus pilotées par l'IA et automatisées. Les LLM ont découvert plus de 500 zero days dans le code open source, les agents IA sont devenus des hackers de premier plan sur les plateformes de bug bounty, et des groupes parrainés par des États utilisent l'IA comme arme pour automatiser les intrusions. Les attaquants opèrent désormais à l'échelle de la machine, travaillant 24h/24 et 7j/7 pour construire des exploits et coordonner des attaques.

Face à ces attaques à l'échelle de la machine, même les meilleures équipes d'opérations de sécurité sont confrontées à des contraintes structurelles. Les outils de sécurité actuels obligent les analystes à enrichir manuellement les alertes, à rédiger des règles de détection et à tester des hypothèses de chasse aux menaces sur plusieurs jours ou semaines. Ces flux de travail pouvaient être efficaces contre les menaces à la vitesse humaine. Contre les attaques pilotées par l'IA fonctionnant 24h/24 et 7j/7 et à la vitesse de la machine, l'architecture elle-même devient le goulot d'étranglement. ZeroDayClock.com a constaté que le temps moyen d'exploitation est passé de 23,2 jours en 2025 à seulement 1,6 jour en 2026.

Le problème s'aggrave lorsque l'on examine les données. Les grandes entreprises génèrent des téraoctets, voire des pétaoctets, de données de sécurité chaque jour, mais les SIEM traditionnels couplent le stockage au calcul, créant une pénalité financière sur chaque octet ingéré. Les équipes réagissent en limitant l'ingestion, en filtrant les données via des couches de routage, en supprimant les données historiques et en ignorant les sources multimodales comme les journaux de discussion et la vidéo. Cela crée une asymétrie dangereuse : les attaquants utilisent des agents IA pour analyser tout et attaquer n'importe où, tandis que les défenseurs ne voient qu'une fraction de leurs propres données. Les SIEM traditionnels ne peuvent pas traiter les données multimodales, alors que c'est précisément là que se cachent les attaques d'ingénierie sociale, les menaces internes et les tentatives d'injection de prompt.

Il ne s'agit pas seulement d'un problème de coût ou d'échelle. C'est une inadéquation architecturale fondamentale entre les menaces auxquelles nous sommes confrontés et les outils dont nous disposons pour les combattre. Nous avons déjà résolu ce problème. Les entrepôts de données présentaient les mêmes limitations : ingestion coûteuse, données cloisonnées, limitées à des cas d'utilisation spécifiques. Le lakehouse a perturbé ce modèle avec des formats ouverts, un stockage peu coûteux et la prise en charge de tout type de données. Nous apportons maintenant cette même transformation à la sécurité.

Lakewatch apporte l'économie et l'architecture du lakehouse aux opérations de sécurité. Vous pouvez ingérer et conserver 100 % de votre télémétrie de sécurité (y compris les données multimodales), l'analyser aux côtés de toutes vos données métier, et déployer des agents alimentés par l'IA pour la détection et la réponse à une fraction des coûts hérités.

Comment Lakewatch change les opérations de sécurité :

Visibilité complète sur toutes les données

Les organisations disposent déjà du contexte nécessaire pour enquêter sur les menaces. Les systèmes RH, les plateformes de collaboration, les journaux d'applications et les données de transaction se trouvent aujourd'hui dans le lac, mais les outils de sécurité traditionnels ne peuvent pas y accéder sans duplication coûteuse. Lakewatch inverse le modèle : la sécurité s'exécute directement sur le lakehouse. Construit sur Unity Catalog, vos données de sécurité se trouvent aux côtés de tout le reste. Lorsqu'une alerte se déclenche, vous pouvez instantanément corréler toutes les sources de données sans déplacer de fichiers ni changer d'outils. Les attaques modernes exploitent les lacunes entre les systèmes et s'appuient sur l'ingénierie sociale, le contexte interne et les signaux multimodaux que les outils hérités ne peuvent pas traiter. Avec tout le contexte en un seul endroit, les analystes peuvent détecter et contenir les menaces en quelques minutes au lieu de plusieurs jours.

Lakewatch rend cela possible grâce à :

- Gouvernance d'entreprise étendue : Contrôle d'accès granulaire au niveau des tables, des lignes, des colonnes et des attributs avec une auditabilité complète sur toutes les données.

- Normes ouvertes : Construit sur le Open Cybersecurity Schema Framework (OCSF) afin que vos données ne soient jamais verrouillées dans des formats propriétaires.

- Ingestion automatisée : Lakeflow Connect gère l'ingestion et la normalisation des principales sources de sécurité (AWS, Okta, Zscaler, etc.) dans des tables standardisées.

- Véritable propriété des données : Stockez les données dans Delta Lake ou Apache Iceberg dans votre propre stockage cloud, exécutez des requêtes sur n'importe quel cloud et évitez le verrouillage propriétaire.

Combattez les agents avec des agents

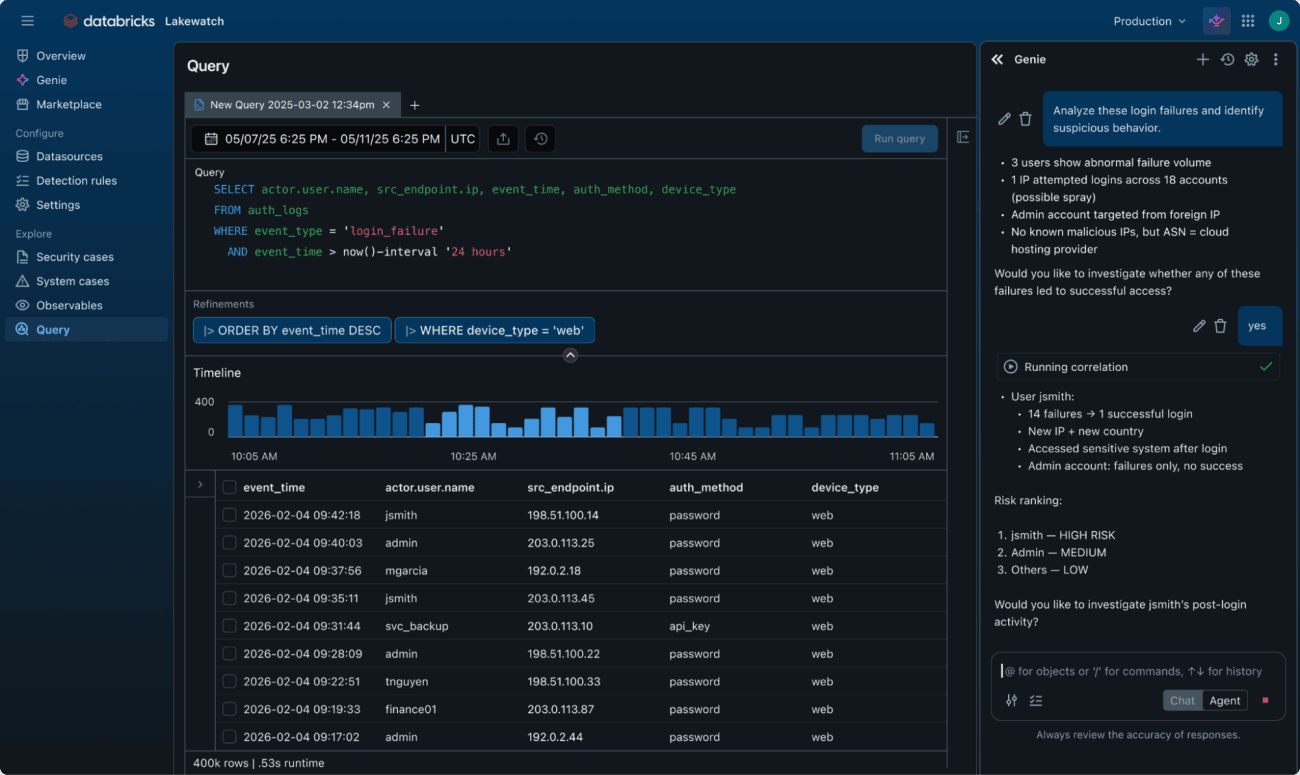

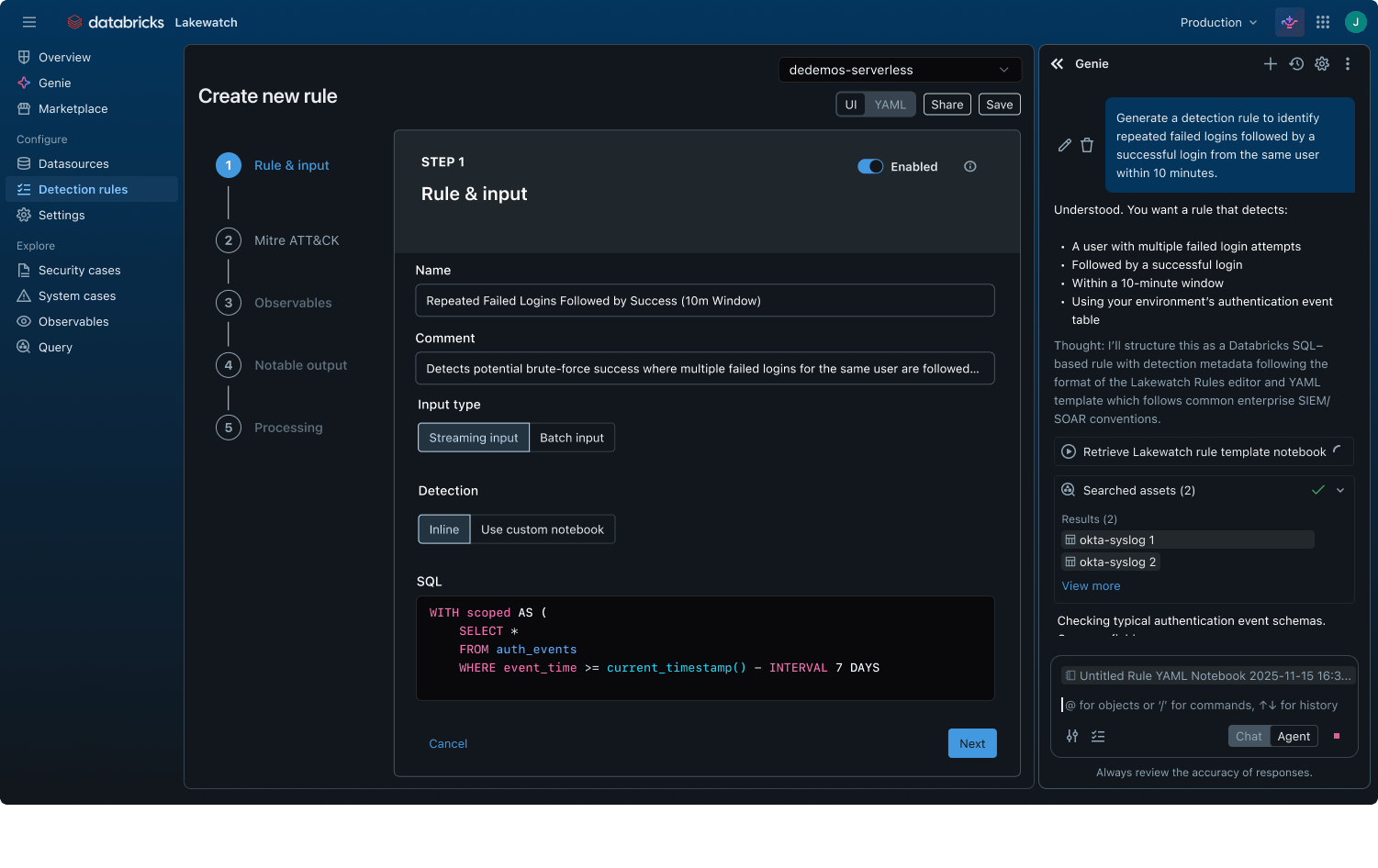

Les SIEM traditionnels s'appuient sur des fonctionnalités IA ajoutées qui ne peuvent pas accéder au contexte complet de vos données. Lakewatch apporte l'IA intégrée directement là où résident vos données de sécurité. Genie automatise les flux de travail critiques tels que l'ingestion et l'analyse de nouvelles sources de journaux vers OCSF, la création de nouvelles détections basées sur les dernières informations sur les menaces, la modification des règles existantes pour réduire les faux positifs, et la traduction de questions en langage naturel en requêtes SQL. Genie Spaces permet aux équipes de sécurité d'interroger des pétaoctets de données en langage naturel au lieu de langages de requête spécialisés, démocratisant ainsi la chasse aux menaces entre différents niveaux de compétence.

Les capacités clés incluent :

- Genie Code : Assistant IA pour automatiser l'ingestion, créer de nouvelles détections, modifier les règles pour réduire les faux positifs et traduire les questions en langage naturel en requêtes SQL pour l'investigation.

- Genie Spaces : Interface de requête en langage naturel et harnais agentique permettant à tout utilisateur d'effectuer une chasse aux menaces complexe en plusieurs étapes, en posant des questions sur ses données sans apprendre de langages de requête complexes.

- Détection en tant que code : Définissez des règles de détection en YAML avec des requêtes SQL ou des notebooks Python, effectuez des backtests sur des données historiques et déployez via des pipelines CI/CD.

- Détections ML personnalisées : Entraînez et déployez des modèles d'apprentissage automatique directement sur vos données de sécurité en utilisant MLflow, Feature Store et Model Serving, permettant la détection d'anomalies, l'analyse comportementale, la notation de risque des entités, et plus encore.

- Tableaux de bord puissants : Créez des tableaux de bord exécutifs, opérationnels et de conformité avec des visualisations améliorées par l'IA pour une surveillance en temps réel.

SecOps efficaces à l'échelle Petabyte

En découplant le stockage du calcul, vous pouvez stocker des pétaoctets de télémétrie de sécurité en haute fidélité dans votre propre stockage cloud et ne payer que pour le calcul. Exécutez des analyses uniquement lorsque nécessaire en utilisant le calcul Serverless. Conservez des années de données consultables à chaud au lieu de quelques semaines. Vous possédez les données. Vous contrôlez les coûts.

Cela se traduit par :

- Possédez vos données : Télémétrie de sécurité stockée dans le stockage objet cloud que vous contrôlez (S3, ADLS, GCS) en utilisant des formats ouverts.

- Rétention à long terme : Répondez aux exigences de conformité et alimentez la chasse aux menaces sur des périodes de plusieurs années sans pénalités de coût.

- Économie prévisible : Stockez des journaux en haute fidélité à grande échelle sans encourir de frais de licence par octet.

- Calcul élastique à la demande : Provisionnez des charges de travail d'analyse et de ML puissantes uniquement lorsque nécessaire avec un contrôle des coûts granulaire.

- Performances serverless : Aucune infrastructure à gérer. Payez uniquement pour vos requêtes.

Approfondissement du partenariat avec Anthropic

Fort du succès du partenariat stratégique existant entre les deux entreprises, Databricks et Anthropic approfondissent leur collaboration pour fournir des opérations de sécurité agentives. Les modèles Claude d'Anthropic alimentent Lakewatch, utilisant les capacités de raisonnement avancées de Claude pour corréler les signaux des données de sécurité, IT et business afin de détecter plus rapidement les menaces. Anthropic utilise également Databricks pour son propre lakehouse de sécurité afin d'obtenir une visibilité complète sur ses données de sécurité et business et de détecter les menaces plus tôt.

Écosystème ouvert de lakehouse de sécurité

Databricks estime que les menaces actuelles nécessitent une collaboration ouverte au sein de l'écosystème, où les clients contrôlent entièrement leurs propres données. C'est pourquoi nous sommes ravis d'annoncer l'« Écosystème ouvert de lakehouse de sécurité », un groupe en croissance rapide des meilleurs fournisseurs de sécurité et partenaires de livraison, y compris Akamai, Anvilogic, Arctic Wolf, Cribl, Deloitte, Obsidian, Okta, 1password, Palo Alto Networks, Panther, Proofpoint, Rearc, Slack, TrendAI, Wiz (maintenant partie de Google Cloud) et Zscaler.

Zscaler partage l'engagement de Databricks envers un écosystème ouvert. Nous sommes ravis de rejoindre l'Écosystème ouvert de lakehouse de sécurité et de donner à nos clients mutuels les données et les outils dont ils ont besoin pour défendre les attaques natives à l'IA avec des solutions natives à l'IA. — Eddie Parra, VP Solutions Architect Partner Ecosystem, Zscaler

Alors que les cybermenaces évoluent vers des attaques pilotées par l'IA à l'échelle des machines, les organisations peuvent nécessiter une architecture fondamentalement nouvelle pour suivre le rythme. Lakewatch représente une avancée pour les opérations de sécurité, apportant la puissance du lakehouse Databricks au SOC, permettant aux équipes d'exploiter leurs données, de déployer des agents intelligents et de rester en avance sur les menaces évolutives. — Jennifer Vitalbo, Directrice générale, et Responsable de l'offre de défense et de résilience cyber pour les services gouvernementaux et publics, Deloitte & Touche LLP

Expansion du leadership en sécurité avec les acquisitions d'Antimatter et SiftD.ai

Pour faire progresser son approche SIEM ouverte et agentive, Databricks annonce les acquisitions d'Antimatter et de SiftD.ai. Antimatter a été fondée par des chercheurs en sécurité de l'UC Berkeley qui ont jeté les bases d'une authentification et d'une autorisation prouvablement sécurisées pour les agents IA. SiftD.ai, fondée par le créateur du langage de traitement de requêtes de Splunk (SPL) et les architectes principaux de la pile de recherche de Splunk, apportera une expertise approfondie en ingénierie de détection à grande échelle et en analyse moderne des menaces.

En savoir plus

Lakewatch représente un changement fondamental dans le fonctionnement des opérations de sécurité. En tant que lakehouse de sécurité ouvert, les coûts sont plus bas, l'architecture est plus flexible et les capacités d'IA sont natives, pas ajoutées.

Lakewatch est lancé en préversion privée pendant que nous travaillons à une disponibilité plus large. Si vous êtes confronté à des pressions sur les coûts, des limites de rétention, ou si vous cherchez à intégrer de lourdes charges de travail de sécurité sur votre plateforme de données, nous voulons avoir de vos nouvelles.

Pour en savoir plus sur la façon de moderniser votre SOC, visitez la page produit Lakewatch.

(Cet article de blog a été traduit à l'aide d'outils basés sur l'intelligence artificielle) Article original

Recevez les derniers articles dans votre boîte mail

Abonnez-vous à notre blog et recevez les derniers articles directement dans votre boîte mail.