Databricks kündigt Lakewatch an: Neues offenes, agentenbasiertes SIEM

von Reynold Xin, Andrew Krioukov, Molly Limaye, Taylor Kain und Keegan Dubbs

- Die Vision für ein Open Security Lakehouse: Warum herkömmliche SIEMs nicht skalieren und wie Lakewatch Silos aufbricht, indem es 100 % Ihrer Telemetrie auf dem offenen Security Lakehouse vereinheitlicht.

- Agenten gegen Agenten einsetzen: Wie eingebettete KI und "Genie"-Agenten die Bedrohungserkennung, die Jagd mit natürlicher Sprache und die Reaktion auf Vorfälle maschinell beschleunigen.

- Moderne SecOps-Ökonomie: Wie die Entkopplung von Compute und Speicher es Ihnen ermöglicht, Petabytes von Daten jahrelang aufzubewahren und gleichzeitig die Kosten um bis zu 80 % zu senken.

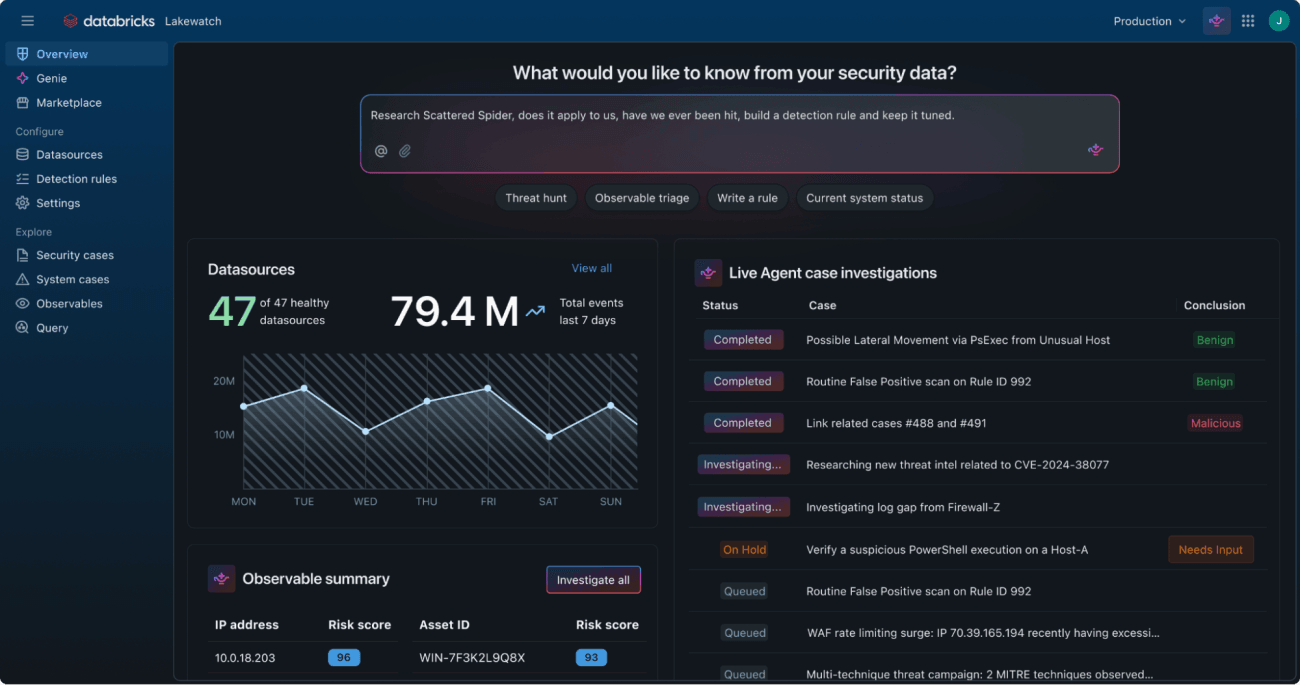

Heute kündigen wir Lakewatch an, ein neues, offenes, agentenbasiertes SIEM, das Organisationen dabei helfen soll, sich gegen immer raffiniertere Angreifer zu verteidigen. Lakewatch vereinheitlicht Sicherheits-, IT- und Geschäftsdaten in einer einzigen, verwalteten Umgebung für KI-gestützte Erkennung und Reaktion. Mit offenen Formaten ermöglicht Lakewatch Kunden, beispiellose Mengen multimodaler Daten zu erfassen, zu speichern und zu analysieren, während gleichzeitig die Kosten gesenkt und Vendor Lock-ins vermieden werden. Sicherheitsteams erhalten vollständige Transparenz im gesamten Unternehmen und können defensive Sicherheitsagenten einsetzen, um Bedrohungserkennung und -reaktion in massivem Umfang zu automatisieren. Lakewatch wird heute in der Private Preview gestartet, mit Kunden wie Branchenführern wie Adobe und Dropbox.

Wir starten außerdem ein „Open Security Lakehouse Ecosystem“, das führende Sicherheits- und Implementierungspartner umfasst, um Kunden bei der Automatisierung der Normalisierung von Telemetriedaten in offene Formate zu unterstützen und auf Bedrohungen mit der einheitlichen Skalierung zu reagieren, die sie benötigen, um modernen Bedrohungen mit automatisierten, maschinengeschwindigkeitsgesteuerten Abwehrmaßnahmen zu begegnen.

Sicherheit für das Agenten-Zeitalter

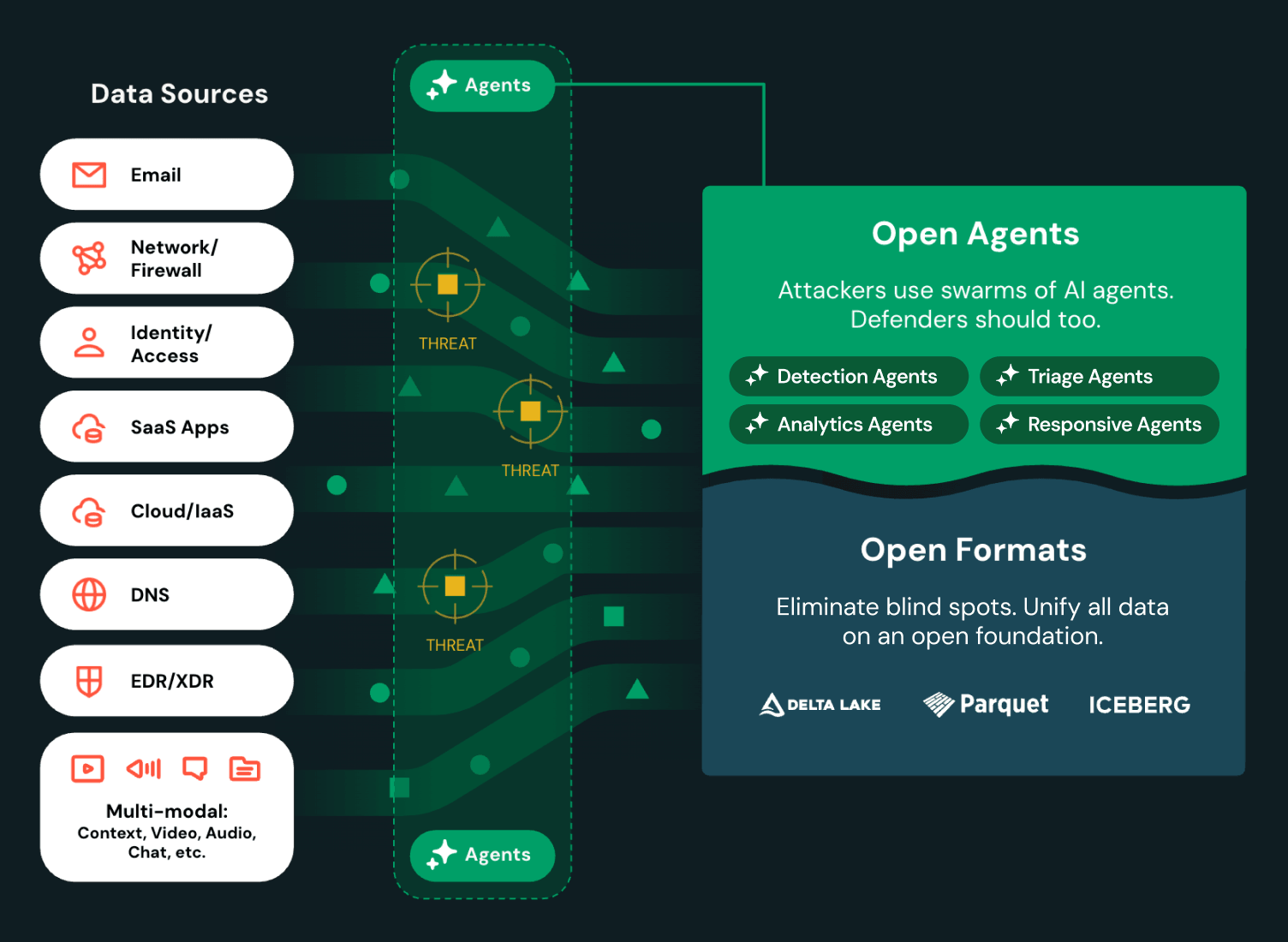

Sicherheit verändert sich grundlegend. Cyberangriffe werden nicht mehr nur von Menschen gesteuert. Sie werden zunehmend KI-gesteuert und automatisiert. LLMs haben über 500 Zero-Days in Open-Source-Code entdeckt, KI-Agenten sind zu Top-Hackern auf Bug-Bounty-Plattformen geworden, und staatlich unterstützte Gruppen setzen KI als Waffe ein, um Einbrüche zu automatisieren. Angreifer agieren jetzt im maschinellen Maßstab und arbeiten rund um die Uhr, um Exploits zu erstellen und Angriffe zu koordinieren.

Angesichts dieser Angriffe im maschinellen Maßstab stoßen selbst die besten Sicherheitsteams auf strukturelle Einschränkungen. Heutige Sicherheitstools erfordern, dass Analysten Alarme manuell anreichern, Erkennungsregeln manuell erstellen und Threat-Hunting-Hypothesen �über Tage oder Wochen testen. Diese Arbeitsabläufe waren gegen menschlich gesteuerte Bedrohungen wirksam. Gegen KI-gesteuerte Angriffe, die rund um die Uhr und mit Maschinengeschwindigkeit agieren, wird die Architektur selbst zum Engpass. ZeroDayClock.com stellte fest, dass die durchschnittliche Zeit bis zur Ausnutzung von 23,2 Tagen im Jahr 2025 auf nur 1,6 Tage im Jahr 2026 gesunken ist.

Das Problem verschärft sich, wenn man sich die Daten ansieht. Große Unternehmen generieren täglich Terabytes oder sogar Petabytes an Sicherheitsdaten, aber traditionelle SIEMs koppeln Speicher mit Rechenleistung, was zu einer finanziellen Belastung für jedes aufgenommene Byte führt. Teams reagieren, indem sie die Aufnahme begrenzen, Daten über Routing-Schichten filtern, historische Daten löschen und multimodale Quellen wie Chat-Protokolle und Videos vollständig ignorieren. Dies führt zu einer gefährlichen Asymmetrie: Angreifer nutzen KI-Agenten, um alles zu analysieren und überall anzugreifen, während Verteidiger nur einen Bruchteil ihrer eigenen Daten sehen. Traditionelle SIEMs können keine multimodalen Daten verarbeiten, obwohl gerade dort Social-Engineering-Angriffe, Insider-Bedrohungen und Prompt-Injection-Versuche lauern.

Dies ist nicht nur ein Kosten- oder Skalierungsproblem. Es ist ein grundlegendes architektonisches Missverhältnis zwischen den Bedrohungen, denen wir ausgesetzt sind, und den Werkzeugen, die wir zu ihrer Bekämpfung haben. Wir haben genau dieses Problem schon einmal gelöst. Data Warehouses hatten die gleichen Einschränkungen: teure Aufnahme, isolierte Daten, beschränkt auf bestimmte Anwendungsfälle. Das Lakehouse hat dieses Modell mit offenen Formaten, kostengünstigem Speicher und Unterstützung für jeden Datentyp gestört. Jetzt bringen wir diese Transformation in die Sicherheit.

Lakewatch bringt die Ökonomie und Architektur des Lakehouse in die Security Operations. Sie können 100 % Ihrer Sicherheitstelemetrie (einschließlich multimodaler Daten) erfassen und speichern, sie neben all Ihren Geschäftsdaten analysieren und KI-gestützte Agenten für Erkennung und Reaktion zu einem Bruchteil der herkömmlichen Kosten einsetzen.

So verändert Lakewatch die Security Operations:

Vollständige Transparenz über alle Daten

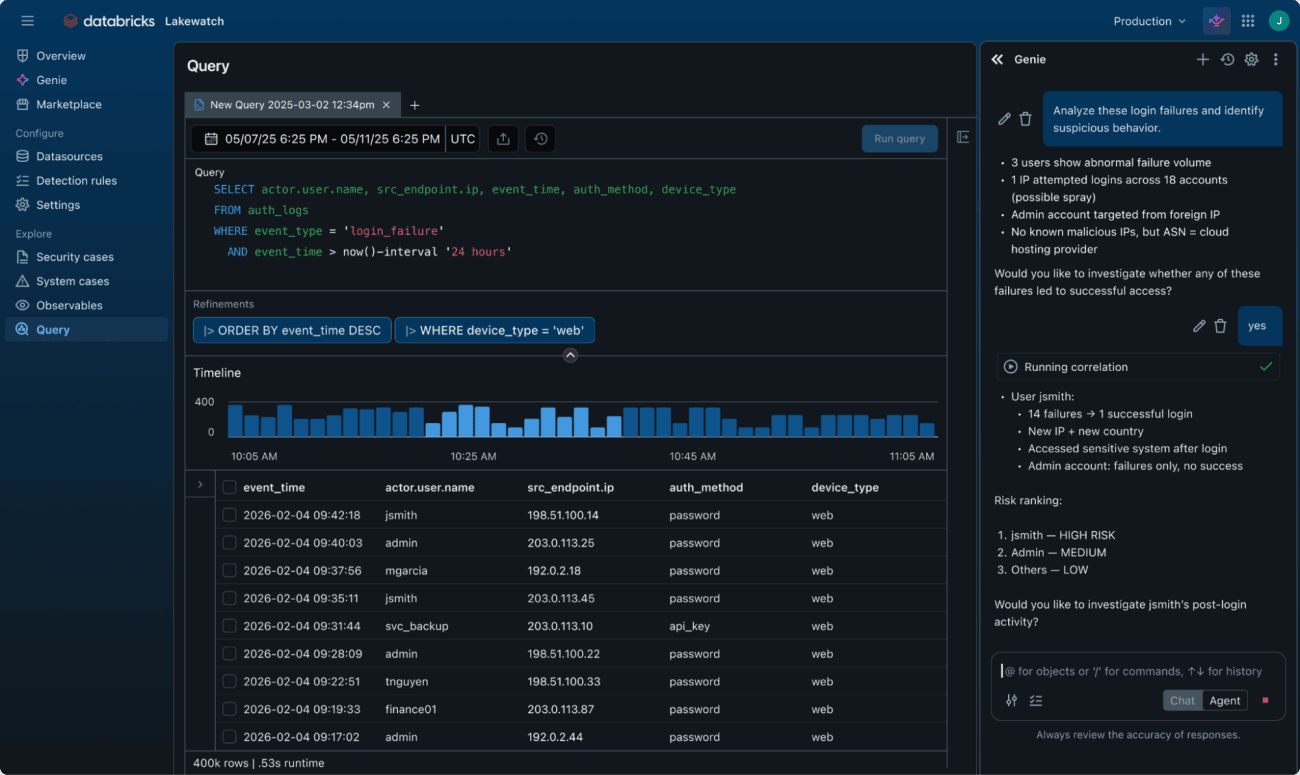

Organisationen verfügen bereits über den Kontext, der zur Untersuchung von Bedrohungen erforderlich ist. HR-Systeme, Kollaborationsplattformen, Anwendungsprotokolle und Transaktionsdaten befinden sich heute im Lake, aber traditionelle Sicherheitstools können ohne kostspielige Duplizierung nicht darauf zugreifen. Lakewatch kehrt das Modell um: Sicherheit läuft direkt auf dem Lakehouse. Aufbauend auf Unity Catalog liegen Ihre Sicherheitsdaten neben allen anderen Daten. Wenn ein Alarm ausgelöst wird, können Sie sofort über jede Datenquelle korrelieren, ohne Dateien zu verschieben oder Tools zu wechseln. Moderne Angriffe nutzen Lücken zwischen Systemen und setzen auf Social Engineering, Insider-Kontext und multimodale Signale, die herkömmliche Tools nicht verarbeiten können. Mit allen Kontexten an einem Ort können Analysten Bedrohungen in Minuten statt in Tagen erkennen und eindämmen.

Lakewatch ermöglicht dies durch:

- Unternehmensweite Governance: Fein granulierte Zugriffskontrolle auf Tabellen-, Zeilen-, Spalten- und Attributebene mit vollständiger Auditierbarkeit über alle Daten hinweg.

- Offene Standards: Basiert auf dem Open Cybersecurity Schema Framework (OCSF), sodass Ihre Daten niemals in proprietären Formaten stecken bleiben.

- Automatisierte Aufnahme: Lakeflow Connect übernimmt die Aufnahme und Normalisierung wichtiger Sicherheitsquellen (AWS, Okta, Zscaler usw.) in standardisierte Tabellen.

- Echte Datenhoheit: Speichern Sie Daten in Delta Lake oder Apache Iceberg in Ihrem eigenen Cloud-Speicher, führen Sie Abfragen über jede Cloud hinweg aus und verhindern Sie Vendor Lock-ins.

Bekämpfen Sie Agenten mit Agenten

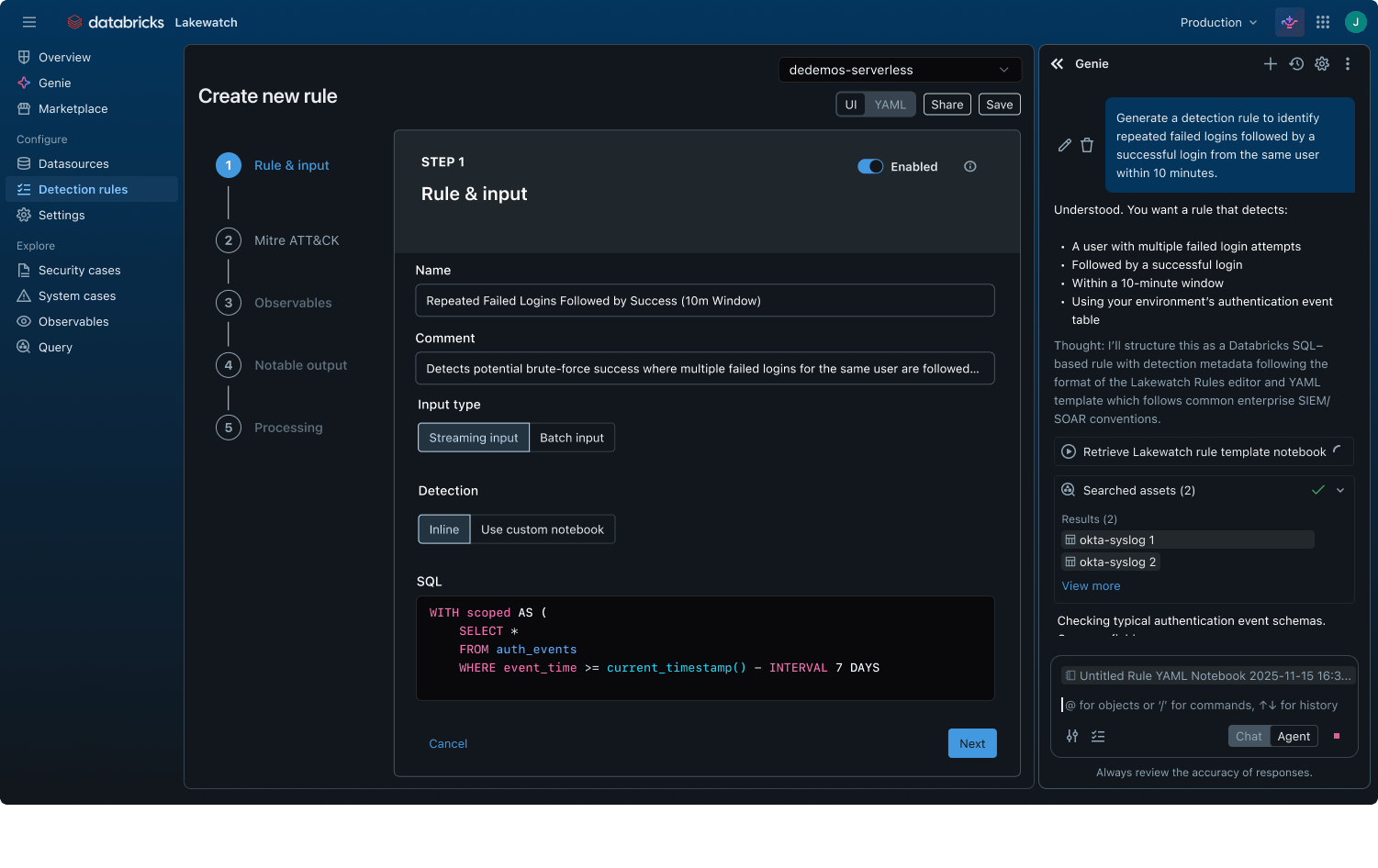

Traditionelle SIEMs verlassen sich auf nachgerüstete KI-Funktionen, die keinen Zugriff auf den vollständigen Kontext Ihrer Daten haben. Lakewatch bringt eingebettete KI direkt dorthin, wo Ihre Sicherheitsdaten leben. Genie automatisiert kritische Arbeitsabläufe wie die Aufnahme und Analyse neuer Protokollquellen in OCSF, die Erstellung brandneuer Erkennungen basierend auf der neuesten Bedrohungsintelligenz, die Änderung bestehender Regeln zur Reduzierung von Fehlalarmen und die Übersetzung von Fragen in natürlicher Sprache in SQL-Abfragen. Genie Spaces ermöglicht es Sicherheitsteams, Petabytes von Daten in einfacher Sprache abzufragen, anstatt spezialisierte Abfragesprachen zu verwenden, und demokratisiert so das Threat Hunting über alle Fähigkeitsstufen hinweg.

Hauptfunktionen umfassen:

- Genie Code: KI-Assistent zur Automatisierung der Aufnahme, Erstellung brandneuer Erkennungen, Änderung von Regeln zur Reduzierung von Fehlalarmen und Übersetzung von Fragen in natürlicher Sprache in SQL-Abfragen für die Untersuchung.

- Genie Spaces: Die Schnittstelle für Abfragen in natürlicher Sprache und die Agenten-Plattform ermöglichen es jedem Benutzer, komplexe mehrstufige Bedrohungsjagden durchzuführen und Fragen zu seinen Daten zu stellen, ohne komplexe Abfragesprachen lernen zu müssen.

- Detection-as-Code: Definieren Sie Erkennungsregeln in YAML mit SQL-Abfragen oder Python-Notebooks, testen Sie sie anhand historischer Daten und stellen Sie sie über CI/CD-Pipelines bereit.

- Benutzerdefinierte ML-Erkennungen: Trainieren und stellen Sie Machine-Learning-Modelle direkt auf Ihren Sicherheitsdaten mithilfe von MLflow, Feature Store und Model Serving bereit, was Anomalieerkennung, Verhaltensanalysen, Entity-Risikobewertung und mehr ermöglicht.

- Leistungsstarke Dashboards: Erstellen Sie Dashboards für Führungskräfte, den Betrieb und die Compliance mit KI-gestützten Visualisierungen für die Echtzeitüberwachung.

Effiziente SecOps im Petabyte-Maßstab

Durch die Entkopplung von Speicher und Rechenleistung können Sie Petabytes von Sicherheitstelemetriedaten in voller Auflösung in Ihrem eigenen Cloud-Speicher speichern und nur für die Rechenleistung bezahlen. Führen Sie Analysen nur bei Bedarf mit Serverless-Computing durch. Behalten Sie jahrelang Daten für schnelle Abfragen, anstatt nur Wochen. Sie besitzen die Daten. Sie kontrollieren die Kosten.

Das bedeutet:

- Besitzen Sie Ihre Daten: Sicherheitstelemetrie, gespeichert in Cloud-Objektspeichern, die Sie kontrollieren (S3, ADLS, GCS), unter Verwendung offener Formate.

- Langzeitaufbewahrung: Erfüllen Sie Compliance-Anforderungen und ermöglichen Sie Threat Hunting über mehrere Jahre hinweg ohne Kostenstrafen.

- Vorhersehbare Wirtschaftlichkeit: Speichern Sie Protokolle in voller Auflösung im großen Maßstab, ohne Lizenzgebühren pro Byte zu zahlen.

- Elastische Rechenleistung bei Bedarf: Stellen Sie leistungsstarke Analyse- und ML-Workloads nur bei Bedarf mit feingranularer Kostenkontrolle bereit.

- Serverless-Performance: Keine Infrastruktur zu verwalten. Zahlen Sie nur für Ihre Abfragen.

Vertiefung der Partnerschaft mit Anthropic

Aufbauend auf dem Erfolg der bestehenden strategischen Partnerschaft der beiden Unternehmen vertiefen Databricks und Anthropic ihre Zusammenarbeit, um agentengesteuerte Sicherheitsoperationen zu ermöglichen. Die Claude-Modelle von Anthropic treiben Lakewatch an und nutzen Claudes fortschrittliche Denkfähigkeiten, um Signale aus Sicherheits-, IT- und Geschäftsdaten zu korrelieren und Bedrohungen schneller aufzudecken. Anthropic nutzt auch Databricks für sein eigenes Security Lakehouse, um vollständige Transparenz über seine Sicherheits- und Geschäftsdaten zu erhalten und Bedrohungen früher zu erkennen.

Offenes Security Lakehouse-Ökosystem

Databricks ist davon überzeugt, dass die heutigen Bedrohungen eine offene Zusammenarbeit im gesamten Ökosystem erfordern, bei der Kunden die volle Kontrolle über ihre eigenen Daten haben. Deshalb freuen wir uns, das „Open Security Lakehouse Ecosystem“ vorzustellen, eine schnell wachsende Gruppe führender Sicherheitsanbieter und Implementierungspartner, darunter Akamai, Anvilogic, Arctic Wolf, Cribl, Deloitte, Obsidian, Okta, 1password, Palo Alto Networks, Panther, Proofpoint, Rearc, Slack, TrendAI, Wiz (jetzt Teil von Google Cloud) und Zscaler.

Zscaler teilt das Engagement von Databricks für ein offenes Ökosystem. Wir freuen uns, dem Open Security Lakehouse Ecosystem beizutreten und unseren gemeinsamen Kunden die Daten und Tools zur Verfügung zu stellen, die sie benötigen, um KI-native Angriffe mit KI-nativen Lösungen abzuwehren. — Eddie Parra, VP Solutions Architect Partner Ecosystem, Zscaler

Da sich Cyber-Bedrohungen zu KI-gesteuerten Angriffen im Maschinenskalen entwickeln, benötigen Organisationen möglicherweise eine grundlegend neue Architektur, um Schritt zu halten. Lakewatch stellt einen Fortschritt für Sicherheitsoperationen dar, indem es die Leistung des Databricks Lakehouse zum SOC bringt und es Teams ermöglicht, ihre Daten zu nutzen, intelligente Agenten einzusetzen und sich weiterentwickelnden Bedrohungen einen Schritt voraus zu sein. — Jennifer Vitalbo, Managing Director und Government and Public Services Cyber Defense and Resilience Offering Leader, Deloitte & Touche LLP

Erweiterung der Sicherheitsführerschaft durch die Übernahme von Antimatter und SiftD.ai

Um seinen offenen, agentengesteuerten SIEM-Ansatz voranzutreiben, kündigt Databricks die Übernahme von Antimatter und SiftD.ai an. Antimatter wurde von UC Berkeley-Sicherheitsforschern gegründet, die die Grundlage für nachweislich sichere Authentifizierung und Autorisierung für KI-Agenten legten. SiftD.ai, gegründet vom Erfinder der Splunk Search Processing Language (SPL) und den leitenden Architekten des Splunk-Suchstacks, bringt tiefgreifende Expertise in der Erkennungstechnik im großen Maßstab und modernen Bedrohungsanalysen mit.

Mehr erfahren

Lakewatch stellt eine grundlegende Veränderung dar, wie Sicherheitsoperationen funktionieren. Als offenes Security Lakehouse sind die Kosten besser, die Architektur flexibler und die KI-Fähigkeiten nativ und nicht nachträglich hinzugefügt.

Lakewatch wird in der privaten Vorschau gestartet, während wir auf eine breitere Verfügbarkeit hinarbeiten. Wenn Sie mit Kostendruck, Aufbewahrungslimits zu kämpfen haben oder große Sicherheit-Workloads auf Ihre Datenplattform bringen möchten, möchten wir von Ihnen hören.

Um mehr darüber zu erfahren, wie Sie Ihr SOC modernisieren können, besuchen Sie die Produktseite von Lakewatch.

(Dieser Blogbeitrag wurde mit KI-gestützten Tools übersetzt.) Originalbeitrag

Erhalten Sie die neuesten Beiträge in Ihrem Posteingang

Abonnieren Sie unseren Blog und erhalten Sie die neuesten Beiträge direkt in Ihren Posteingang.