Passerelle IA Unity : Comment connecter les agents aux MCP externes en toute sécurité

par Ahmed Bilal et Sunish Sheth

- Accès externe sécurisé : Connectez les agents à des outils comme GitHub, Glean et Atlassian avec OAuth géré et des autorisations par utilisateur.

- Gouvernance unifiée : Enregistrez et contrôlez les serveurs MCP via Unity Catalog avec une auditabilité et une traçabilité complètes.

- Mise en production plus rapide : Évitez la complexité de l'authentification et déployez des agents contextuels utilisant des outils en quelques minutes.

Dans le cadre de la Semaine des Agents, les clients peuvent désormais gérer les modèles, les MCP et les outils via la Passerelle IA Unity de Databricks, entièrement intégrée à Unity Catalog. Pour apporter une réelle valeur ajoutée, les agents doivent pouvoir accéder en toute sécurité à des outils externes tels que GitHub, Glean et Atlassian. La passerelle IA Unity rend cela facile et sécurisé, afin que les équipes puissent se concentrer sur la création d'agents, et non sur l'infrastructure d'authentification.

Dans cet article, nous allons vous montrer comment connecter un serveur MCP externe et déployer un agent de bout en bout, afin que vous puissiez créer des agents conscients du contexte qui raisonnent et agissent sur vos données.

Le problème : Authentification des serveurs MCP externes

Les agents IA ne sont aussi puissants que les outils auxquels ils peuvent accéder. Le protocole de contexte de modèle (MCP) fournit un moyen universel de découvrir et d'interagir avec ces outils, et sur Databricks, les entreprises l'utilisent déjà pour connecter les agents aux MCP natifs et externes.

À plusieurs reprises, les clients nous disent la même chose : l'authentification est le goulot d'étranglement. Chaque fournisseur a son propre enregistrement d'application OAuth, ses propres secrets clients, sa propre logique de rafraîchissement de jeton. Les secrets doivent être mis à jour, les autorisations doivent être auditées, et il n'existe aucun moyen centralisé de suivre quels agents accèdent à quoi. Ce qui devrait prendre quelques minutes prend des semaines.

La solution : Passerelle IA Unity pour la connectivité externe

La passerelle IA Unity résout ce problème en offrant aux équipes un moyen unique et gouverné de connecter les agents aux systèmes externes :

- Gouverner les serveurs MCP externes via Unity Catalog : Chaque serveur MCP externe est enregistré dans Unity Catalog, le rendant découvrable et gouverné comme tout autre objet du catalogue. Les administrateurs peuvent appliquer des autorisations granulaires, avec toutes les activités capturées dans une table d'audit centralisée. Les équipes peuvent également installer des serveurs MCP de partenaires via Databricks Marketplace.

- Accès au nom de l'utilisateur : Les agents agissent au nom de l'utilisateur final, donc l'agent de l'Utilisateur A ne voit que ce que l'Utilisateur A est autorisé à voir. Cela signifie que les agents peuvent accéder en toute sécurité aux e-mails personnels, aux dépôts privés et aux documents restreints sans comptes de service surprivilégiés. Les administrateurs peuvent restreindre davantage ce que les agents sont autorisés à faire en limitant les autorisations OAuth par connexion, par exemple en limitant une connexion GitHub à un accès en lecture seule aux dépôts.

- Simplifier l'authentification aux systèmes externes : Les flux OAuth gérés simplifient l'authentification, sans qu'il soit nécessaire d'enregistrer des applications OAuth ou de gérer des secrets par fournisseur. Choisissez dans une liste déroulante et Databricks gère le cycle de vie complet de l'authentification côté serveur. Les fournisseurs pris en charge aujourd'hui incluent Glean, GitHub, Atlassian (Jira et Confluence), Google Drive et SharePoint, avec d'autres à venir.

- Fonctionne sur tous les clouds et tous les fournisseurs : La même expérience de gouvernance et d'authentification, que vous exécutiez Databricks sur AWS, Azure ou GCP, avec une prise en charge préconfigurée pour les fournisseurs tiers tels que GitHub, Glean et Atlassian.

Comment ça marche

Examinons comment connecter GitHub en tant que serveur MCP externe et le déployer jusqu'à un agent.

Étape 1. Créer la connexion.

- Accédez à Passerelle IA → Enregistrer le serveur MCP -> MCP externe

- Sélectionnez votre mode d'authentification : OAuth par utilisateur (recommandé — chaque utilisateur s'authentifie avec sa propre identité) ou Principal partagé (identité unique pour tous les utilisateurs)

- Choisissez GitHub dans la liste déroulante des fournisseurs

- Créer. Databricks gère l'enregistrement de l'application OAuth, l'échange de jetons et le rafraîchissement en arrière-plan

Étape 2. Tester. Vous pouvez valider la connexion de deux manières. Dans AI Playground, sélectionnez un modèle avec des outils activés, parcourez vos connexions MCP externes, choisissez GitHub et demandez « Quelles sont les requêtes de tirage ouvertes dans le dépôt X ? »

Ou testez directement dans le code en utilisant DatabricksMCPClient :

Étape 3. Déployer votre agent. Une fois validé, déployez avec Agent Bricks.

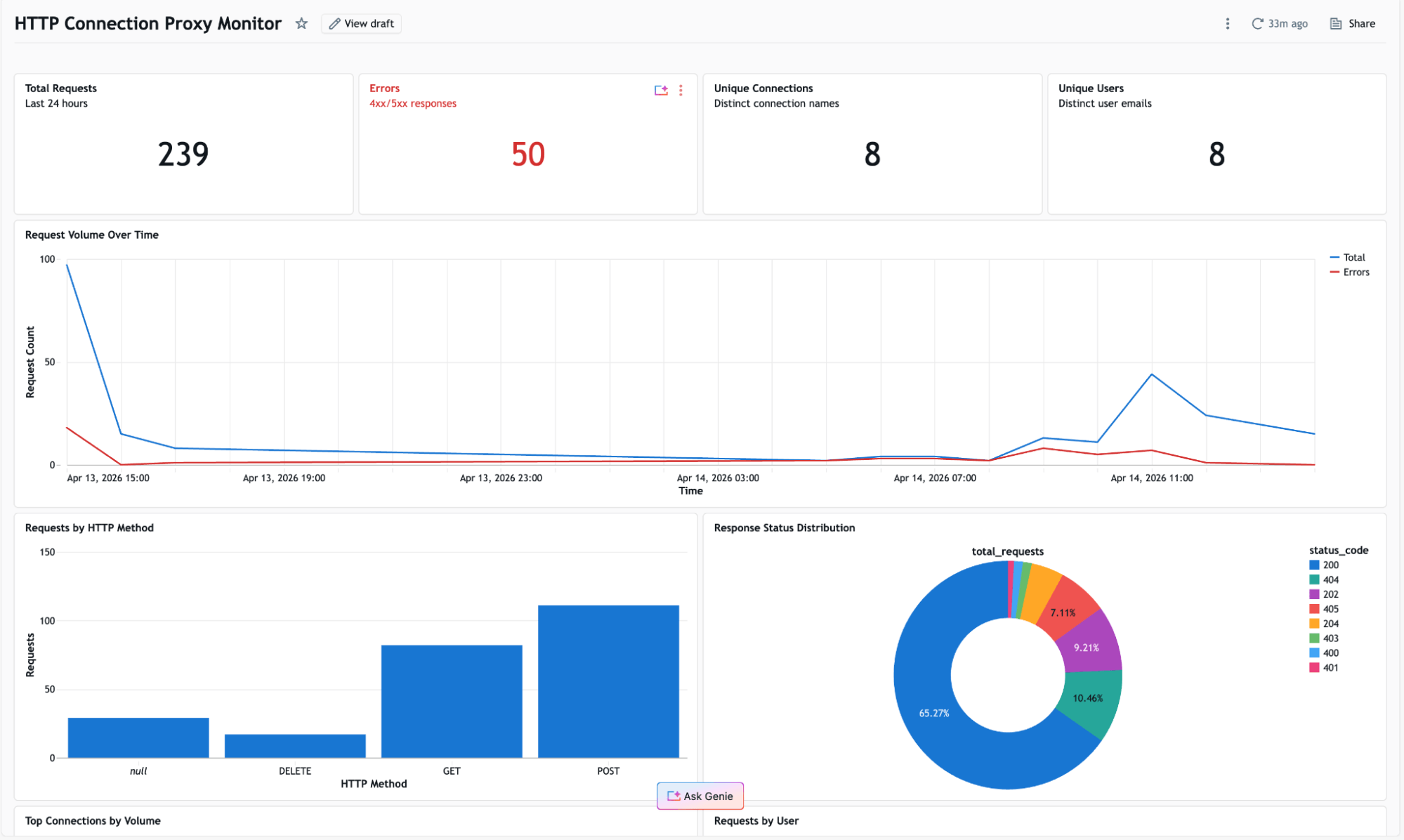

Étape 4. Surveiller et tracer. Une fois votre agent en ligne, MLflow Tracing vous offre une observabilité de bout en bout : chaque requête, chaque appel d'outil, chaque interaction avec le serveur MCP, avec les entrées et sorties complètes. Combinez avec les journaux d'audit d'Unity Catalog pour voir qui a accédé à quoi, quand et via quel agent.

Pour commencer

Ne laissez pas l'authentification empêcher vos agents d'accéder aux outils dont ils ont besoin. Commencez à créer des agents qui raisonnent et agissent sur des données internes et externes. Commencez dès aujourd'hui.

(Cet article de blog a été traduit à l'aide d'outils basés sur l'intelligence artificielle) Article original

Recevez les derniers articles dans votre boîte mail

Abonnez-vous à notre blog et recevez les derniers articles directement dans votre boîte mail.