Presentazione dello strumento di analisi della sicurezza (SAT)

Monitora lo stato di sicurezza delle tue aree di lavoro Databricks

In Databricks, sappiamo che i dati sono uno degli asset più preziosi per le organizzazioni e che proteggerli è una priorità assoluta. Ecco perché abbiamo integrato la sicurezza in ogni livello della Databricks Lakehouse Platform. Tuttavia, siamo consapevoli che i clienti possono avere difficoltà a valutare se la loro implementazione è well-architected, quali aree sono ben protette e quali richiedono attenzione. Anche se si è sicuri durante l'implementazione della piattaforma, i team di sicurezza potrebbero non riesaminarla e la drift della configurazione potrebbe inavvertitamente portare a violazioni dei dati e della proprietà intellettuale. Una catena è forte quanto il suo anello più debole, per cui i nostri clienti si chiedono:

- Come faccio a sapere se sto seguendo le best practice di sicurezza di Databricks?

- Come posso monitorare facilmente lo stato di sicurezza di tutti i miei Workspace dell'account nel tempo?

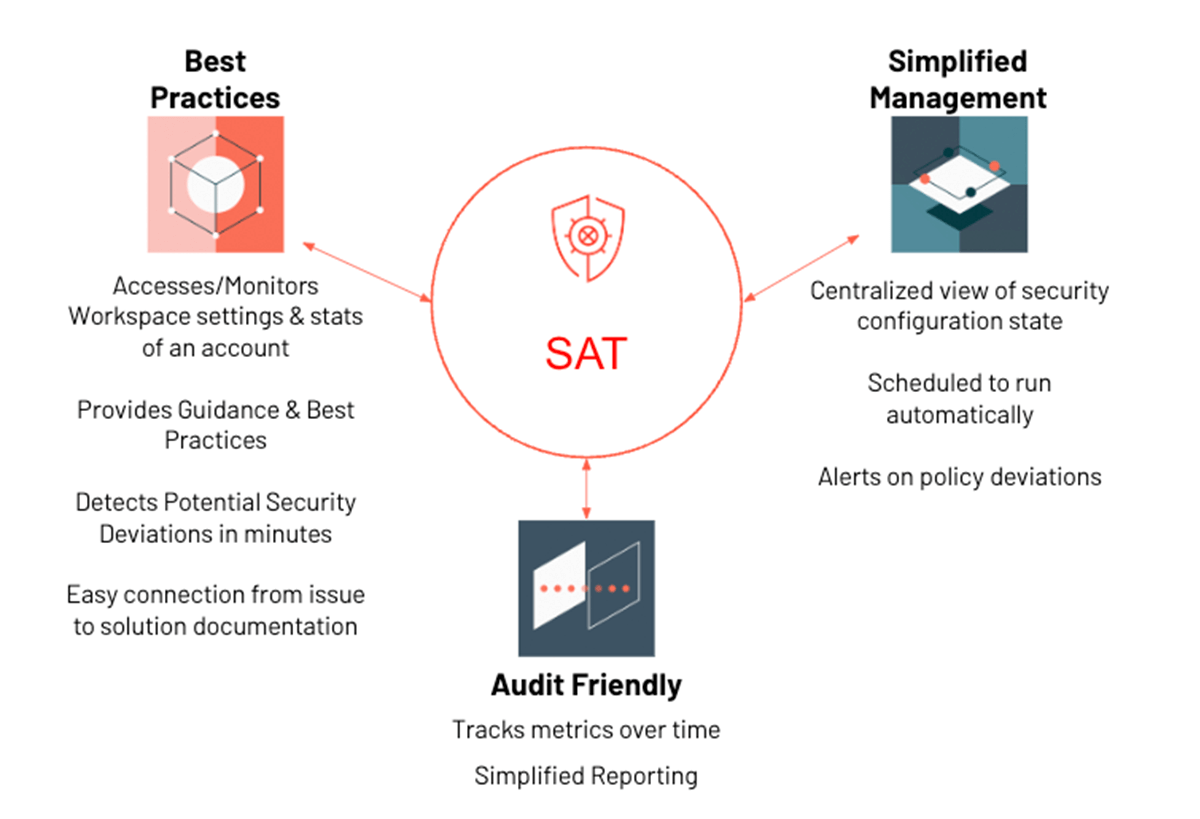

Siamo lieti di annunciare il Security Analysis Tool (SAT)! SAT aiuta i nostri clienti a rispondere a queste domande e a rafforzare le loro implementazioni Databricks esaminando le implementazioni correnti rispetto alle nostre best practice di sicurezza. Utilizza una checklist che assegna una priorità alle deviazioni riscontrate in base alla gravità e fornisce link a risorse che ti aiuteranno a risolvere i problemi in sospeso. SAT può essere eseguito come scansione di routine per tutti i workspace nel proprio ambiente per contribuire a stabilire un'aderenza continua alle best practice e si possono pianificare report sullo stato di salute per avere una fiducia continua nella sicurezza dei set di dati sensibili.

SAT viene eseguito nell'account del cliente come un flusso di lavoro automatizzato che raccoglie i dettagli di implementazione tramite le API REST di Databricks. I risultati della scansione vengono salvati in modo permanente in tabelle Delta per analizzare le tendenze dello stato di sicurezza nel tempo. SAT contiene una dashboard che visualizza i risultati raggruppati in cinque categorie di sicurezza: Sicurezza della rete, Identità & accesso, Protezione dei dati, Governance e Informative. I team di sicurezza possono impostare avvisi che li informano quando SAT rileva configurazioni non sicure e deviazioni dalle policy. Fornisce inoltre dettagli aggiuntivi sui singoli controlli non superati, in modo che un amministratore possa individuare rapidamente e risolvere il problema. Uomo avvisato, mezzo salvato!

Componenti di SAT

SAT è composto dai seguenti asset:

- Una checklist di sicurezza configurabile

- Un set di notebook e librerie che raccolgono dettagli utilizzando le API REST e la logica per determinare la conformità

- Una dashboard SQL parametrizzata con query e avvisi associati per visualizzare i risultati del controllo

- Un flusso di lavoro flessibile con scansioni giornaliere verificabili, organizzate per data

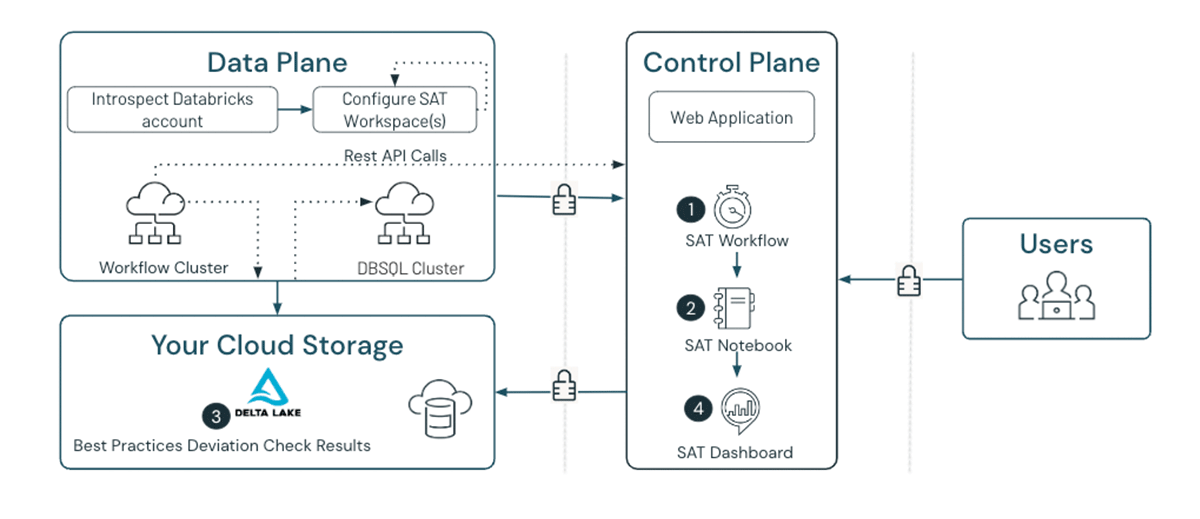

Come mostrato sopra (Figura 2), i componenti SAT vengono eseguiti nel workspace del cliente, come indicato dai numeri nel diagramma. Ogni componente svolge le seguenti funzioni:

- Flusso di lavoro SAT: il job del flusso di lavoro SAT, pianificato o eseguito manualmente, avvia la scansione.

- Notebook SAT: il Notebook SAT Security analisi esegue la scansione di sicurezza eseguendo una serie di controlli di best practice sulle Workspace registrate.

- Risultati di SAT: il notebook di analisi della sicurezza di SAT salva i risultati della convalida in una tabella Delta per l'analisi delle tendenze e la consultazione storica.

- Dashboard SAT: la dashboard SAT predefinita visualizza i risultati delle scansioni più recenti estratti dalla tabella Delta. Amministratori, analisti della sicurezza e revisori possono ora valutare la loro postura di sicurezza Databricks comodamente da un'unica schermata.

Dettagli del deployment di SAT

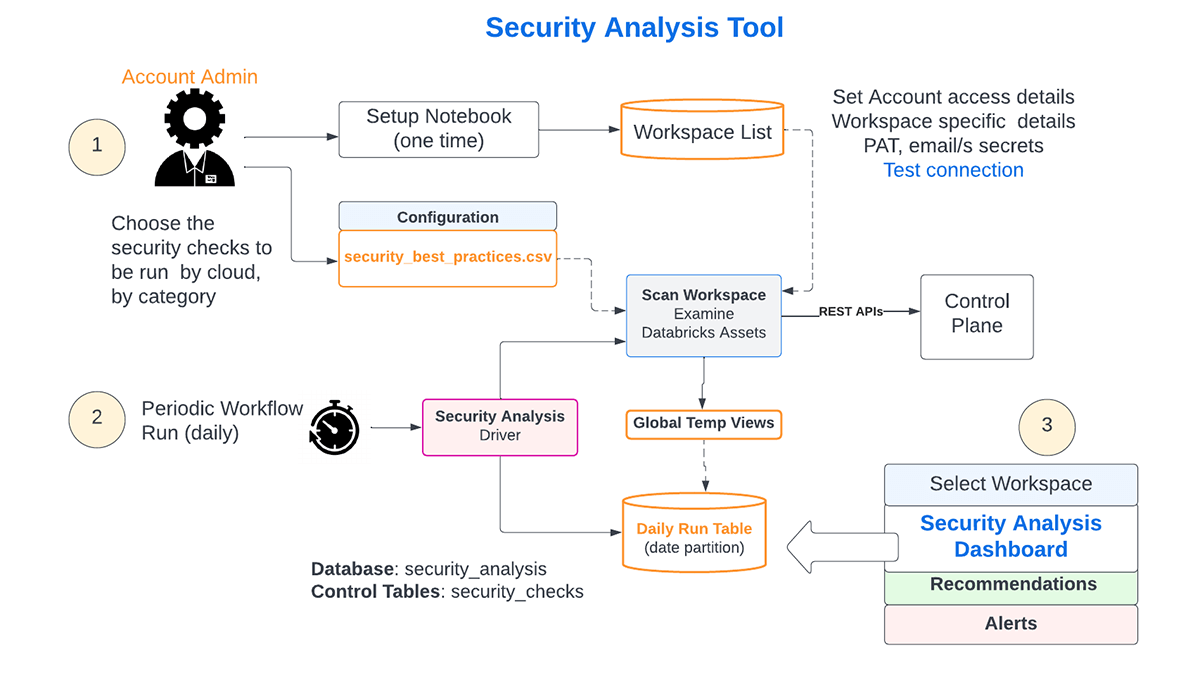

La configurazione e l'utilizzo di SAT possono essere suddivisi in tre fasi, come mostrato nel diagramma sottostante (Figura 3).

- Implementazione e configurazione

L'installazione di SAT richiede i privilegi di amministratore e comporta le seguenti attività:- In un workspace selezionato, l'amministratore utilizza una serie di Notebook per la configurazione iniziale una tantum, come documentato qui.

- Tutti i controlli dell'elenco sono abilitati per impostazione default, ma un amministratore può disattivare quelli non necessari

- L'amministratore fornirà i token PAT per ogni workspace nell'account Databricks e le connessioni verranno verificate. Solo le Workspace configurate sono incluse nei controlli giornalieri.

- Il flusso di lavoro è configurato per essere eseguito a un intervallo pianificato (in genere giornalmente).

- Valutazione giornaliera di tutti gli ambienti configurati

- Il flusso di lavoro pianificato verrà eseguito ogni giorno. I controlli del giorno in ciascuno dei Workspace configurati verranno salvati in modo permanente in una tabella Delta, consentendo l'analisi delle tendenze e la consultazione dello storico.

- Utilizzo degli insight

- Amministratori, analisti della sicurezza e revisori possono visualizzare i risultati per workspace su una dashboard SQL di Databricks

Istruzioni dettagliate per installare il Security analisi Tool sono disponibili qui.

Approfondimenti SAT

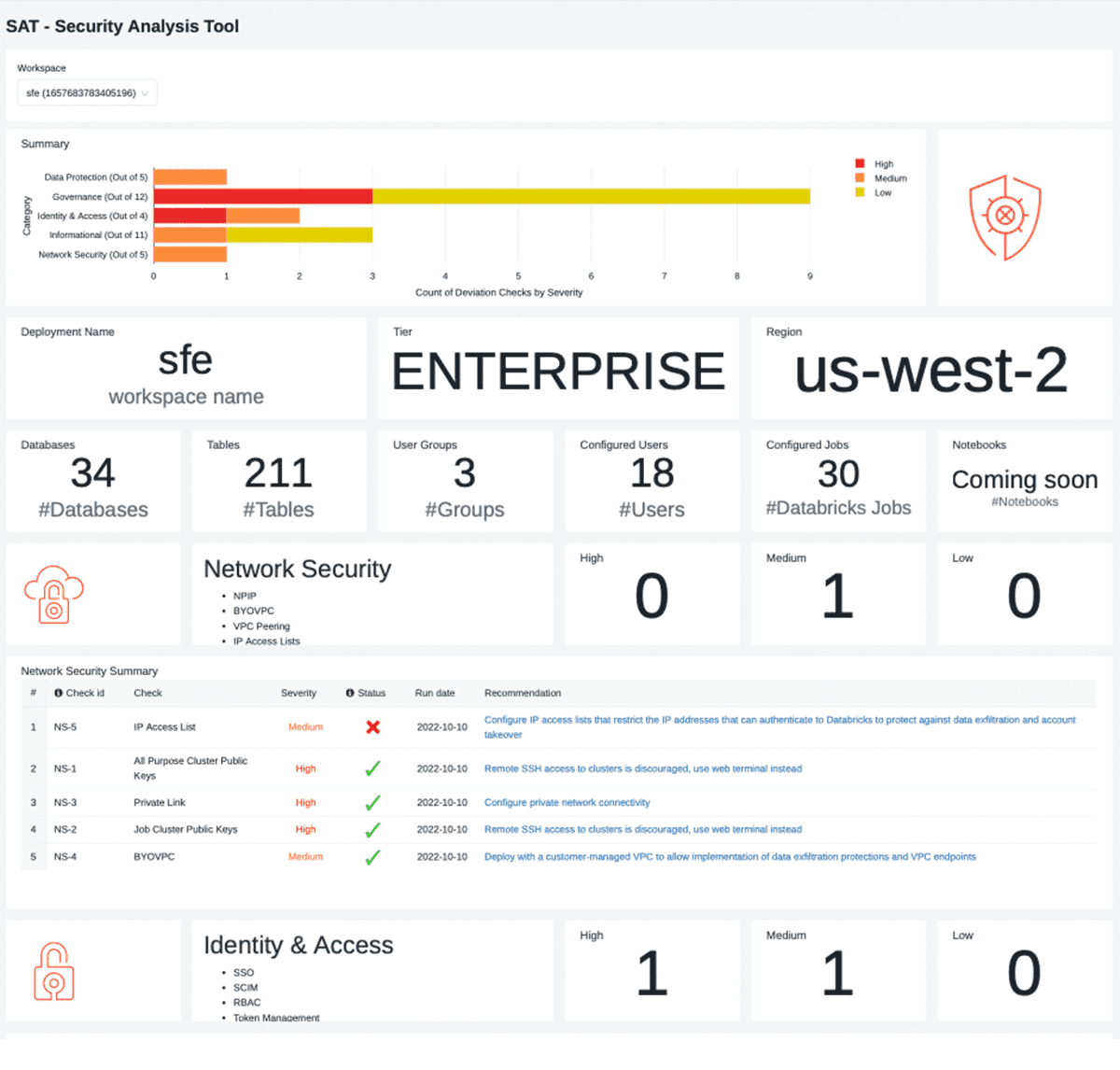

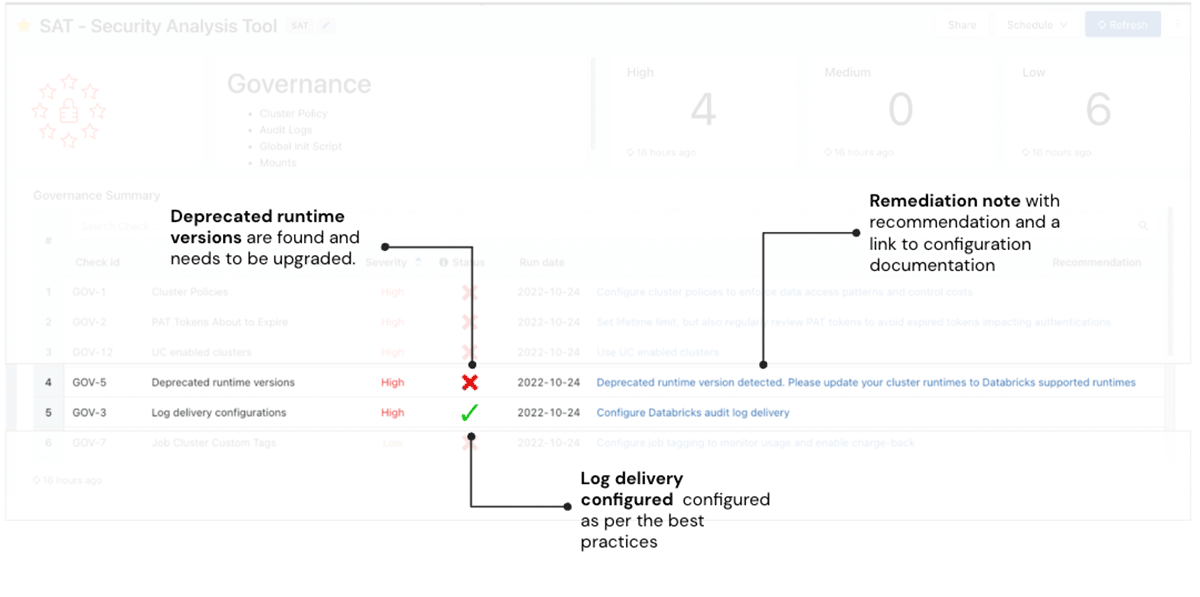

La dashboard SAT visualizza (Figura 4) i risultati della scansione di sicurezza per ogni workspace, ordinati per gravità.

La dashboard è suddivisa in cinque sezioni e ogni pilastro è strutturato in un formato coerente.

- Riepilogo della sicurezza del Workspace

- Il riepilogo generale evidenzia i rilevamenti per categoria, suddivisi in base alla gravità.

- Statistiche del Workspace

- Questa sezione fornisce statistiche di utilizzo relative al numero di utenti, gruppi, database, tabelle e dettagli del servizio come livello e regione.

- Dettagli delle singole categorie di sicurezza

- Una sezione per ogni categoria di sicurezza che contiene:

- Dettagli riepilogativi della sezione Sicurezza, come il conteggio delle deviazioni dalle best practice consigliate

- Una tabella con i dettagli dei rilievi di sicurezza per la categoria di sicurezza, ordinati per gravità. La tabella descrive ogni violazione della sicurezza e fornisce link alla documentazione che aiuta a risolvere il rilievo.

- Una sezione per ogni categoria di sicurezza che contiene:

- Sezione informativa

- Questi sono di natura meno prescrittiva ma forniscono data point che possono essere analizzati dai data persona per verificare che le soglie siano impostate correttamente per la loro organizzazione.

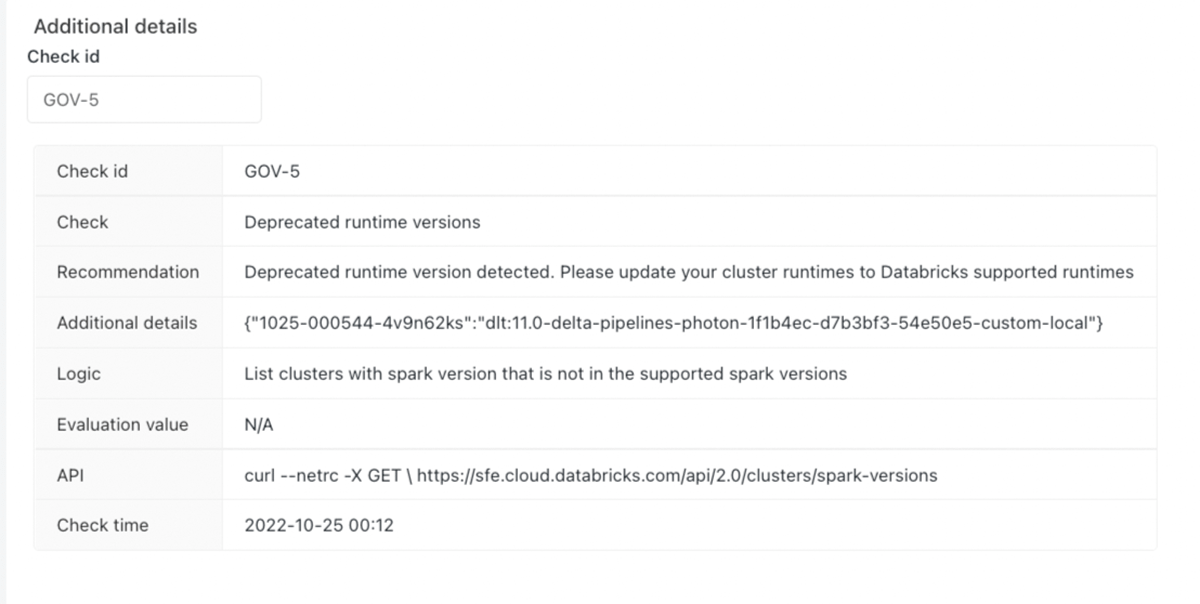

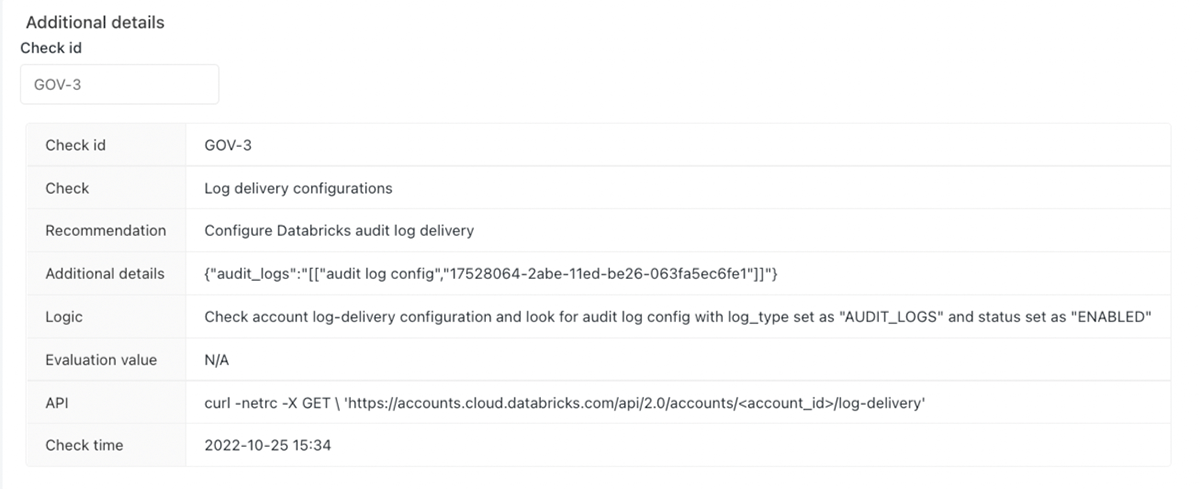

- Ulteriori dettagli sul risultato

- Questa sezione fornisce dettagli aggiuntivi che aiutano a individuare la fonte di una deviazione dalla sicurezza, inclusa la logica utilizzata per rilevarle. Ad esempio, il rilievo 'policy del cluster non utilizzata' fornirà un elenco dei carichi di lavoro del cluster in cui la policy non viene applicata, evitando una situazione da 'ago nel pagliaio'.

Come usare SAT per la mitigazione del rischio

Il Security Analysis Tool (SAT) analizza 37 best practice, con altre in arrivo, e presenta le informazioni dettagliate in una dashboard. Cosa fare con queste informazioni? Utilizzeremo due esempi per illustrare come un utente tipico utilizzerebbe gli approfondimenti.

Nel primo esempio, la scansione SAT evidenzia un rilevamento che fa emergere un potenziale rischio: il segno di spunta rosso nella Figura 5. Il controllo Versioni di runtime obsolete è rosso, a indicare la presenza di runtime obsoleti. I carichi di lavoro su versioni di runtime non supportate potrebbero continuare a essere eseguiti, ma non ricevono supporto o correzioni da Databricks. L'"ID di controllo" associato al risultato può essere utilizzato nella sezione "Dettagli aggiuntivi" per eseguire una query per informazioni più dettagliate su quale impostazione o controllo di configurazione non ha rispettato una specifica regola di best practice. Ad esempio, l'immagine seguente mostra ulteriori dettagli sul rischio "Versioni di runtime obsolete" che gli amministratori possono esaminare. La colonna Correzione nello screenshot descrive il rischio e le azioni di correzione necessarie, con i link alla documentazione delle versioni di runtime di Databricks attualmente supportate. L'utente dovrebbe intraprendere tempestivamente l'azione di correzione consigliata, in base alla gravità del rilevamento.

Nel secondo esempio, evidenziamo un risultato che soddisfa le best practice di Databricks: il segno di spunta verde nella Figura 5. Il controllo Consegna dei log è verde, a conferma che la workspace segue le best practice di sicurezza di Databricks. Anche in questo caso, l'"ID del controllo" ("GOV-3") può essere utilizzato nella sezione "Dettagli aggiuntivi" per ottenere informazioni dettagliate. Non è richiesta alcuna ulteriore azione, ma si consiglia di eseguire regolarmente questi controlli per visualizzare in modo completo la sicurezza del workspace dell'account Databricks e garantire un miglioramento continuo.

Conclusione

Questo post su un blog ha presentato il Security Analysis Tool per la Databricks Lakehouse Platform. Avete anche visto quanto è facile configurare SAT in pochi passaggi e osservare nel tempo lo stato di salute della sicurezza dei workspace del vostro account Databricks. Abbiamo anche mostrato esempi di rilevamento in modo da poter rafforzare la vostra implementazione Databricks. Vi invitiamo a configurare SAT nelle vostre implementazioni Databricks o a chiedere aiuto al team del vostro account Databricks. Continuate a seguirci per altri post su blog e contenuti video sulla sicurezza di Databricks!

Se vuoi saperne di più su come Databricks gestisce la sicurezza, consulta il nostro Centro per la sicurezza e l'affidabilità. Ti invitiamo a consultare i documenti sulle procedure consigliate per la sicurezza di Databricks. Per domande o suggerimenti su SAT, non esitare a contattarci all'indirizzo sat@databricks.com.

(Questo post sul blog è stato tradotto utilizzando strumenti basati sull'intelligenza artificiale) Post originale

Ricevi gli ultimi articoli nella tua casella di posta

Iscriviti al nostro blog e ricevi gli ultimi articoli direttamente nella tua casella di posta.