Ankündigung des Security Analysis Tool (SAT)

Überwachen Sie den Sicherheitszustand Ihrer Databricks-Workspaces

Bei Databricks wissen wir, dass Daten einer der wertvollsten Assets für Unternehmen sind und dass ihr Schutz oberste Priorität hat. Aus diesem Grund haben wir Sicherheit in jede Schicht der Databricks Lakehouse Platform integriert. Wir wissen jedoch, dass Kunden oft Schwierigkeiten haben zu beurteilen, ob ihre Bereitstellung well-architected ist, welche Bereiche gut geschützt sind und welche Aufmerksamkeit erfordern. Selbst wenn Sie bei der Anwendung der Plattform zuversichtlich sind, führen Sicherheitsteams möglicherweise keine Neubewertung durch, und Konfigurations-Drift könnten unbeabsichtigt zu Verletzungen von Daten und geistigem Eigentum führen. Eine Kette ist nur so stark wie ihr schwächstes link, weshalb sich unsere Kunden fragen:

- Woran erkenne ich, ob ich die Best Practices für die Sicherheit von Databricks befolge?

- Wie kann ich den Sicherheitsstatus all meiner Account-Workspaces im Zeitverlauf einfach überwachen?

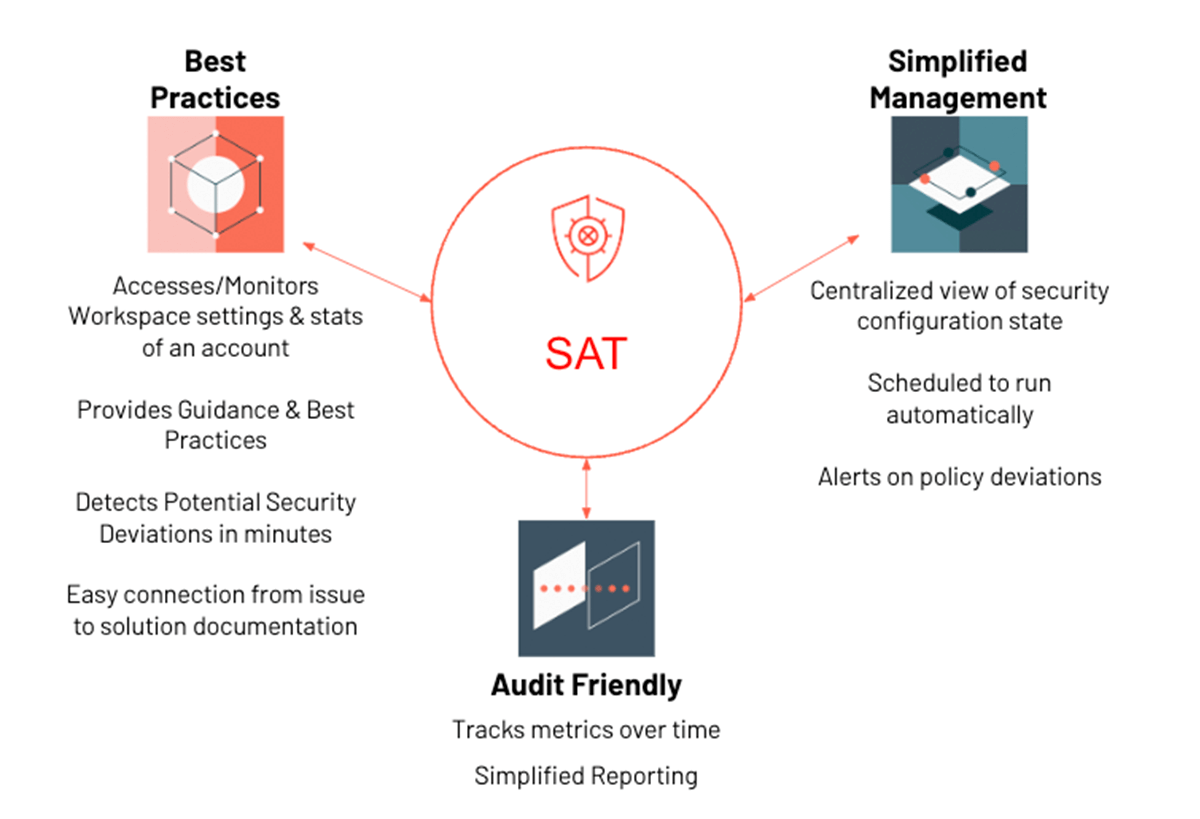

Wir freuen uns, das Security Analysis Tool (SAT) anzukündigen! SAT hilft unseren Kunden, diese Fragen zu beantworten und ihre Databricks-Deployments zu härten, indem es aktuelle Deployments anhand unserer bewährten Sicherheitspraktiken überprüft. Es verwendet eine Checkliste, die beobachtete Abweichungen nach Schweregrad priorisiert und Links zu Ressourcen bereitstellt, die Ihnen bei der Behebung offener Probleme helfen. SAT kann als Routine-Scan für alle Workspaces in Ihrer Umgebung ausgeführt werden, um die kontinuierliche Einhaltung von Best Practices sicherzustellen. Zudem können Zustandsberichte geplant werden, um fortlaufend Vertrauen in die Sicherheit Ihrer sensiblen Datasets zu gewährleisten.

SAT wird im Kunden-Account als automatisierter Workflow ausgeführt, der Bereitstellungsdetails über Databricks-REST-APIs sammelt. Die Scan-Ergebnisse werden in Delta-Tabellen gespeichert, um die Entwicklung des Sicherheitszustands im Zeitverlauf zu analysieren. SAT enthält ein Dashboard, das die Ergebnisse gruppiert in fünf Sicherheitskategorien anzeigt: Netzwerksicherheit, Identität und Zugriff, Datenschutz, Governance und Information. Sicherheitsteams können Alerts einrichten, die sie informieren, wenn SAT unsichere Konfigurationen und Richtlinienabweichungen erkennt. Es bietet außerdem zusätzliche Details zu einzelnen Prüfungen, die fehlschlagen, damit ein Administrator das Problem schnell identifizieren und beheben kann. Wer gewarnt ist, ist gewappnet!

Komponenten von SAT

SAT besteht aus den folgenden Assets (Vermögenswerten):

- Eine konfigurierbare Sicherheitscheckliste

- Eine Reihe von Notebooks und Bibliotheken, die Details über REST-APIs sammeln, sowie die Logik zur Bestimmung der Konformität

- Ein parametrisiertes SQL-Dashboard mit zugehörigen Abfragen und Alerts zur Anzeige der Prüfergebnisse

- Ein flexibler Workflow mit prüfbaren täglichen Scans, nach Datum geordnet

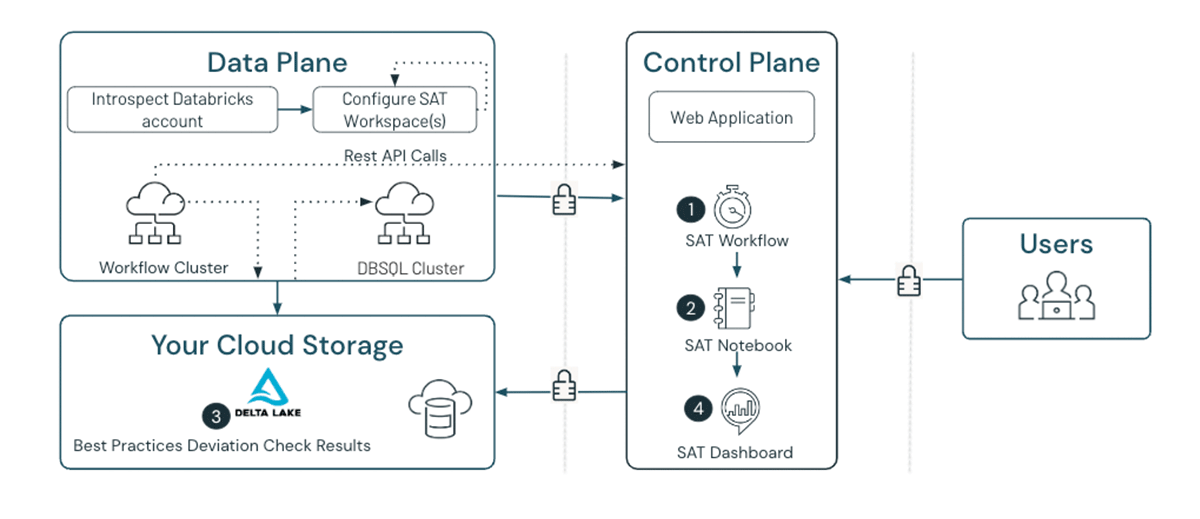

Wie oben gezeigt (Abbildung 2), laufen die SAT-Komponenten im Workspace des Kunden, wie durch die Zahlen im Diagramm gekennzeichnet. Jede Komponente führt die folgenden Funktionen aus:

- SAT-Workflow: Der geplante oder manuell ausgeführte SAT-Workflow-Job startet den Scan.

- SAT-Notebook: Das SAT-Security-Analysis-Notebook führt den Sicherheitsscan durch, indem es eine Reihe von Best-Practice-Prüfungen für registrierte Workspaces durchführt.

- SAT-Ergebnisse: Das SAT-Security-Analysen-Notebook speichert die Validierungsergebnisse in einer Delta-Tabelle für Trendanalysen und als Verlaufsreferenz.

- SAT-Dashboard: Das vorgefertigte SAT-Dashboard zeigt die neuesten Scanergebnisse an, die aus der Delta-Tabelle abgerufen werden. Administratoren, Sicherheitsanalysten und Auditoren können jetzt ihre Databricks-Sicherheitslage bequem auf einem einzigen Bildschirm bewerten.

SAT-Deploymentdetails

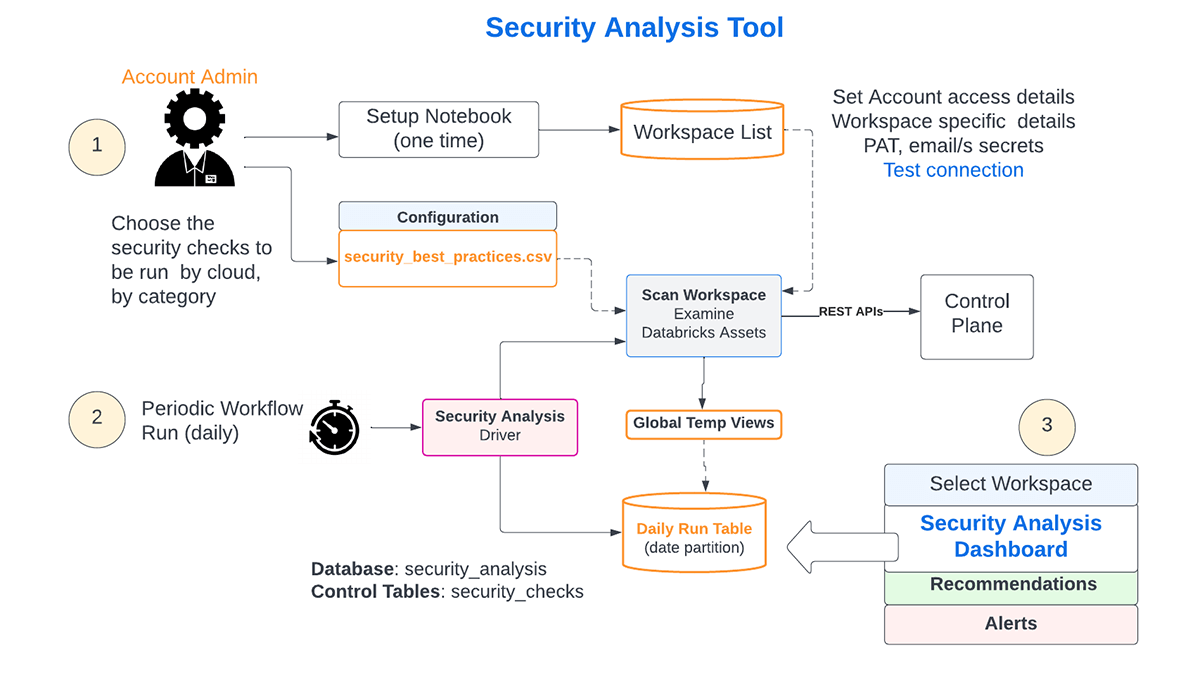

Die Einrichtung und Nutzung von SAT lässt sich in drei Phasen unterteilen, wie im nachstehenden Diagramm (Abbildung 3) dargestellt.

- Bereitstellung und Konfiguration

Die SAT-Einrichtung erfordert Administratorrechte und umfasst die folgenden Aktivitäten:- In einem ausgewählten Workspace verwendet der Administrator eine Reihe von Notebooks für die erstmalige Einrichtung, wie hier dokumentiert.

- Alle Prüfungen in der Liste sind default aktiviert, aber ein Administrator kann alle, die nicht erforderlich sind, deaktivieren.

- Der Administrator stellt für jeden workspace im Databricks-Account PAT-Token bereit und die Verbindungen werden überprüft. Nur konfigurierte Workspaces werden in die täglichen Prüfungen einbezogen.

- Der Workflow ist so konfiguriert, dass seine Ausführung in einem geplanten Intervall (in der Regel täglich) erfolgt.

- Tägliche Bewertung aller konfigurierten Umgebungen

- Der geplante Workflow wird jeden Tag ausgeführt. Die täglichen Überprüfungen in jedem der konfigurierten Workspaces werden in einer Delta-Tabelle gespeichert, was Trendanalysen und historische Verweise ermöglicht.

- Nutzung der Erkenntnisse

- Administratoren, Sicherheits-Analysten und Prüfer können die Ergebnisse pro Workspace auf einem Databricks SQL-Dashboard anzeigen.

Detaillierte Anweisungen zur Installation des Security Analysis Tool finden Sie hier.

SAT-Einblicke

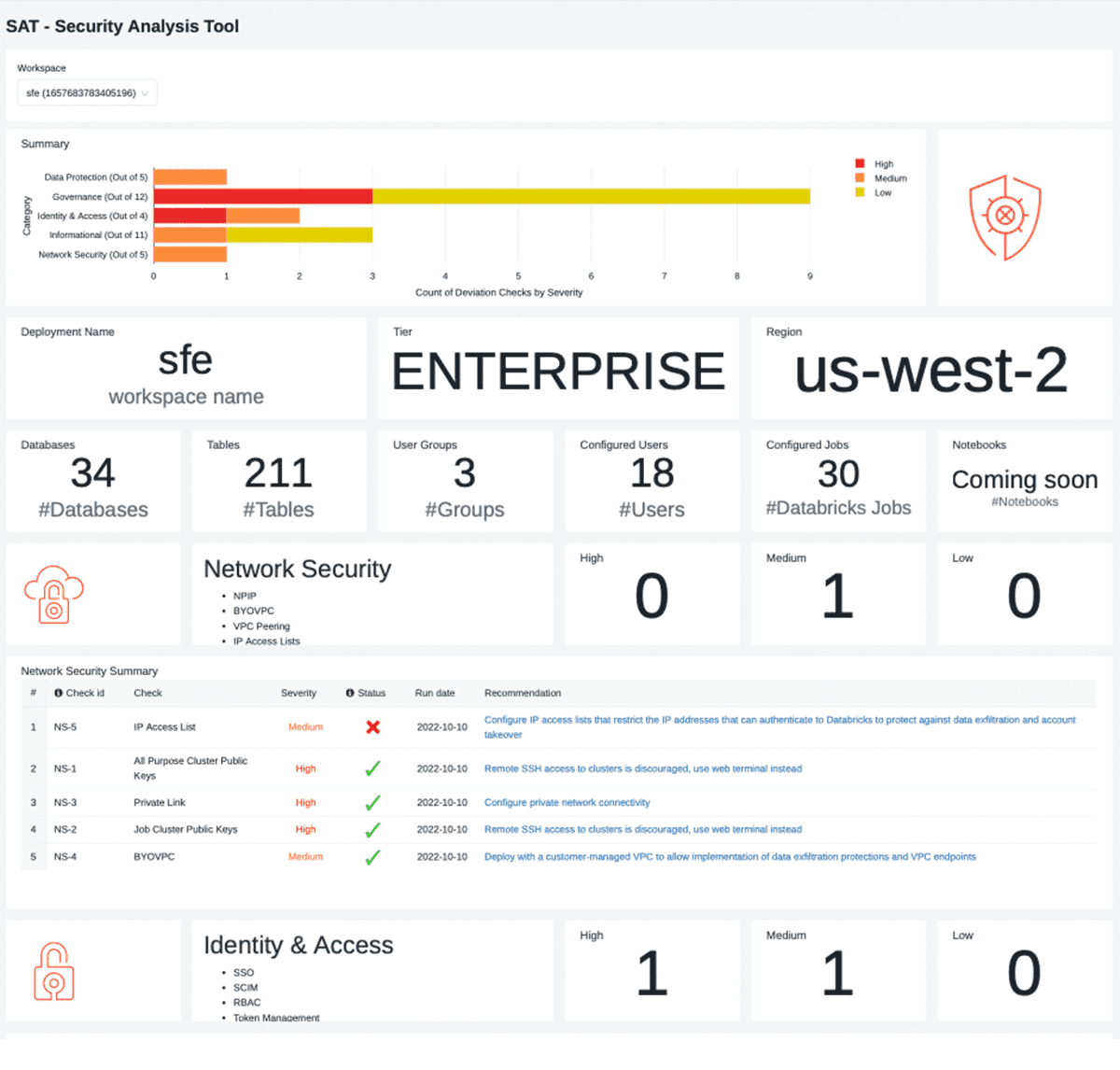

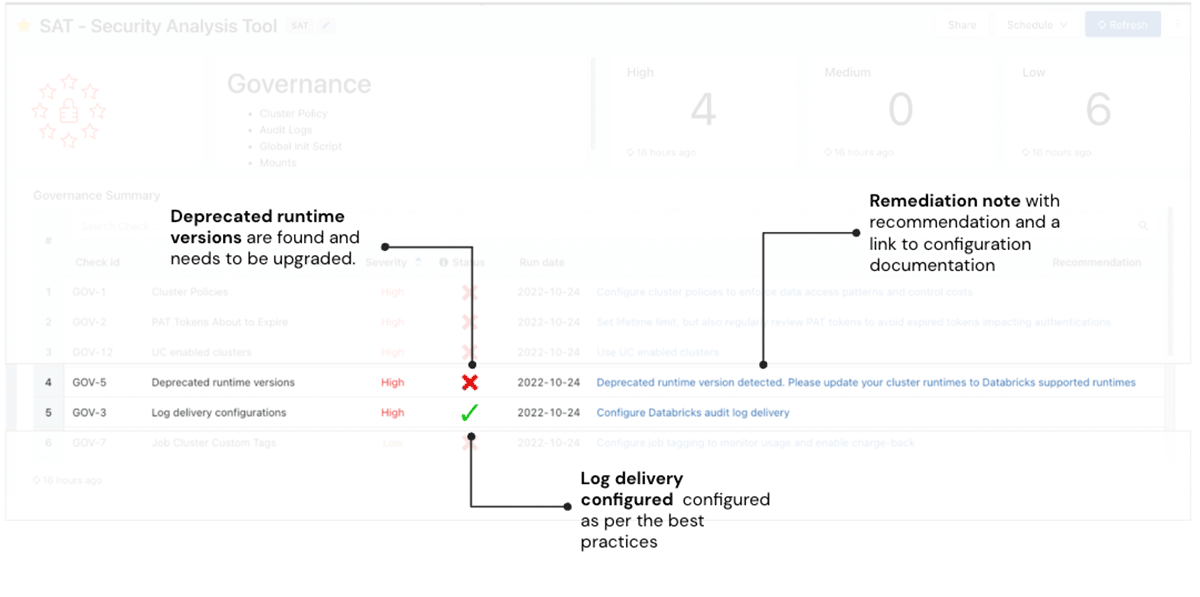

Das SAT-Dashboard zeigt (Abbildung 4) die Ergebnisse des Sicherheitsscans für jeden Workspace, sortiert nach Schweregrad.

Das Dashboard ist in fünf Abschnitte unterteilt, und jede Säule ist in einem einheitlichen Format dargestellt.

- Workspace-Sicherheitszusammenfassung

- Die allgemeine Zusammenfassung hebt Ergebnisse nach Kategorie hervor, kategorisiert nach Schweregrad.

- Workspace Statistiken

- Dieser Abschnitt bietet Nutzungsstatistiken zur Anzahl der Benutzer, Gruppen, Datenbanken, Tabellen und Dienstdetails wie Tier und Region.

- Details zu einzelnen Sicherheitskategorien

- Ein Abschnitt für jede Sicherheitskategorie, der Folgendes enthält:

- Zusammenfassende Details zum Sicherheitsabschnitt, z. B. die Anzahl der Abweichungen von empfohlenen Best Practices

- Eine Tabelle mit Details zu den Sicherheitsergebnissen für die Sicherheitskategorie, sortiert nach Schweregrad. Die Tabelle beschreibt jeden Sicherheitsverstoß und enthält Links zur Dokumentation, die bei der Behebung des Problems helfen.

- Ein Abschnitt für jede Sicherheitskategorie, der Folgendes enthält:

- Informationsbereich

- Diese haben weniger vorschreibenden Charakter, liefern aber Datenpunkte, die von Daten-Personas geprüft werden können, um zu verifizieren, dass die Thresholds für ihre Organisation korrekt festgelegt sind.

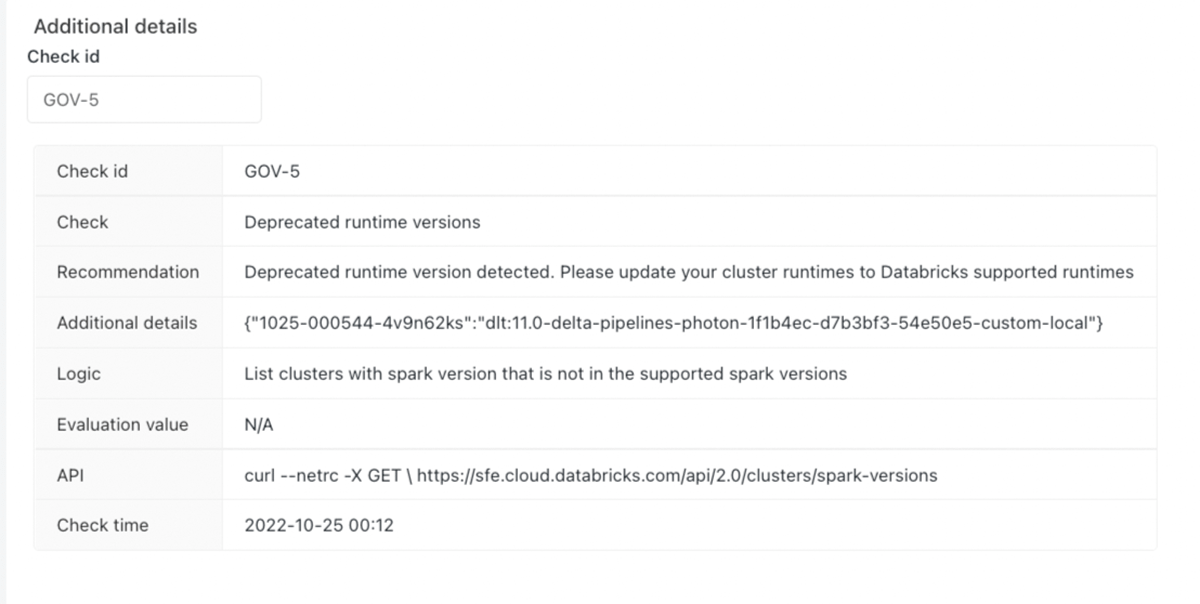

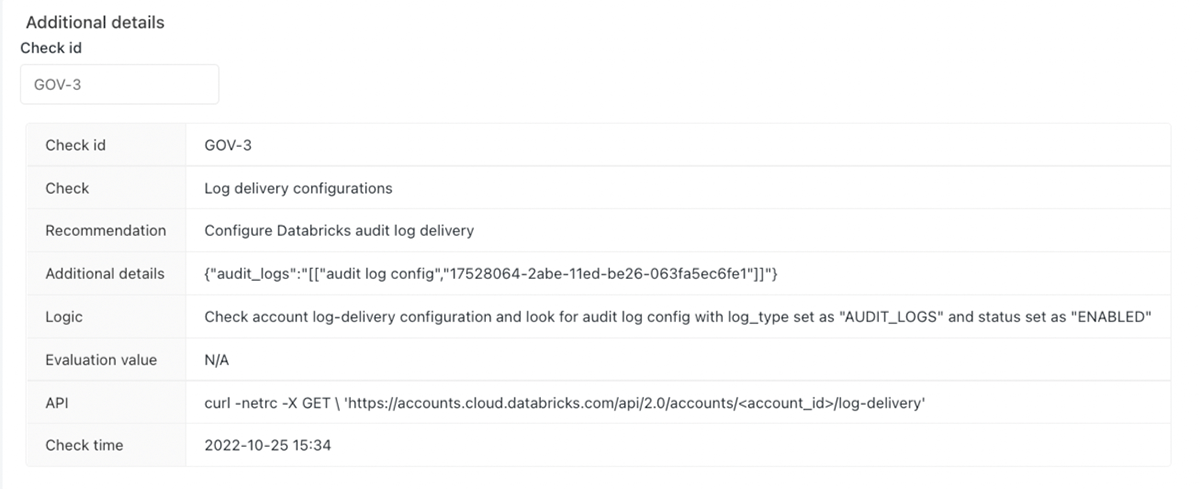

- Zusätzliche Details zu den Ergebnissen

- Dieser Abschnitt enthält zusätzliche Details, die dabei helfen, die Quelle einer Sicherheitsabweichung zu lokalisieren, einschließlich der zur Erkennung verwendeten Logik. Beispielsweise wird bei „Cluster-Policy not used“ eine Liste der Cluster-Workloads bereitgestellt, bei denen die Richtlinie nicht angewendet wird, wodurch die Suche nach der Nadel im Heuhaufen vermieden wird.

Wie man SAT zur Risikominderung einsetzt

Das Security Analysis Tool (SAT) analysiert 37 Best Practices (weitere sind in Vorbereitung) und stellt die Erkenntnisse in einem Dashboard dar. Was machen Sie mit diesen Erkenntnissen? Wir werden zwei Beispiele verwenden, um zu veranschaulichen, wie ein typischer Benutzer die Erkenntnisse nutzen würde.

Im ersten Beispiel hebt der SAT-Scan einen Befund hervor, der ein potenzielles Risiko aufzeigt – das rote Häkchen in Abbildung 5. Die Prüfung Veraltete Laufzeitversionen ist rot, was anzeigt, dass es veraltete Laufzeitumgebungen gibt. Workloads auf nicht unterstützten Laufzeitversionen können möglicherweise weiterhin ausgeführt werden, aber sie erhalten keinen Databricks-Support oder Fixes. Die mit dem Befund verknüpfte „Check-ID“ kann im Abschnitt „Weitere Details“ verwendet werden, um detailliertere Informationen darüber abzufragen, welche Konfigurationseinstellung oder Kontrolle gegen eine bestimmte Best-Practice-Regel verstoßen hat. Zum Beispiel zeigt die Abbildung unten weitere Details zum Risiko „Veraltete Laufzeitversionen“, die Administratoren untersuchen können. Die Spalte „Behebung“ im Screenshot beschreibt das Risiko und die erforderlichen Maßnahmen zur Behebung, mit Links zur Dokumentation der derzeit unterstützten Databricks-Laufzeitversionen. Der Benutzer sollte die empfohlene Maßnahme zur Behebung zeitnah und entsprechend dem Schweregrad des Befunds ergreifen.

Im zweiten Beispiel heben wir ein Ergebnis hervor, das den Best Practices von Databricks entspricht – das grüne Häkchen in Abbildung 5. Die Prüfung Protokollbereitstellung ist grün, was bestätigt, dass der Workspace die Sicherheits-Best-Practices von Databricks befolgt. Auch hier kann die "Prüf-ID" ("GOV-3") im Abschnitt "Zusätzliche Details" verwendet werden, um detaillierte Informationen zu erhalten. Es sind keine weiteren Maßnahmen erforderlich, aber wir empfehlen dem Benutzer, diese Überprüfungen regelmäßig durchzuführen, um die Sicherheit des Databricks-Account-workspaces zu überprüfen und eine umfassende, kontinuierliche Verbesserung sicherzustellen.

Fazit

Dieser Blogbeitrag hat Ihnen das Security Analysis Tool für die Databricks Lakehouse Platform vorgestellt. Sie haben auch gesehen, wie einfach es ist, SAT in wenigen Schritten einzurichten und den Sicherheitszustand Ihrer Databricks-Account-Workspaces im Zeitverlauf zu beobachten. Wir haben Ihnen auch Erkennungsbeispiele gezeigt, damit Sie Ihre Databricks-Bereitstellung härten können. Wir laden Sie ein, SAT in Ihren Databricks-Bereitstellungen einzurichten oder Ihr Databricks-Accountteam um Hilfe zu bitten. Bleiben Sie dran für weitere Blogposts und Videoinhalte zur Databricks-Sicherheit!

Wenn Sie mehr darüber erfahren möchten, wie Databricks das Thema Sicherheit angeht, lesen Sie bitte unser Security & Trust Center. Wir empfehlen Ihnen, die Dokumente zu den „Databricks Security Best Practices“ zu lesen. Wenn Sie Fragen oder Anregungen zu SAT haben, können Sie uns gerne unter sat@databricks.com erreichen.

(Dieser Blogbeitrag wurde mit KI-gestützten Tools übersetzt.) Originalbeitrag

Erhalten Sie die neuesten Beiträge in Ihrem Posteingang

Abonnieren Sie unseren Blog und erhalten Sie die neuesten Beiträge direkt in Ihren Posteingang.